Onglet Proxy authentifié : 5 méthodes d'authentification

EOLE propose un mécanisme d'authentification web via un proxy.

Tous les accès web (HTTP et HTTPS) nécessiteront alors une phase d'authentification.

Cette fonctionnalité offre deux avantages :

- il sera possible de savoir quel utilisateur a accédé à une ressource particulière ;

- il sera possible d'appliquer des politiques de filtrage pour chaque utilisateur.

Pour profiter de cette fonctionnalité, il faut activer l'authentification du proxy dans l'onglet Authentification : Activer l'authentification web (proxy).

Cinq méthodes d'authentification sont alors disponibles dans l'onglet Proxy authentifié.

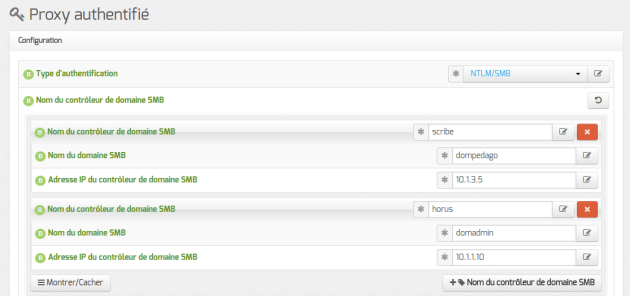

Authentification NTLM/SMB

Il s'agit d'une authentification transparente pour les postes utilisateurs Windows intégrés dans un domaine Samba.

Il est possible de configurer plusieurs contrôleurs de domaine dans le cadre de l'authentification NTLM/SMB.

C'est la configuration à choisir si vous disposez d'un serveur pédagogique Scribe et/ou d'un serveur administratif Horus.

Remarque

La syntaxe pour utiliser le proxy authentifié avec une machine hors domaine est

domaine\login

mais elle ne fonctionne pas avec toutes les versions de navigateurs.

Attention

L'authentification NTLM/SMB nécessite l'application de la clé de registre suivante sur les clients Windows Vista et Windows Seven :

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa]

"LMCompatibilityLevel"=dword:00000001

Pour plus d'informations, consulter : http://technet.microsoft.com/en-us/library/cc960646

Authentification NTLM/SMB poste hors domaine

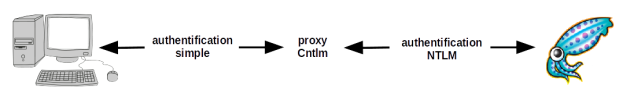

En mode normal, l'authentification NTLM[1] peut être facilitée par l'utilisation d'un proxy. Le proxy NTLM proposé par EOLE utilise le logiciel libre Cntlm[2].

Le proxy NTLM Cntlm est pré-installé sur les modules Amon, AmonEcole et ses variantes.

Cette méthode permet d'utiliser l'authentification NTLM sur des machines qui ne savent pas le gérer. Ce qui est le cas des machines hors domaine.

Remarque

Le port utilisé par défaut par Cntlm est 3127, il est modifiable en mode expert.

Pour continuer à profiter de l'authentification transparente, les postes intégrés au domaine ne doivent pas passer par Cntlm.

Les postes intégrés au domaine doivent donc utiliser le port 3128 pour passer par le proxy et les postes nomades (hors domaine) doivent utiliser le port 3127 pour passer par Cntlm.

Dans le cas où la découverte automatique du proxy avec WPAD est activée, le port proposé par défaut est automatiquement celui du proxy NTLM Cntlm (3127 par défaut).

Attention

C'est le premier domaine spécifié qui sera utilisé par Cntlm.

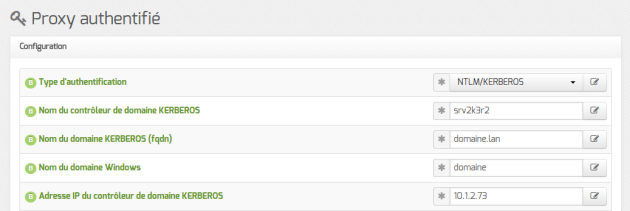

Authentification NTLM/KERBEROS

Il s'agit d'une authentification transparente pour les postes utilisateurs Windows intégrés dans un domaine Active Directory. Cette méthode d'authentification fonctionne avec les versions Windows 2000, 2003 et 2008 mais ne fonctionne pas avec Windows NT4.

Elle nécessite l'intégration du serveur hébergeant le proxy authentifiant au domaine.

L'intégration se fait au moment de l'instanciation si l'authentification web est activée et que le type d'authentification NTLM/KERBEROS est configurée.

Truc & astuce

Si la configuration est faite après l'instanciation il est possible de la relancer à tout moment à l'aide du script

enregistrement_domaine.sh.

Authentification NTLM/KERBEROS poste hors domaine

En mode normal, l'authentification NTLM[1] peut être facilitée par l'utilisation d'un proxy. Le proxy NTLM proposé par EOLE utilise le logiciel libre Cntlm[2].

Le proxy NTLM Cntlm est pré-installé sur les modules Amon, AmonEcole et ses variantes.

Cette méthode permet d'utiliser l'authentification NTLM sur des machines qui ne savent pas le gérer. Ce qui est le cas des machines hors domaine.

Remarque

Le port utilisé par défaut par Cntlm est 3127, il est modifiable en mode expert.

Pour continuer à profiter de l'authentification transparente, les postes intégrés au domaine ne doivent pas passer par Cntlm.

Les postes intégrés au domaine doivent donc utiliser le port 3128 pour passer par le proxy et les postes nomades (hors domaine) doivent utiliser le port 3127 pour passer par Cntlm.

Dans le cas où la découverte automatique du proxy avec WPAD est activée, le port proposé par défaut est automatiquement celui du proxy NTLM Cntlm (3127 par défaut).

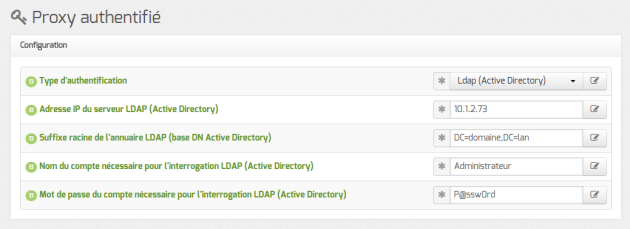

Authentification LDAP

Authentification LDAP (Active Directory)

Authentification sur Fichier local

Il s'agit d'une authentification non transparente s'appuyant sur un fichier de comptes locaux.

Ce type d'authentification peut être utilisé dans une petite structure, comme une école, qui ne disposerait pas vraiment d'un réseau local.

Pour cette authentification, le fichier utilisé par défaut est : /etc/squid3/users

Il doit être au format htpasswd et il peut être peuplé en utilisant la commande suivante :

htpasswd -c /etc/squid3/users <compte>

Attention

En mode conteneur (module AmonEcole par exemple), le fichier /etc/squid3/users se trouve dans le conteneur proxy.

Désactivation de l'authentification sur une interface

Pour chacune des interfaces (hors eth0 si plusieurs interfaces sont configurées), il est possible d'activer/désactiver l'authentification proxy.

Par exemple, pour désactiver l'authentification proxy uniquement sur le réseau eth2, il faut aller dans l'onglet Interface-2 et répondre non à la question Activer l'authentification sur cette interface (s'applique aussi aux VLAN).