Administration du module AmonEcole

La phase d'administration correspond à l'exploitation du serveur.

Chaque module possède des fonctionnalités propres, souvent complémentaires.

Diverses interfaces permettent la mise en œuvre de ces fonctionnalités et en facilitent l'usage.

Administration généralités

La dernière des quatre phases

La phase d'administration correspond à l'exploitation du serveur.

Chaque module possède des fonctionnalités propres, souvent complémentaires.

Diverses interfaces permettent la mise en œuvre de ces fonctionnalités et en facilitent l'usage.

Principes de l'administration

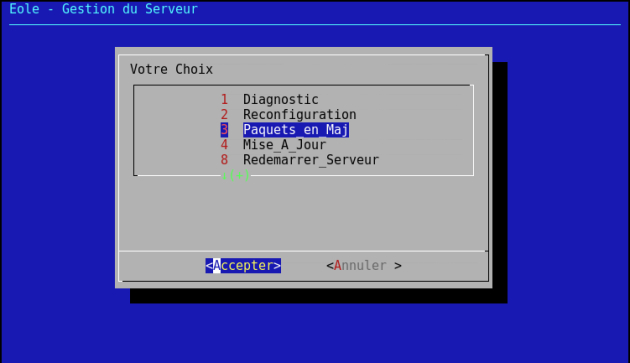

L'administration d'un module est facilitée par plusieurs outils mis à disposition :

l'interface d'administration web :

EAD;l'interface d'administration semi-graphique :

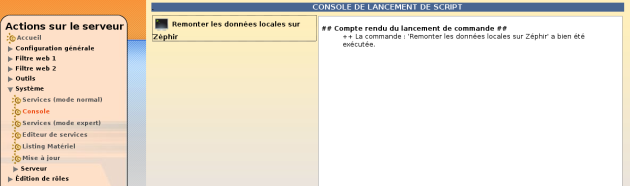

manage-eole;l'interface d'administration du module Zéphir :

Zéphir-Web;des outils spécifiques à certains modules :

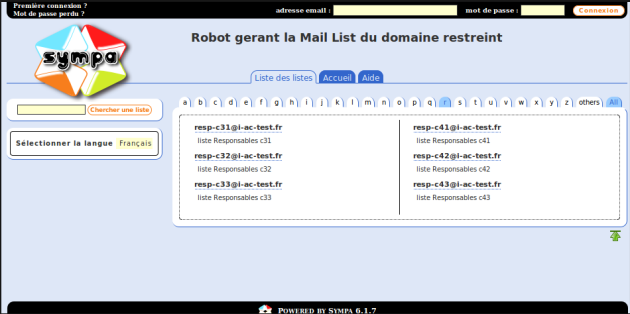

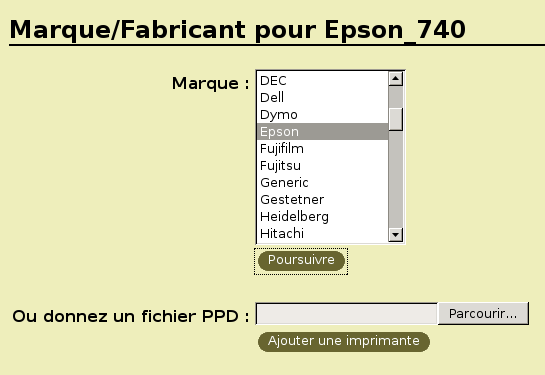

ARV,frontend_horus, ...des interfaces fournies par les logiciels utilisés : Cups, Sympa, ...

la procédure de mise à jour ;

les sauvegardes.

Il est également possible d'utiliser la ligne de commande.

Le choix de l'outil à utiliser s'effectue en fonction du type de module, de l'emplacement de ce module dans l'architecture (serveur en établissement ou serveur académique) et du profil de l'administrateur (administrateur académique, relai académique, personne ressource en établissement...).

Découverte de GNU/Linux

Les Bases

L'arborescence GNU/Linux

L'arborescence GNU/Linux

Pour l'utilisateur, un système de fichiers est vu comme une arborescence : les fichiers sont regroupés dans des répertoires (concept utilisé par la plupart des systèmes d'exploitation). Ces répertoires contiennent soit des fichiers, soit récursivement d'autres répertoires. Il y a donc un répertoire racine et des sous-répertoires. Une telle organisation génère une hiérarchie de répertoires et de fichiers organisés en arbre.

Racine de l'arbre

/ (appelé slash ou root) : racine de l'arborescence sur laquelle sont raccrochés tous les sous-répertoires et fichiers.

Arborescence 1er niveau

bin/: commandes liées au système, exécutables par tous ;boot/: noyau et initrd nécessaires au démarrage (ou boot) du système ;dev/: fichiers spéciaux effectuant le lien noyau / périphériques ;etc/: fichiers de configuration ;home/: répertoires de connexion (ou home directory) des utilisateurs ;lib/: librairies essentielles au démarrage et modules du noyau ;mnt/: contient les sous-répertoires de montage des partitions des autres périphériques ;opt/: installation des applications autres ;proc/: pseudo système de fichier représentant le noyau à un instant T ;root/: répertoire de connexion de root ;sbin/: commandes réservées à root et utilisées dans les niveaux de démarrage bas ;sys/: pseudo système de fichier représentant les processus ;tmp/: répertoire temporaire accessible à tous ;usr/: commandes utilisées par les utilisateurs (bin), l'administrateur (sbin), mais aussi ensemble du système graphique ;var/: ensemble des données variables du système (spools, logs, web, bases de données, ...).

Filesystem Hierarchy Standard (« norme de la hiérarchie des systèmes de fichiers », abrégé en FHS) définit l'arborescence et le contenu des principaux répertoires des systèmes de fichiers des systèmes d'exploitation GNU/Linux et de la plupart des systèmes Unix.

Fichiers et répertoires

Sous Unix, tout est fichier

Les différents types :

fichiers ordinaires : fichiers éditables

fichiers programmes : fichiers contenant des données compilées

répertoires : fichier contenant les infos sur les fichiers et sous-répertoires contenus (index)

fichiers spéciaux : fichier associé à un périphérique. Ne contient qu'une description relative au driver et type d'interface.

Adresse absolue / adresse relative

Un fichier ou un répertoire peut être défini :

soit par un chemin relatif à l'endroit où vous vous positionnez au moment T.

soit par un chemin absolu à partir de la racine de l'arborescence.

La gestion des droits

Droits de base UNIX

Les droits détaillés ci-après s'appliquent à l'ensemble des composantes de l'arborescence GNU/Linux, à savoir les fichiers et les répertoires.

Droits essentiels :

lecture

écriture

exécution

Autres droits :

sticky bit

setuid et setgid bits

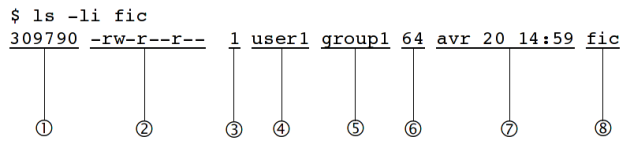

Description d'un fichier

Représentation du type et des droits des fichiers

Le schéma précédent montre, dans le second bloc, comment sont affichés les droits associés à un fichier (ou répertoire).

Ce bloc se décompose en 4 sous-parties :

La première, codée sur un caractère, représente le type du fichier

On trouve ensuite 3 groupes de 3 caractères indiquant les droits de lecture/écriture/exécution.

Le type du fichier peut être un des éléments suivants :

d: répertoirel: lien symboliquec: périphérique de type caractèreb: périphérique de type blocp: pile fifos: socket-: fichier classique

Exemple

Fichiers de périphériques :

brw-rw---- 1 root disk 8, 0 nov 12 08:17 /dev/sda

brw-rw---- 1 root cdrom 3, 0 nov 12 08:17 /dev/hda

crw-r----- 1 root kmem 1, 1 nov 12 08:17 mem

crw-rw---- 1 root root 4, 0 nov 12 08:17 tty0

Répertoires :

drwxr-xr-x 13 root root 4096 oct 20 10:22 /usr

drwxr-xr-x 17 user1 group1 4096 oct 31 09:18 /home/user1

Fichiers standards :

-rw-r--r-- 1 root root 2008 oct 17 19:36 /etc/inittab

-rw-r--r-- 1 root root 724 déc 20 2006 /etc/crontab

-rwxr-x--1 root root 1024 oct 29 /home/user1/monScript

Lien symbolique :

lrwxrwxrwx 1 root root 31 oct 27 15:00 /var/lib/postgresql/8.3/main/root.crt -> /etc/postgresql-common/root.crt

Socket :

srw-rw-rw- 1 root root 0 nov 12 08:18 /var/run/gdm_socket

Détail des droits standards

Comme énoncé précédemment, les droits sont codés sur 3 jeux de 3 droits.

Cet ensemble de 3 droits sur 3 entités se représente généralement de la façon suivante : on écrit côte à côte les droits r (Read/lecture), w (Write/écriture) puis x (eXecute/exécution) respectivement pour le propriétaire (u), le groupe (g) et les autres utilisateurs (o). Les codes u, g et o (u comme user, g comme group et o comme others) sont utilisés par les commandes UNIX qui permettent d'attribuer les droits et l'appartenance des fichiers.

Lorsqu'un droit est attribué à une entité, on écrit ce droit (r, w ou x), et lorsqu'il n'est pas attribué, on écrit un '-'. Par exemple : rwxr-xr--

Droits Spécifiques

SUID Bit

Ce droit s'applique aux fichiers exécutables, il permet d'allouer temporairement à un utilisateur les droits du propriétaire du fichier, durant son exécution.

En effet, lorsqu'un programme est exécuté par un utilisateur, les tâches qu'il accomplira seront restreintes par ses propres droits, qui s'appliquent donc au programme.

Lorsque le droit SUID est appliqué à un exécutable et qu'un utilisateur quelconque l'exécute, le programme détiendra alors les droits du propriétaire du fichier durant son exécution.

Bien sûr, un utilisateur ne peut jouir du droit SUID que s'il détient par ailleurs les droits d'exécution du programme. Ce droit est utilisé lorsqu'une tâche, bien que légitime pour un utilisateur classique, nécessite des droits supplémentaires (généralement ceux de root). Il est donc à utiliser avec précaution.

-r-s--x--x 1 root root 15540 jun 20 2004 /usr/bin/passwd

C'est un s si le droit d'exécution du propriétaire est présent, ou un S sinon. Il se place donc comme ceci : ---s------ ou ---S------

SGUID Bit

Ce droit fonctionne comme le droit SUID, mais appliqué aux groupes. Il donne à un utilisateur les droits du groupe auquel appartient le propriétaire de l'exécutable et non plus les droits du propriétaire.

De plus, ce droit a une tout autre utilisation s'il est appliqué à un répertoire. Normalement, lorsqu'un fichier est créé par un utilisateur, il en est propriétaire, et un groupe par défaut lui est appliqué (généralement users si le fichier a été créé par un utilisateur, et root s'il a été créé par root). Cependant, lorsqu'un fichier est créé dans un répertoire portant le droit SGID, alors ce fichier se verra attribuer par défaut le groupe du répertoire. De plus, si c'est un autre répertoire qui est créé dans le répertoire portant le droit SGID, ce sous-répertoire portera également ce droit.

-rwxr-sr-x 1 root utmp 319344 avr 21 2008 /usr/bin/xterm

C'est un s si le droit d'exécution du propriétaire est présent, ou un S sinon. Il se place donc comme ceci : ---s------ ou ---S------

Sticky Bit

Lorsque ce droit est positionné sur un répertoire, il interdit la suppression des fichiers qu'il contient à tout utilisateur autre que le propriétaire. Néanmoins, il est toujours possible pour un utilisateur possédant les droits d'écriture sur ce fichier de le modifier (par exemple de le transformer en un fichier vide).

Notation : il est représenté par la lettre t ou T, qui vient remplacer le droit d'exécution x des autres utilisateurs que le propriétaire et ceux appartenant au groupe du fichier, de la même façon que les droits SUID et SGID. La majuscule fonctionne aussi de la même façon, elle est présente si le droit d'exécution x caché n'est pas présent : ---------t ou ---------T

Exemple : le répertoire /tmp

drwxrwxrwt 23 root root 4096 oct 20 14:27 /tmp/

Listes de contrôle d'accès

Une liste de contrôle d'accès ou ACL, permet de définir une liste de permission sur un fichier ou répertoire.

Aux habituels utilisateur, groupe et autre, il est possible d'étendre le nombre d'utilisateurs et de groupes ayant des droits sur un même fichier

Les ACLs s'ajoutent aux droits standards. Lorsqu'on liste les droits d'un fichier, les ACLs sont symbolisées par un "+".

-rwxrwx---+ 1 root professeurs 26 2009-05-27 16:37 fic

Les droits étendus apparaissent de la façon suivante :

user::rwx

user:p.nom:rwx

group::---

mask::rwx

other::---

Les ACLs d'un dossier père ne sont pas automatiquement repris pour le fichier fils.

Il est possible de modifier ce comportement, à associant des droits par défaut (grâce à l'attribut default).

Par exemple :

user::rwx

user:p.nom:rwx

group::rwx

mask::rwx

other::--x

default:user::rwx

default:user:p.nom:rwx

default:group::---

default:mask::rwx

default:other::---

La gestion des processus

Définition d'un processus

Un processus est un programme qui s'exécute en mémoire.

Tout processus lancé :

se voit attribuer un numéro appelé PID (Process Identifier).

est fils du processus qui l'a lancé. Le fils connaît le PID de son père, et en garde une trace sous la forme d'un numéro appelé PPID (Parent Process Identifier).

appartient à un propriétaire (UID - celui qui a lancé le programme et qui pourra interagir avec ce processus)

détermine son activité par un état : Actif, Exécutable, Endormi, Zombi.

Si un processus disparaît, tous les processus fils disparaissent également, sauf quand un processus est raccroché à init. Ainsi donc, à l'instar des fichiers, les processus sont organisés en arbre.

Enfin GNU/Linux est un système multi-tâche, c'est à dire que plusieurs processus peuvent être exécutés en même temps, en réalité, un seul utilise le processeur à la fois, ce dernier ne sachant effectuer qu'une seule instruction à la fois.

Etat d'un processus

Comme évoqué précédemment, un processus peut avoir un état : Actif, Exécutable, Endormi, Zombi.

Actif : le processus utilise le processeur, et est donc en train de réaliser des actions pour lequel il a été conçu.

Exécutable : le processus est en exécution mais il est en attente de libération du processus qui est utilisé par un processus actif. Pour l'utilisateur, ceci est invisible car l'opération est très rapide.

Endormi : comme son nom l'indique, le processus est endormi, il ne fait rien. Par exemple, un processus peut attendre un événement pour redevenir Actif, comme par exemple, que l'on appuie sur une touche lors de l'affichage d'un message.

Zombie : un processus zombie est un processus terminé, mais le système ou le processus parent n'en a pas été informé. L'état d'un processus peut être modifié par un autre processus, par lui même ou par l'utilisateur.

Quelques Commandes

Actions sur les fichiers et répertoires

Se déplacer dans l'arborescence :

savoir où je me situe :

pwd;aller vers :

cd [répertoire].

Lister les fichiers et les droits :

ls [-la] [fichier...] [répertoire...].

Lister les ACLs :

getfacl [fichier...] [répertoire...].

Créer/supprimer un répertoire :

créer un répertoire :

mkdir [-p] <répertoire...>;supprimer un répertoire (déjà vide) :

rmdir <répertoire...>.

Copier, renommer, déplacer :

copier :

cp [-fr] <source1>... <destination>;renommer :

mv <source> <destination>;déplacer :

mv <source1>... <destination>.

Liens physiques, liens symboliques :

ln [-s] <origine> <destination>.

Manipuler les droits & les propriétaires :

changer les droits : chmod [-R] [MODE|MODE-OCTAL] <fichier...> <répertoire...> ;

changer le propriétaire : chown [-R] <user>[.<group>] <fichier...> < répertoire...> ;

changer le groupe : chgrp [-R] <group> <fichier...> < répertoire...> ;

changer les ACLs : setfacl [-R] -m <u|g|o>:<utilisateur|group>:<droit> < répertoire...>.

Gestion des processus

Voir l'état des processus :

à un instant T :

ps [auxef...];visualisation dynamique :

top.

Arrêt d'un processus :

kill [-Num_Sig] <PID...>.

Autres commandes diverses

passwd : permet de changer le mot de passe d'un utilisateur système (il ne permet pas de changer les mots de passe des utilisateurs dans un annuaire LDAP)

passwd sans option modifie le mot de passe de l'utilisateur courant.

passwd nom_d_utilisateur permet de changer le mot de passe d'un autre utilisateur.

Si la commande est exécuté par un utilisateur autre que "root" le mot de passe actuel sera demandé.

sort : trier des lignes en fonction d'une ou plusieurs clés :

sort [-ndtX] [-k num_champs] fichier....

grep : rechercher des chaînes de caractère dans un ou plusieurs fichiers :

grep [-vni] chaîne fichier....

cut : extraire des colonnes d'un ou plusieurs fichiers :

cut -f <nombre> [options] fichier....

wc : déterminer le nombre de lignes, mots ou caractères dans un ou plusieurs fichiers :

wc [-lwc] fichier....

tail et head : visualiser les dernières ou les premières lignes d'un fichier :

tail [-n] fichier;head [-n] fichier.

screen : multiplexeur de terminaux en mode texte. Il permet de détacher un terminal et de le récupérer en cas de déconnexion. Ce logiciel est particulièrement adapté aux travaux à distance, en cas de coupure réseau il est possible de reprendre la main dessus le serveur. Voici le fonctionnement de base :

lancer un nouveau terminal :

screen;détacher ce terminal :

ctrl a d;re-attacher le terminal :

screen -rd.

Les conteneurs

Pour gérer les conteneurs, différentes commandes sont disponibles :

- installation d'un paquet dans un conteneur :

apt-eole install-conteneur (nom_du_conteneur) paquet - statut de tous les conteneurs :

lxc-status; - arrêt de tous les conteneurs :

service lxc stop; - démarrage de tous les conteneurs :

service lxc start; - arrêt d'un conteneur :

lxc-halt -n (nom_du_conteneur); - forcer l'arrêt d'un conteneur :

lxc-stop -n (nom_du_conteneur); - démarrage d'un conteneur :

lxc-start -n (nom_du_conteneur) -d - entrer dans un conteneur :

ssh (nom_du_conteneur).

Les conteneurs seront installés dans le répertoire /opt/lxc/, mais, normalement, il n'est pas nécessaire de modifier les fichiers directement dans ce répertoire.

La gestion des onduleurs

Quelques commandes utiles :

- test d'une installation sans démarrer le service upsd :

upsdrvctl start; - test de l'arrêt du serveur sans avoir à attendre que la batterie soit vide :

upsmon -c fsd; - lister la configuration :

upsc eoleups@localhost(où "eoleups" est un nom choisi arbitrairement pour la configuration de l'onduleur) ; - modifier la configuration :

upsrw eoleups@localhost(où "eoleups" est un nom choisi arbitrairement pour la configuration de l'onduleur).

Les manuels

L'organisation du man

L'ensemble du man est organisé en sections numérotées de 1 à 9 pour les plus courantes :

commandes utilisateurs pouvant être exécutées quelque soit l'utilisateur

appels systèmes, c'est-à-dire les fonctions fournies par le noyau

fonctions des bibliothèques

périphériques, c'est-à-dire les fichiers spéciaux que l'on trouve dans le répertoire /dev

descriptions des formats de fichiers de configuration (comme par exemple /etc/passwd)

jeux

divers (macros, conventions particulières, ...)

outils d'administration exécutables uniquement par le super utilisateur (root)

autre section (spécifique à GNU/Linux) destinée à la documentation des services offerts par le noyau

Lorsque la documentation est interrogée à propos d'un terme présent dans plusieurs sections (ex : passwd, à la fois commande et fichier de configuration), si le numéro de section n'est pas précisé, c'est toujours la section de numérotation la moins élevée qui sera affichée.

Contenu d'une page

Chaque page de man est structurée en paragraphes contenant des éléments particuliers.

Intitulé de la commande ou du fichier et section du manuel

Vérifier qu'il s'agit de la documentation attendue.

Exemple :

CP(1) Manuel de l'utilisateur Linux CP(1)

documentation pour la commande cp, section 1

PASSWD(5) Manuel de l'administrateur Linux PASSWD(5)

documentation pour le fichier passwd, section 5

Nom

comme son nom l'indique, il s'agit du nom de la commande ou du fichier ainsi que d'une description synthétique.

Exemple :

NOMcp - Copier des fichiers.

Synopsis

Dans ce paragraphe, on retrouve la syntaxe d'une commande, c'est-à-dire l'ensemble des options et arguments disponibles.

Quelques précisions pour bien lire cette syntaxe : si à première vue elle peut paraître rébarbative, elle dit tout au sujet de la manipulation d'une commande.

Exemple :

cp [options] fichier cheminOptions GNU (forme courte) : [-abdfilprsuvxPR]

la commande cp accepte des options (introduites par un "-") et des arguments (sans "-").

Les éléments spécifiés entre crochets sont facultatifs pour le fonctionnement de la commande.

Au contraire, les éléments indiqués sans crochets sont obligatoires et, s'ils sont omis, provoqueront une erreur.

Lorsque les options sont indiquées dans les mêmes crochets, elles peuvent être combinées. Dans le cas contraire, elles sont incompatibles et devront être utilisées séparément.

Enfin les options peuvent être abrégées (ex : -f) ou complètes (ex : --force), la signification est la même et elle est développée dans le paragraphe description.

Description

Cette section du man détaille la totalité des options et arguments d'une commande, ou les éléments d'un fichiers de configuration.

Fichiers

Dans ce paragraphe, vous trouverez une liste de fichiers intéressants à consulter, en complément d'information pour une commande ou un fichier de configuration.

Voir aussi

(ou "See also")

Comme son nom l'indique, il s'agit d'une liste de commandes, fichiers, appels système... auquel on renvoie le lecteur pour compléter son information

Exemple :

VOIR AUSSIpasswd(1), login(1), group(5), shadow(5).

Cette page propose ici de consulter les commandes passwd et login dans la section 1 et les fichiers group et shadow dans la section 5 de la documentation.

Environnement

ici sont spécifiées les variables d'environnement qu'il est possible de configurer pour le fonctionnement de la commande ou du fichier.

L'éditeur de texte Vim

Qu'est ce que Vim ?

Vim est un éditeur de texte libre. Il est à la fois simple est puissant.

Il est néanmoins nécessaire de passer par un temps d'apprentissage pour maîtriser l'outil.

Pourquoi Vim ?

L'éditeur est généralement installé de base sur la plupart des distributions. C'est un logiciel stable et éprouvé.

L'éditeur peut être lancé directement sans interface graphique. Il est ainsi possible d'exécuter depuis le serveur.

De plus, Vim est pré-configuré par l'équipe EOLE. Il n'y aura pas de problème de balise de fin de ligne, de nombre d'espace lors de l'indentation, ... Problème qu'il est possible de rencontrer avec d'autres éditeurs.

Les modes Vim

Introduction

Vim utilise un système de "modes". Ce concept de base est indispensable pour comprendre le fonctionnement du logiciel.

Vim est un éditeur entièrement accessible au clavier. Un ensemble de commande permet d'accéder à un ensemble de fonctionnalité. Pour que l'éditeur distingue la saisie de commande (le mode "normal") et la saisie de texte (le mode "insertion"), différents modes sont utilisés.

Il existe également le mode "visuel" permettant de sélectionner une zone de texte où sera appliquée un ensemble de commande.

Cette distinction n'existe pas, généralement, dans les autres éditeurs. Ils utilisent alors des entrées dans un menu graphique ou des raccourcis clavier à la place du mode "normal".

Comparé au mode graphique, le mode commande ne nécessite pas l'usage de la souris pour rechercher le bon menu. Par rapport aux raccourcis clavier, le mode commande est souvent plus facile à se rappeler (write pour écrire).

Passage d'un mode à l'autre

Pour passe au mode "normal", il suffit de taper la touche Echap ou Esc.

Pour passer au mode "insertion" (depuis le mode "normal") :

- insérer avant le curseur :

i(ou la toucheInserdu clavier) ; - insérer après le curseur :

a; - insérer en début de ligne :

I; - insérer en fin de ligne :

A; - insérer une ligne après :

o; - insérer une ligne avant :

O; - supprime pour remplacer un (et un seul) caractère :

s; - supprime pour remplacer la ligne complète :

S; - remplacer un caractère :

r; - remplacer plusieurs caractères :

R;

Pour passer au mode "visuel" (depuis le mode "normal") :

- sélection caractère par caractère :

v; - sélection ligne par ligne :

V; - sélection colonne par colonne :

ctrl v.

Première prise en main

Exécuter Vim

Pour exécuter Vim, il suffit de taper vim dans l'interpréteur de commande. Il est aussi possible d'ouvrir directement un fichier en faisant vim fichier.txt.

Ouvrir un fichier

En mode normal, taper : :edit fichier.txt (ou :e fichier.txt).

Insérer du texte

Passer en mode insertion : i et taper votre texte.

Enregistrer le texte

Quitter le mode insertion : esc.

Enregistrer le texte : :write (ou :w).

Quitter l'éditeur

Pour quitter l'éditeur : :quit (ou :q).

Remarque

Vim créé un "buffer" lorsque l'on édite un fichier. Cela signifie que l'on ne modifie pas directement le fichier. Il faut sauvegarder les changements sous peine de perdre les modifications.

Le buffer est sauvegardé de façon fréquente dans un fichier "swap" (généralement .fichier.txt.swp). Ce fichier est supprimé lorsqu'on enregistre ou ferme le document.

Les déplacements

- se déplacer d'un caractère vers la gauche :

h; - se déplacer de 20 caractères vers la gauche :

20h; - se déplacer d'une ligne vers le bas :

j; - se déplacer de 20 lignes vers le bas :

20j; - se déplacer d'une ligne vers le haut :

k; - se déplacer d'un caractère vers la droite :

l; - se déplacer au début du prochaine mot :

w; - se déplacer au début de deux mots :

2w; - revenir au début du mot précédent :

b; - se déplacer à la fin du prochain mot :

e; - se déplacer à la prochaine phrase :

); - revenir à la phrase précédente :

(; - se déplacer au prochain paragraphe :

}; - revenir au paragraphe précédent:

{; - revenir au début de la ligne :

^; - aller à la fin de la ligne :

$; - remonter d'un écran :

pgup; - descendre d'un écran :

pgdown; - descendre à la fin du fichier :

G; - aller à la ligne 20 :

20G; - aller au début de la page courante :

H; - aller au milieu de la page courante :

M; - aller à la fin de la page courante :

L; - revenir à l'emplacement précédent :

ctrl o; - aller à l'emplacement suivant :

ctrl i; - la troisième occurrence de la lettre "e" :

3fe;

Il est possible de "marquer" des positions dans le texte. Cela permet de revenir très facilement à cet emplacement plus tard.

Pour cela, il faut utiliser la commande m suivi du nom de la marque (c'est à dire une lettre). Par exemple : ma. Pour revenir à la marque, il suffira de taper : 'a.

Recherche et remplacement de texte

Rechercher

- chercher les occurrences EOLE :

/EOLE; - chercher les mots EOLE :

/\<EOLE\>; - chercher l'occurrence suivante :

n; - chercher l'occurrence précédente :

N; - chercher les autres occurrences du mot sous le curseur :

*; - chercher en arrière les autres occurrences du mot sous le curseur :

ctrl #;

Remplacement

- remplacer le mot EOLE par Scribe :

:%s/EOLE/Scribe/g - remplacer le mot EOLE par Scribe en demande confirmation :

:%s/EOLE/Scribe/gc - remplacer le mot EOLE par Scribe sur les 20 première ligne d'un fichier :

:0,20s/EOLE/Scribe/g

Couper, copier et coller

- couper un texte sélectionné :

d; - couper le caractère sélectionné :

x; - couper les deux caractères suivants :

d2l; - couper un mot :

dw; - couper la ligne courante :

dd; - couper 2 lignes :

d2; - couper le paragraphe :

d}; - copier un texte sélectionné :

y; - coller le texte après :

p. - coller le texte avant :

P;

Le mode fenêtre

Ouvrir plusieurs fenêtres

Il est possible d'ouvrir plusieurs fichiers en même temps.

Pour cela, il suffit de lancer plusieurs fois la commande :e nomdufichier.

Pour passer d'un buffer à un autre, il suffit de taper :bn (n étant le numéro du buffer).

Ouvrir plusieurs tabulations

Pour ouvrir le fichier dans une nouvelle tabulation : :tabedit fichier.txt.

Pour se déplacer de tabulation en tabulation, il suffit d'utiliser ctrl alt pgup et ctrl alt pgdown.

Voir plusieurs fichiers

Il est possible de voir plusieurs fichiers dans la même interface.

Pour cela, il faut créer un nouveau buffer en tapant :new et ensuite ouvrir le nouveau fichier : :e fichier.txt.

Pour se déplacer dans les buffers, il faut utiliser le raccourci ctrl w et les touches de déplacement hjkl.

Pour se déplacer de buffer en buffer, il est possible également de taper deux fois ctrl w.

Il est ensuite possible de déplacer les fenêtres horizontalement et verticalement avec ctrl w et les touches de déplacement en majuscule HJKL.

Pour fermer une fenêtre, il suffit de faire :q.

Voir plusieurs fois le même fichier

Il est possible d'ouvrir plusieurs fois le même buffer en faisant ctrl w s. Cela permet de voir simultanément plusieurs parties du même texte.

Attention

Dans ce cas, il s'agit du même buffer. Une modification dans une vue sera automatiquement reporter dans les autres vues.

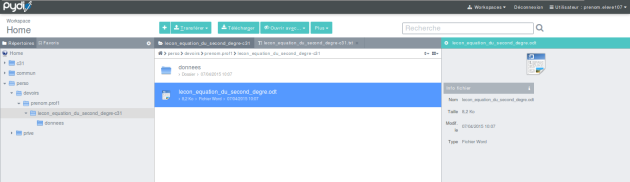

Système de fichiers

Il est possible d'ouvrir une fenêtre de système de fichiers en faisant : :Sex ou :Vex.

Autres

Complétion automatique

La complétion permet de compléter un mot automatiquement à partir d'une liste de mot présent dans le texte en court d'écriture. Il est souvent utile pour ne pas faire d'erreur dans le nom des fonctions.

Pour l'utiliser, il suffit de commencer a écrire le début du mot et faire ctrl n ou ctrl p.

Annuler et refaire

Pour annuler la dernière action : u ;

Pour revenir sur l'annulation : ctrl r.

Passer un texte en majuscule

Pour passer un texte en majuscule, il suffit de taper ~ ou maj u.

Voir la différence entre les fichiers

Vim permet également de voir la différence entre deux textes. Pour cela, il suffit de lancer en ligne de commande :

vimdiff nomdufichieroriginal.txt nomdufichiermodifier.txt

Liens connexes

Les commandes à distance avec SSH

Le protocole SSH

SSH[3] (Secure Shell) et un protocole de communication sécurisé. Il permet différentes actions comme l'authentification à distance, l'exécution de commande à distance ou le transfert de fichier.

Le protocole est chiffré par un mécanisme d'échange de clés de chiffrement effectué au début de la connexion.

Le transfert de fichier d'une machine à une autre se fait par un protocole proche de FTP[4]. La différence étant que les transferts du client et du serveur se font par un tunnel chiffré.

SSH sous GNU/Linux

Connexion à distance

Le client SSH est installé par défaut sur la plupart des distributions. Si ce n'est pas le cas, il faut installer un paquet dont le nom est généralement "openssh-client".

Une fois installé, il est possible d'ouvrir une session à distance de la manière suivante :

ssh utilisateur@ip_serveur

Si vous ne spécifiez pas de nom d'utilisateur, c'est l'utilisateur courant de votre session GNU/Linux qui sera utilisé.

Pour lancer des applications graphiques, il faudra le préciser dans la commande ssh en rajoutant l'option -X :

ssh -X utilisateur@ip_serveur.

A la première connexion, le message suivant apparaît :

Warning: Permanently added 'xxxxx' (RSA) to the list of known hosts.

Cela signifie qu'on ne s'est jamais connecté sur cette station et qu'un identifiant est ajouté à la liste des hôtes connus.

Il peut arriver que le certificat du serveur change (par exemple en cas de réinstallation).

Le message suivant apparaîtra :

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

@ WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED! @

@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@

IT IS POSSIBLE THAT SOMEONE IS DOING SOMETHING NASTY!

Someone could be eavesdropping on you right now (man-in-the-middle attack)!

It is also possible that the RSA host key has just been changed.

The fingerprint for the RSA key sent by the remote host is

65:6d:9d:c0:78:f7:60:bf:13:86:59:16:53:07:3b:a4.

Please contact your system administrator.

Add correct host key in /home/xxx/.ssh/known_hosts to get rid of this message.

Offending key in /home/xxx/.ssh/known_hosts:12

Password authentication is disabled to avoid man-in-the-middle attacks.

Keyboard-interactive authentication is disabled to avoid man-in-the-middle attacks.

X11 forwarding is disabled to avoid man-in-the-middle attacks. Permission denied (publickey,password).

Ce message nous apprend plusieurs choses :

- le serveur ssh a une clef différente de celle de notre dernier passage ;

- le fichier comprenant les hôtes connus est

/home/xxx/.ssh/known_hosts; - l'identifiant de l'hôte est spécifié à la ligne 12 (Offending key in /home/xxx/.ssh/known_hosts:12).

Si vous êtes sûr que l'hôte est le bon, il vous suffira de supprimer la ligne 12 du fichier known_hosts et de relancer une connexion.

Il faudra spécifier le mot de passe de l'utilisateur pour se connecter.

Ssh propose également la connexion par échange de clef. Cela permet de se connecter à distance sans connaître le mot de passe de l'utilisateur.

L'échange de clef peut être réalisé par l'intermédiaire d'un serveur Zéphir. Pour plus d'informations, consulter la documentation spécifique à ce module.

Exécution de commande à distance

Une fois connecté à distance, vous pouvez lancer n'importe quelle action comme si vous étiez en local.

Transfert de fichier à distance

Pour envoyer un fichier sur un serveur, il faut faire :

scp nom_du_fichier utilisateur@ip_serveur:/repertoire/de/destination/

Pour récupérer un fichier d'un serveur :

scp utilisateur@ip_serveur:/repertoire/source/nom_du_fichier /repertoire/de/destination/

Pour récupérer un répertoire d'un serveur :

scp -r utilisateur@ip_serveur:/repertoire/ /repertoire/de/destination/

Enfin, il est possible d'avoir un shell proche de la commande FTP en faisant :

sftp utilisateur@ip_serveur

Truc & astuce

Sur la plupart des gestionnaires de fichier disponibles sous GNU/Linux, il est possible de faire des transferts de fichier avec SSH graphiquement (logiciel Filezilla par exemple).

SSH sous Windows

Exécution de commande à distance

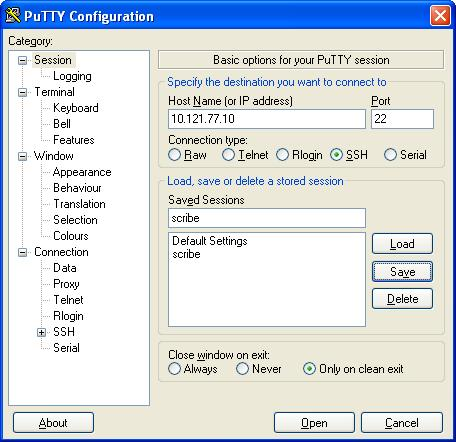

Putty est un logiciel libre implémentant un client Telnet[5] et SSH[3] pour Unix et Windows.

http://www.chiark.greenend.org.uk/~sgtatham/putty/

Dans l'environnement EOLE, il permet de se connecter à un serveur à distance depuis un poste Windows et, ainsi, pouvoir exécuter des commandes.

La connexion avec Putty au serveur se fait en utilisant le protocole SSH.

Remarque

Sur le module Scribe,

Putty est pré-installé dans le répertoire personnel d'admin (U:\client\putty.exe).

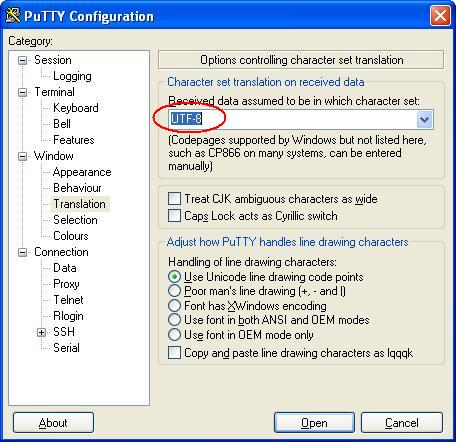

Configuration pour les serveurs EOLE

Pour obtenir un meilleur environnement de travail, la configuration par défaut de Putty doit être modifiée.

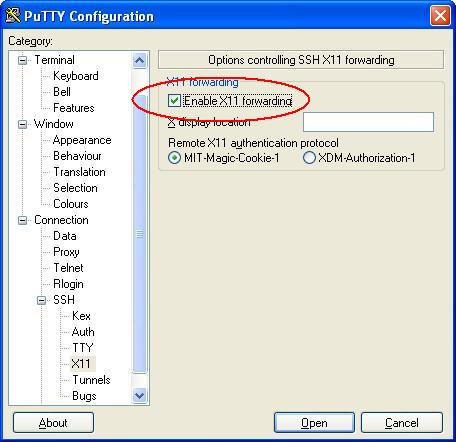

La dernière capture montre comment autoriser la redirection des applications graphiques vers votre poste.

Cependant vous devrez utiliser Xming.

C'est un logiciel libre permettant d'émuler un serveur X vers lequel sera redirigé l'application graphique lancée à travers ssh sur le serveur EOLE.

Transfert de fichier à distance

Il existe une interface graphique de transfert de fichier à distance. Il s'agit de WinSCP.

On utilise le logiciel comme un client FTP normal.

Quelques références

Le site du Kernel Linux : http://www.kernel.org ;

Le projet GNU : http://www.gnu.org ;

Site réputé pour ses documentations et son forum d'entraide : http://www.lea-linux.org/ ;

Guide de survie du débutant : http://www.delafond.org/survielinux/ ;

Un manuel en ligne (man) : https://www.tldp.org/guides.html ;

Définitions sur Wikipédia :

Noyau Linux : http://fr.wikipedia.org/wiki/Noyau_Linux,

Projet GNU :http://fr.wikipedia.org/wiki/GNU,

Distribution :http://fr.wikipedia.org/wiki/Distribution_Linux,

Les Permissions Unix : http://fr.wikipedia.org/wiki/Permissions_Unix.

Reconfiguration

Suite à un diagnostic, à une modification de la configuration ou à une mise à jour, il est nécessaire de reconfigurer le serveur.

On réalise cette opération avec la commande reconfigure, plutôt qu'avec la commande instance.

Truc & astuce

Un fichier config.eol.bak est sauvegardé dans le répertoire /etc/eole/ à la fin de l'instanciation et à la fin de la reconfiguration du serveur.

Cela permet de conserver la dernière configuration fonctionnelle du serveur.

À chaque reconfiguration du serveur un fichier config.eol.bak.1 est généré. Celui-ci est une copie de la configuration fonctionnelle de l'état précédant.

S'il existe une différence entre config.eol et config.eol.bak c'est que la configuration du serveur a été modifiée mais qu'elle n'a pas encore été appliquée.

Reconfigure

Cette commande reconfigure sert à appliquer un changement de configuration (par exemple, le changement d'adressage IP) ou à appliquer des changements apportés par la mise à jour d'un ou de plusieurs paquets.

Avec Maj-Auto, un message indique s'il est nécessaire de lancer reconfigure.

Cette commande :

ré-applique le SID[7] trouvé dans l'annuaire sur les modules Horus et Scribe ;

supprime des paquets (utilisé pour les noyaux notamment) ;

exécute les scripts pre et postreconf ;

met à jour les valeurs par défaut des dictionnaires ;

recréé le compte

admins'il n'a pas été trouvé (modules Scribe et Horus) ;contrôle la version du noyau en fonctionnement et demande un redémarrage si ce n'est pas la dernière version (redémarrage automatique si mise à jour par EAD) ;

relance les services.

reconfigure is not instance : pourquoi reconfigure au lieu d'instance

La commande instance est exécutée à l'installation d'un nouveau serveur.

Cette commande :

initialise les mots de passe des comptes

root,eoleetadmin;propose de créer des comptes d'administration supplémentaires ;

génère un nouveau SID ;

génère l'annuaire et les bases MySQL si inexistants ;

lance des commandes spécifiques à l'instanciation ;

copie, patch et renseigne les templates ;

(re)lance les services ;

contrôle la version du noyau en fonctionnement et demande un redémarrage si ce n'est pas la dernière version (reboot automatique si mise à jour par EAD).

Attention

Il existe plusieurs contre-indications à l'utilisation de la commande instance sur un serveur déjà instancié :

les commandes exécutées peuvent être différentes ;

la commande instance demande une interaction tandis que reconfigure est automatique, il ne pose pas de question et est donc plus rapide ;

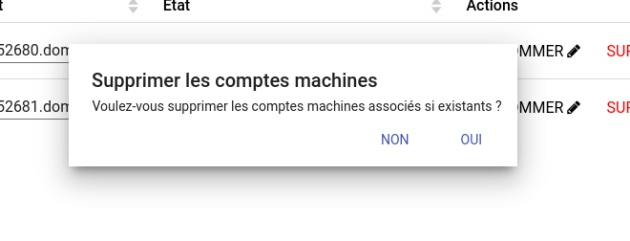

l'interaction est source d'erreur (possibilité d'écrasement de l'annuaire ou des bases de données). Sur les modules Scribe et Horus si l'utilisateur répond oui à la question concernant la re-génération de l'annuaire, tous les comptes utilisateurs et les stations intégrés au domaine sont effacés.

Remarque

Des comptes d’administration supplémentaires peuvent être ajoutés en dehors de la procédure d’instance grâce à la commande add_restricted_admin.

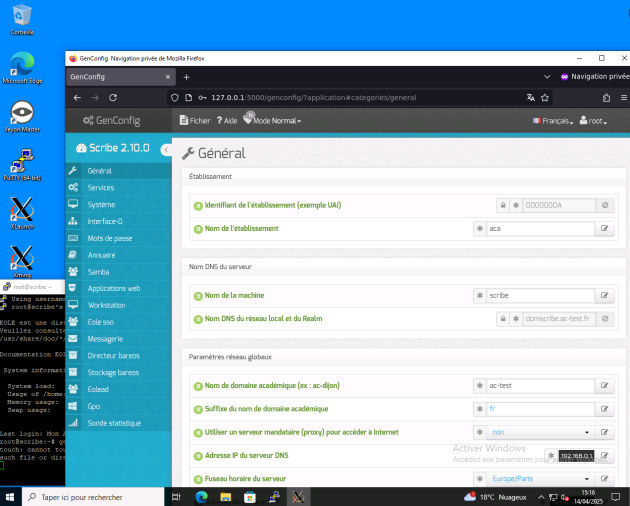

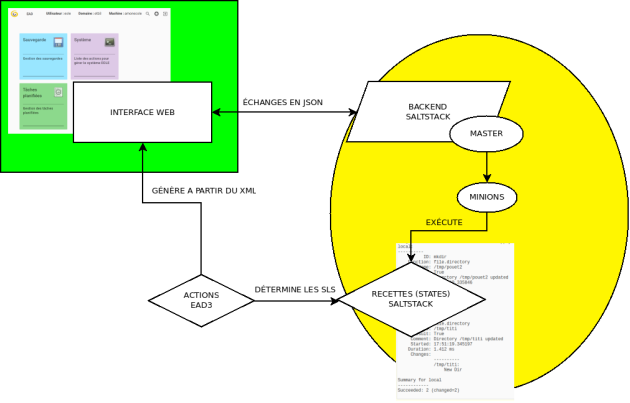

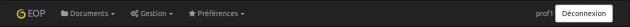

L'interface d'administration EAD

Principe général

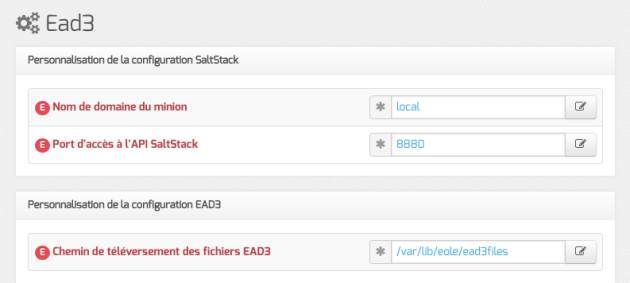

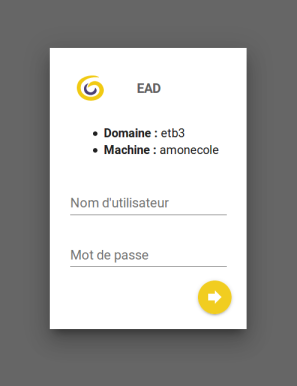

L'EAD (Eole ADmin) est l'interface d'administration des modules EOLE. Il s'agit d'une interface web, accessible avec un navigateur à l'adresse https://<adresse_module>:4200.

Attention

Depuis la version EOLE 2.6, il n'est plus possible d'accéder à l'EAD à l'aide de l'adresse IP du serveur, il faut impérativement utiliser un nom de domaine et que celui-ci soit présent dans le certificat SSL.

Cette restriction est notamment due au durcissement du support du protocole HTTPS[10] par les navigateurs.

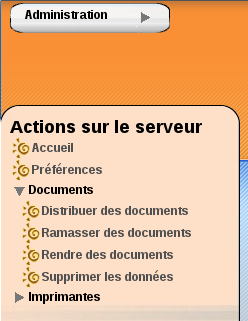

L'EAD est composé de deux parties :

un serveur de commandes (ead-server), présent et actif sur tous les modules ;

une interface (ead-web), désactivable depuis l'interface de configuration du module dans l'onglet

Servicesen passantActiver l'interface web de l'EADànon.

Chaque module dispose d'une interface utilisateur EAD. Certains modules (Zéphir, Sphynx, Seth, ...) ne disposent que de la version de base qui permet d'effectuer les tâches de maintenance (mise à jour du serveur, diagnostic, arrêt du serveur, ...).

Une version plus complète existe pour les autres modules (Horus, Scribe, Amon, ...) incluant des fonctionnalités supplémentaires.

ConseilAide

Un point d'interrogation est accessible en bas à droite de certaines pages, il permet d'afficher une aide associée.

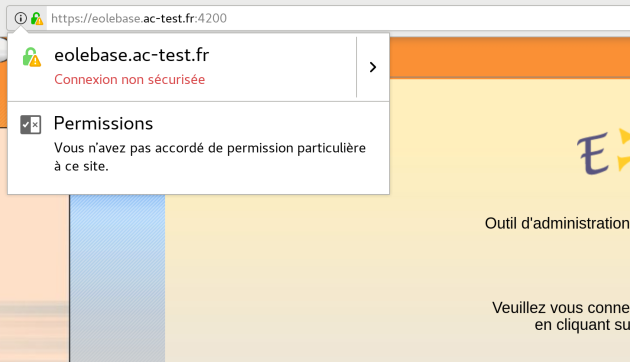

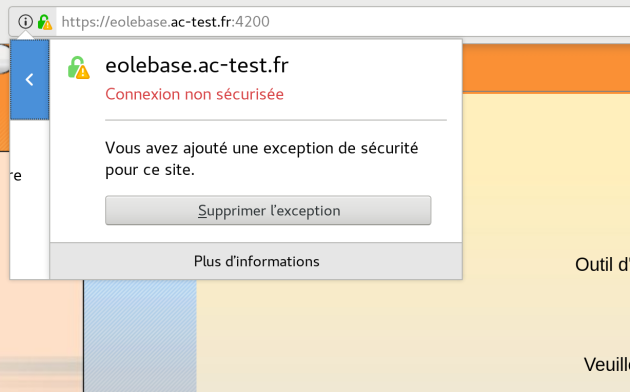

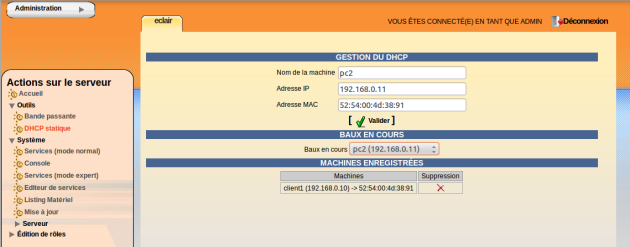

Certificats SSL

Pour avoir accès à l'EAD, il faut impérativement que le nom de domaine soit présent dans le certificat SSL.

Il est notamment impossible de se connecter à l'EAD avec une simple adresse IP.

Il existe plusieurs méthodes pour connaître les noms de domaine présents dans le certificat SSL, par exemple il est possible d'utiliser un navigateur Internet.

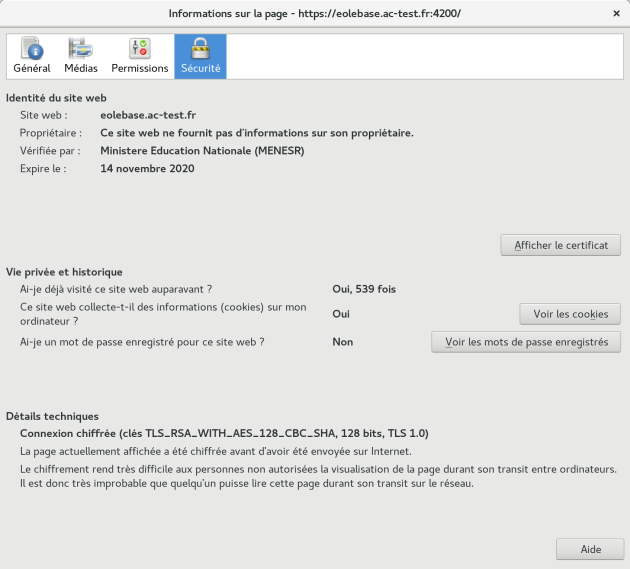

ExempleExemple avec Firefox

Cliquer sur le cadenas à côté de l'URL

Cliquer sur la flèche dirigée vers la droite pour afficher les détails de la connexion

Cliquer sur le bouton

Plus d'informations, le nom de domaine principal du certificat apparaît alors dans la partieIdentité du site webetSite web

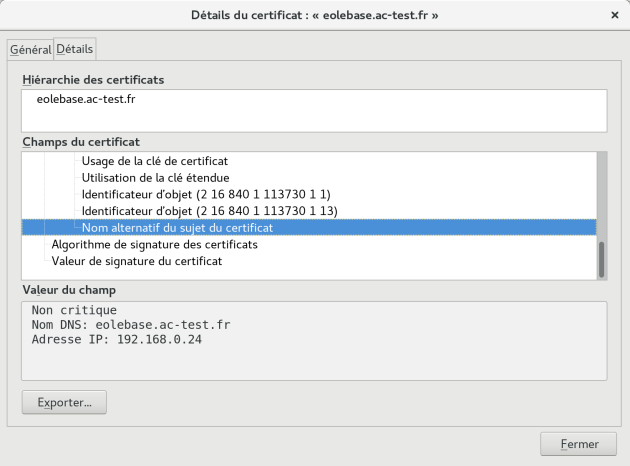

Il est possible que des noms alternatifs soient renseignés dans le certificat. Pour les retrouver, cliquer sur le bouton

Afficher le certificat, puis sur l'ongletDétailset sélectionner la ligneNom alternatif du sujet de certificat, les noms alternatifs sont affichés dans la boîteValeur du champ.

Attention

Attention, même si la bonne adresse IP apparaît dans le certificat, elle ne sera pas prise en compte.

Truc & astuce

Si le nom de domaine n’apparaît pas et que le certificat est de type autosigné, il faut le rajouter dans l'onglet Certificats ssl de l'interface de configuration du module en mode expert.

Truc & astuce

La modification, dans l'interface de configuration du module, de l'un des paramètres constituant un certificat (nom d’établissement, numéro RNE, etc...) suivie d'une reconfiguration du module ne régénère pas les certificats. Un message explicite le signale lors de l'étape de reconfiguration.

Après changement des paramètres il est nécessaire de supprimer le certificat puis d'exécuter la reconfiguration du module :

rm -f /etc/ssl/certs/eole.crt

reconfigure

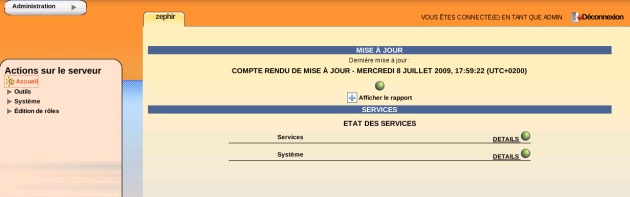

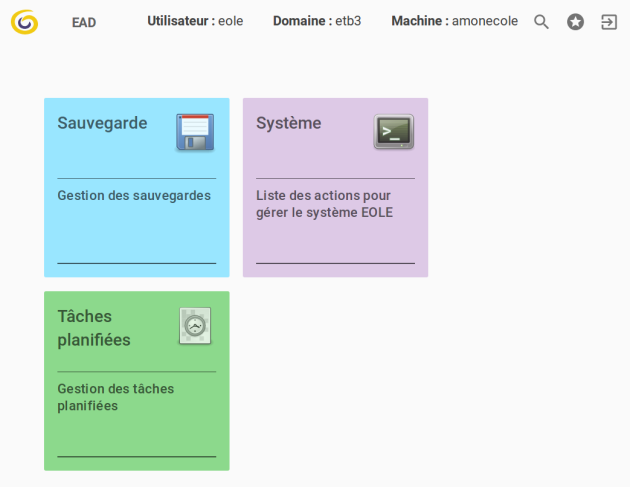

Premier pas dans l'administration d'un serveur

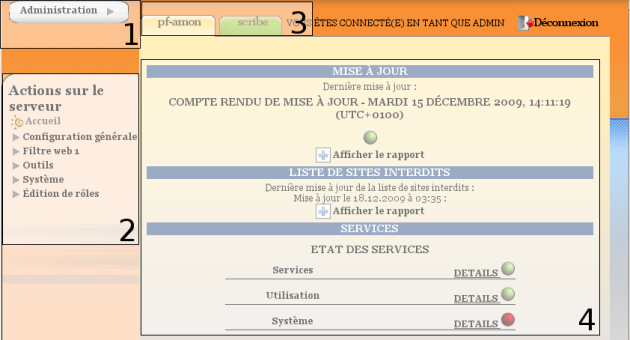

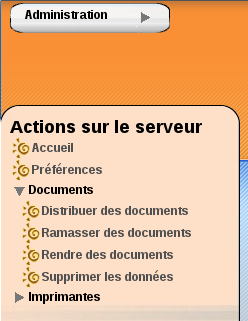

Lorsque vous vous êtes connecté sur un serveur de commandes, vous avez quatre éléments :

la gondole d'administration ;

le menu d'action (propose les actions auxquelles vous avez accès) ;

les onglets (les serveurs enregistrés sur l'interface) ;

la partie centrale ou espace de travail (il s'agit de la partie venant du serveur de commandes).

1 - La gondole d'administration

Elle permet d'accéder aux actions de base de l'interface (ajout/suppression de serveur, déconnexion, retour vers l'accueil, choix de la feuille de style CSS, connexion locale).

2 - Le menu d'action

Il permet d'accéder aux actions disponibles sur le serveur de commandes.

3 - Les onglets (les serveurs enregistrés sur l'interface)

Ils permettent d'accéder aux divers serveurs EOLE enregistrés sur l'interface.

4 - La partie centrale ou espace de travail

Les éléments affichés dans cette partie viennent du serveur de commandes.

C'est un conteneur pour les actions (sous forme de rapport, formulaire ...).

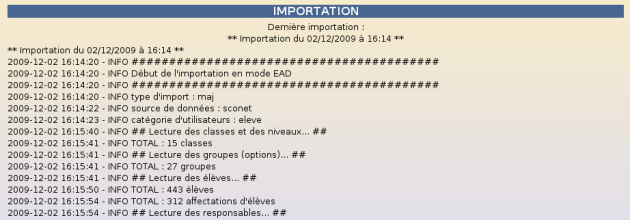

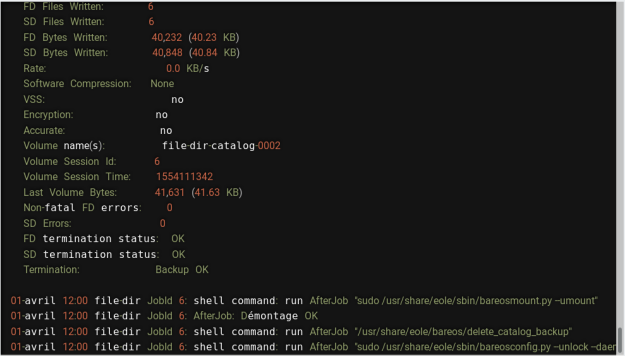

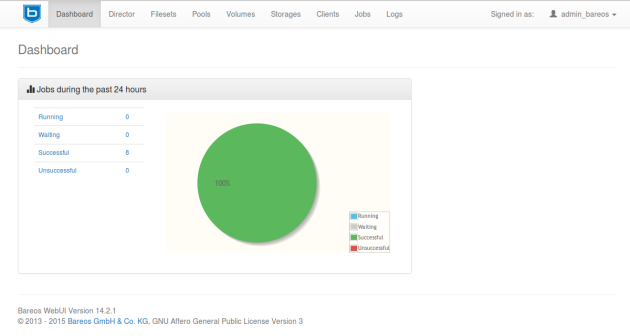

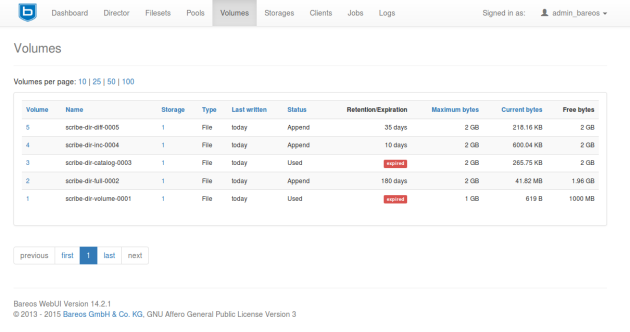

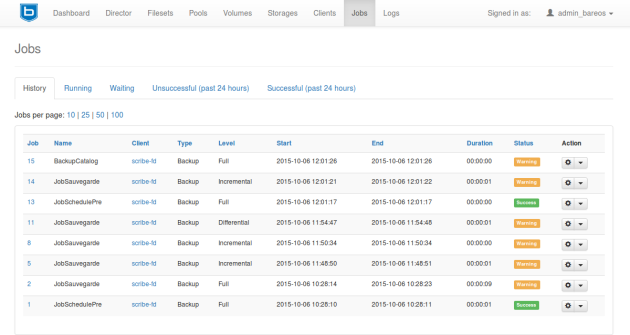

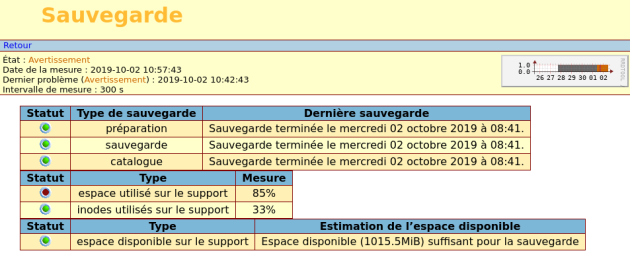

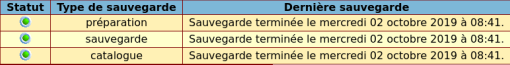

La page d'accueil d'un serveur de commandes affiche les rapports de :

- mise à jour (sur tous les modules) ;

- mise à jour de listes de sites interdits sur le module Amon ;

- sauvegarde Bareos sur les modules Horus et Scribe ;

- importation sur le module Scribe.

Elle affiche également les diodes d'état du serveur (agents Zéphir).

Truc & astuce

Les agents Zéphir peuvent être consultés directement en utilisant l'adresse :

http://<adresse_module>:8090

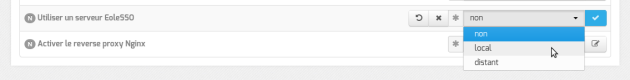

Accéder directement à l'EAD d'un serveur Scribe depuis l'extérieur

Le serveur Scribe étant derrière un serveur Amon, la configuration des deux modules permet de faire écouter l'EAD du serveur Scribe sur le port 4203 et donc d'y accéder depuis l'extérieur grâce à une redirection Nginx.

Avantages

Cette configuration présente plusieurs avantages par rapport à la méthode consistant à ajouter le serveurs de commandes du module Scribe dans l'interface EAD du serveur Amon :

- elle ne nécessite pas de déclarer le serveur SSO du serveur Scribe comme source d'authentification de l'EAD du serveur Amon ;

- il n'y a pas de problème d'incompatibilité (templates, protocoles obsolètes, ...) dans le cas où les versions des EAD des deux modules sont différentes ;

- elle simplifie la gestion des certificats.

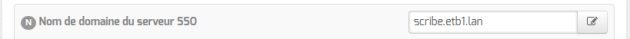

Configuration côté Scribe

Dans l'interface de configuration du module Scribe, en mode expert, aller dans l'onglet Ead-web et passer la variable Activer l'interface web de l'EAD sur un second port à oui et vérifier que le port personnalisé est bien le 4203.

Une fois le module paramétré de cette manière, une reconfiguration du serveur à l'aide de la commande reconfigure est nécessaire afin que l'EAD écoute sur le port 4203.

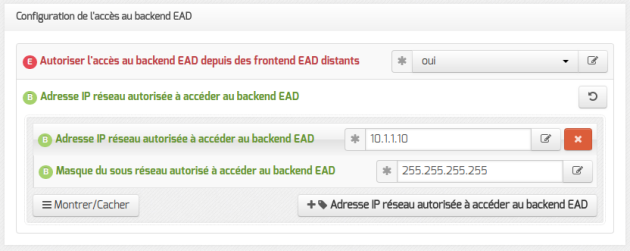

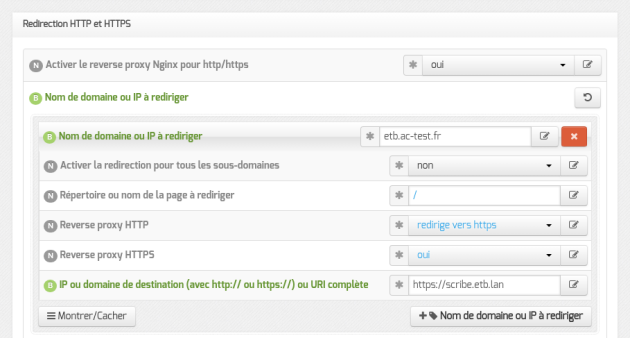

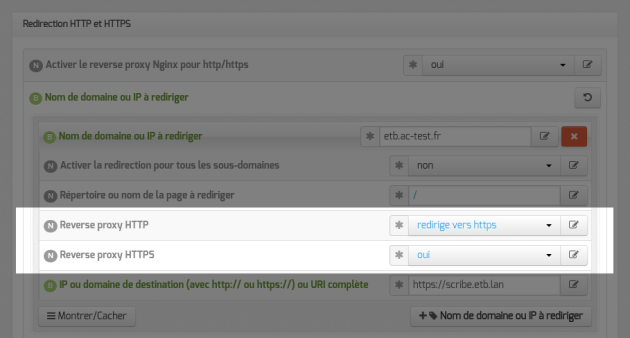

Configuration côté Amon

Dans l'interface de configuration du module Amon, aller dans l'onglet Reverse proxy, passer la variable Activer la redirection de l'EAD d'un Scribe à oui puis renseigner l'adresse IP du module Scribe et vérifier que le port renseigné est le 4203.

Une fois le module paramétré de cette manière, une reconfiguration du serveur à l'aide de la commande reconfigure est nécessaire afin que la redirection soit appliquée.

Truc & astuce

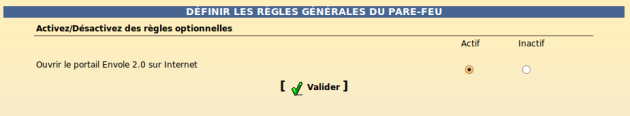

L'autorisation d'accès au port configuré est gérée par ERA via la directive optionnelle cachée[11] : ead_scribe.

Ajout/suppression de serveurs

Il est possible de connecter plusieurs serveurs de commandes à une même interface.

Une seule interface sert alors à administrer l'ensemble des serveurs EOLE d'un établissement.

Attention

Depuis la version EOLE 2.6, il n'est plus possible d'accéder à l'EAD à l'aide de l'adresse IP du serveur, il faut impérativement utiliser un nom de domaine et que celui-ci soit présent dans le certificat SSL.

Cette restriction est notamment due au durcissement du support du protocole HTTPS[10] par les navigateurs.

Ajout/suppression de serveurs de commandes dans l'interface

L'interface de l'EAD est une coquille vide.

Elle permet de se connecter à des serveurs de commandes qui proposent des actions.

Lors de l'instanciation du serveur, le serveur de commandes du serveur est enregistré auprès de son interface.

La coquille n'est pas laissée vide.

Il est possible d'enregistrer plusieurs serveurs EOLE sur l'interface.

On obtient ainsi un point d'entrée unique pour administrer l'ensemble des serveurs d'un établissement.

Une seule interface web dans laquelle chaque onglet représente un des serveurs.

Il est ensuite possible de gérer les accès ainsi que les actions autorisées par utilisateur ou par groupe.

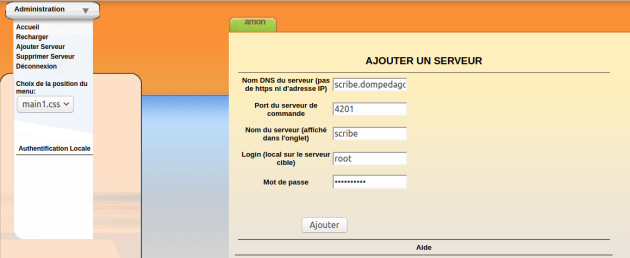

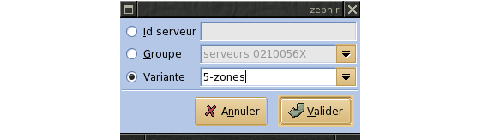

Ajout de serveur

Dans la gondole d'administration de l'EAD, cliquer sur Ajouter serveur et renseigner :

- le nom DNS du serveur ;

- le port du serveur de commandes (4201) ;

- le nom à afficher dans l'onglet ;

- le nom de l'utilisateur

eoledu serveur de commandes à enregistrer ; - le mot de passe correspondant (sur le serveur à enregistrer).

Attention

Depuis la version EOLE 2.6, si le certificat du serveur à ajouter n'est pas signé par une autorité de certification[12] connue du serveur hébergeant le frontend EAD, il sera nécessaire de copier sa CA sur ce dernier.

L'exemple suivant décrit la copie et l'intégration de la CA d'un module Scribe sur un module Amon :

root@amon:~# scp root@scribe:/etc/ssl/certs/ca_local.crt /usr/local/share/ca-certificates/root@amon:~# update-ca-certificatesTruc & astuce

Le compte root peut être utilisé à la place du compte eole pour toutes les manipulations présentées ici.

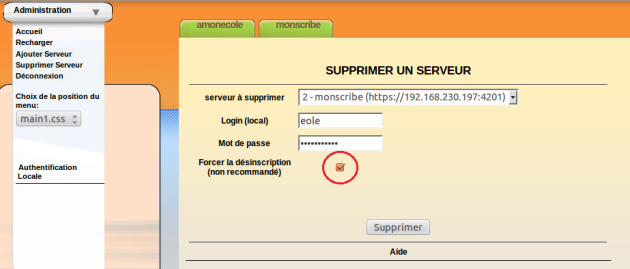

Suppression de serveur

Suppression normale

C'est le mécanisme de suppression classique. L'onglet du module est vert et on souhaite le retirer.

Dans la gondole d'administration, cliquer sur Supprimer Serveur :

- choisir le serveur à supprimer ;

- entrer le login

eoledu serveur de commandes à désinscrire ; - entrer le mot de passe ;

- valider.

La référence sera supprimée côté interface et côté serveur de commandes.

Suppression forcée

Il ne faut utiliser la suppression forcée du serveur que si l'onglet est rouge ou que le mot de passe du serveur de commandes à supprimer est inconnu.

Attention

Il est préférable d'utiliser la suppression normale d'un serveur.

Dans la gondole d'administration, cliquez sur Supprimer Serveur :

- choisir le serveur à supprimer ;

- entrer le login (utilisez le compte

eoledu serveur de l'interface et non celui du serveur de commandes à désinscrire) ; - entrer le mot de passe ;

- cocher la case

Forcer la désinscription; - valider.

La référence ne sera supprimée que du côté de l'interface.

Truc & astuceDésinscription forcée suite à un changement d'adresse IP

Si vous avez modifié l'adresse IP d'un serveur, il est possible que son onglet devienne rouge dans l'EAD.

Il faut alors utiliser la suppression forcée et ré-enregistrer le serveur.

Complément technique

Les interfaces associées au serveur de commandes local sont enregistrées dans le fichier /usr/share/ead2/backend/config/frontend_keys.ini

Exemple

[keys]

127.0.0.1 = 157b551f55359d92d20e412e83f87f9ea2e47ab3

Les serveurs de commandes associés à l'interface EAD locale sont enregistrés dans le fichier /usr/share/ead2/frontend/config/servers.ini

Exemple

[1]

url = https://127.0.0.1

port = 4201

comment = amon

key = 157b551f55359d92d20e412e83f87f9ea2e47ab3

Si nécessaire, il est possible de réinitialiser ces fichiers à l'aide des commandes suivantes :

echo '[keys]' > /usr/share/ead2/backend/config/frontend_keys.ini

echo '' > /usr/share/ead2/frontend/config/servers.ini

reconfigure

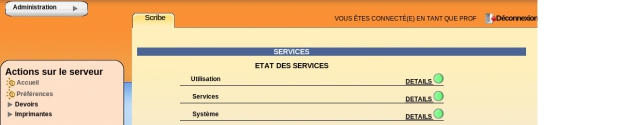

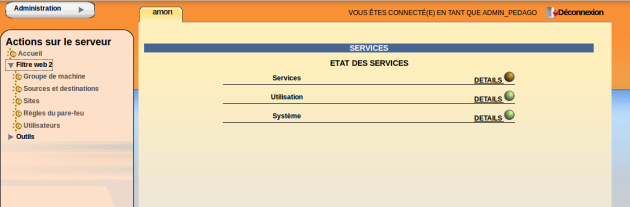

Surveillance de l'état du serveur

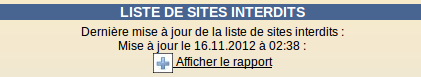

La page d'accueil d'un serveur de commandes affiche les rapports de :

- mise à jour ;

- mise à jour de listes de sites interdits sur le module Amon ;

- sauvegarde Bareos sur les modules Horus et Scribe ;

- importation sur le module Scribe.

Elle affiche également les diodes d'état du serveur (agents Zéphir).

Les remontés des agents Zéphir sont classées dans 3 catégories : Système, Services et Utilisation.

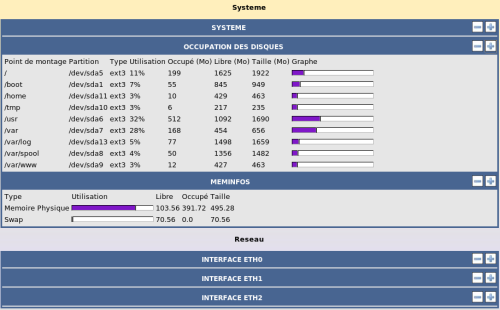

Système

Quelques agents sont fournis de base et sont commun à tous les modules :

Informations systèmes

Occupations des disques

Statistiques réseau

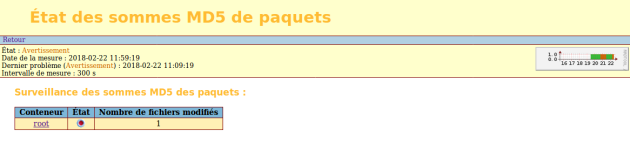

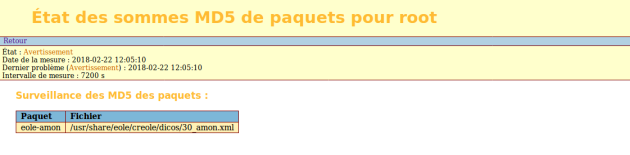

État des sommes MD5 de paquets

D'autres agents sont disponibles suite à l'activation du service sur le serveur par l'intermédiaire de l'interface de configuration du module :

Onduleur

Surveillance de l'état des sommes MD5 des paquets

Truc & astuce

Les fichiers de configuration (en général ceux situés dans /etc) ne sont pas concernés par cette vérification.

La commande suivante permet de forcer la vérification des MD5 (compter entre 1 et 2 minutes) :

/usr/share/eole/debsums/eole-debsums.sh

Rapport et suivi des modifications

La commande suivante affiche un rapport d'exécution :

root@amon:~# /usr/share/eole/debsums/show-reports.pyContainer: root

===============Filename: /var/log/eole-debsums/report.log

Last update: 2018-02-22 11:09:15

eole-amon:

/usr/share/eole/creole/dicos/30_amon.xml

Ignored by eole

---------------Exceptions

Il est possible d'ajouter des listes de fichiers à ignorer dans le résultat debsums en les plaçant dans le répertoire : /etc/eole/debsums-ignore.d (exemple : /etc/eole/debsums-ignore.d/academie.conf).

Complément

Les fichiers modifiés par EOLE sont listés dans /usr/share/eole/debsums/eole-ignores.

Services

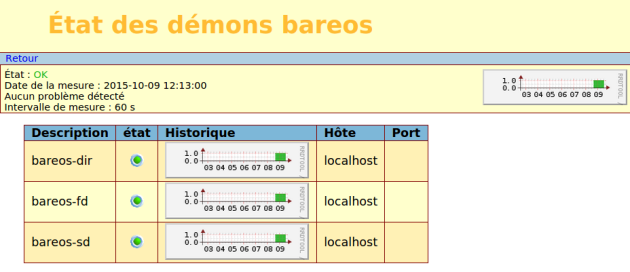

Quelques agents sont fournis de base et sont commun à tous les modules :

État des interfaces réseau

Services distants

État des services

D'autres agents sont disponibles suite à l'activation du service sur le serveur par l'intermédiaire de l'interface de configuration du module :

État des démons bacula

Enfin d'autres agents sont propres à un module en particulier :

État des tunnels

Utilisation

Quelques agents sont fournis de base et sont commun à tous les modules :

Mise à jour

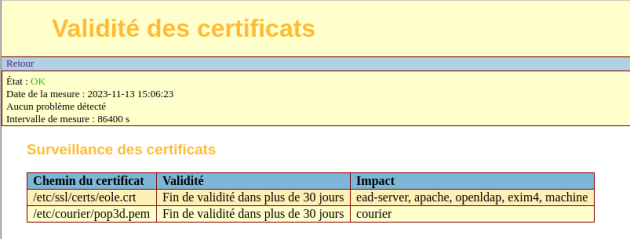

Validité des certificats

D'autres agents sont disponibles suite à l'activation du service sur le serveur par l'intermédiaire de l'interface de configuration du module :

Sauvegarde

Enfin d'autres agents sont propres à un module en particulier :

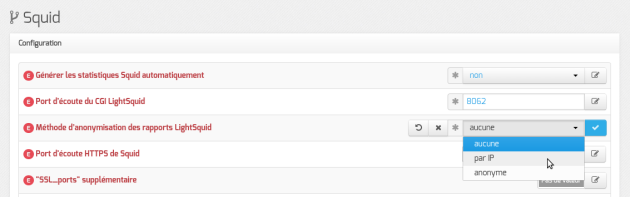

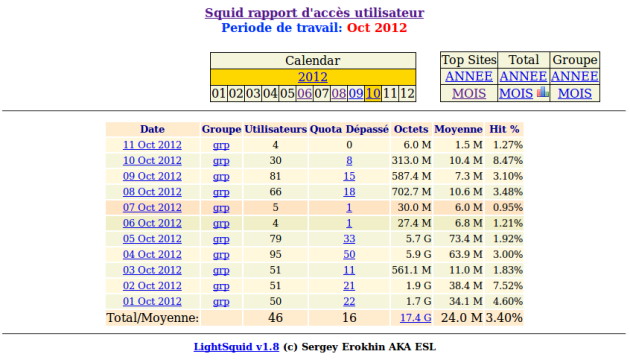

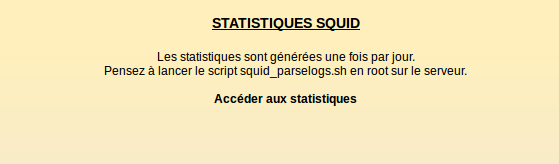

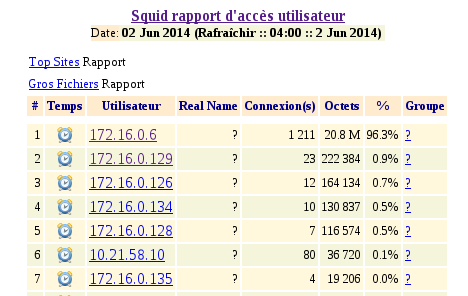

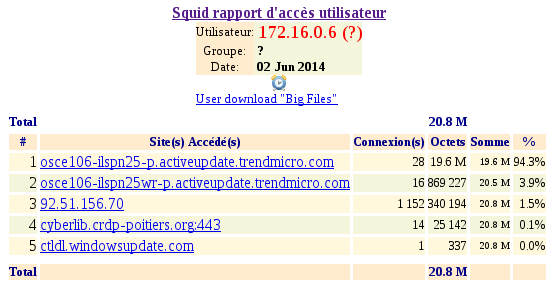

Statistiques Squid

Statistiques courrier

Application des règles bastion

Instance Dansguardian

Mise à jour antivirus Clam

Validité des certificats

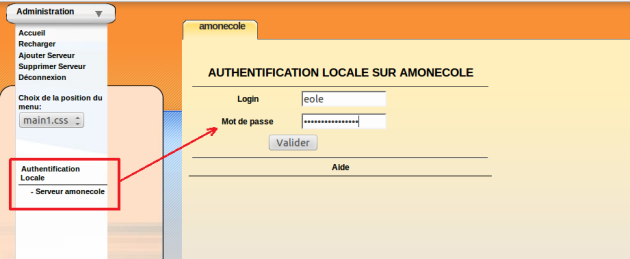

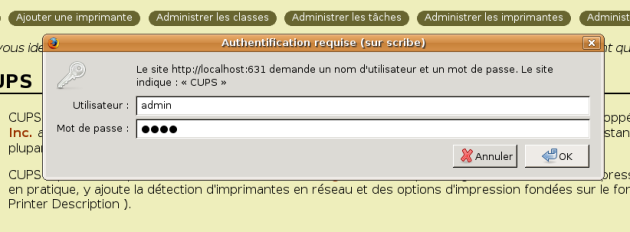

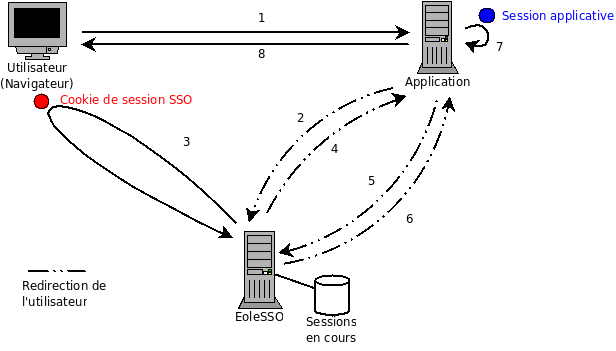

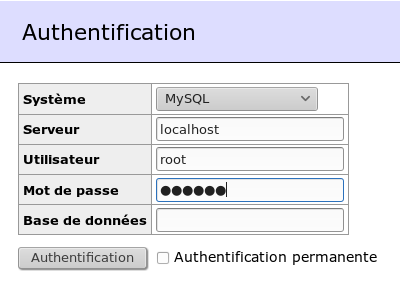

Authentification locale et SSO

Dans l'EAD, il existe deux systèmes d'authentification :

Dans le cas de l'authentification SSO, le serveur de commandes et l'interface se connectent à un même serveur d'authentification.

Pour se connecter en tant qu'administrateur :

authentification SSO : l'utilisateur

adminde l'annuaire associé au serveur sera utilisé ;authentification locale : les utilisateurs

rooteteolepeuvent être utilisés.

Authentification locale

L'authentification locale est un mécanisme plus simple mais moins souple que l'authentification SSO. Il utilise les comptes système de la machine hébergeant le serveur de commandes. Le nombre d'utilisateurs et leur gestion est donc plus limitée.

L'authentification locale est systématiquement activée et peut être utilisé conjointement avec l'authentification SSO.

Pour vous authentifier localement, dans la gondole d'administration :

- cliquer sur

authentification locale; - cliquer sur le nom de votre serveur.

Vous accédez alors au formulaire d'authentification locale.

Si le serveur SSO n'est pas activé, vous arriverez sur ce même formulaire en cliquant sur l'onglet.

Remarque

Il est possible d'utiliser la gestion des rôles pour déléguer une partie de l'administration à d'autres comptes systèmes.

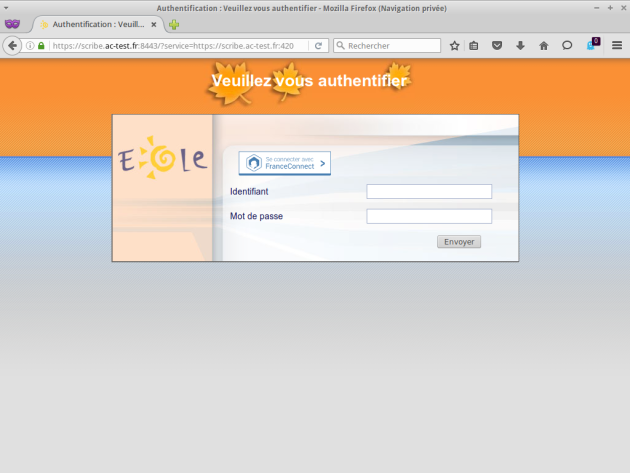

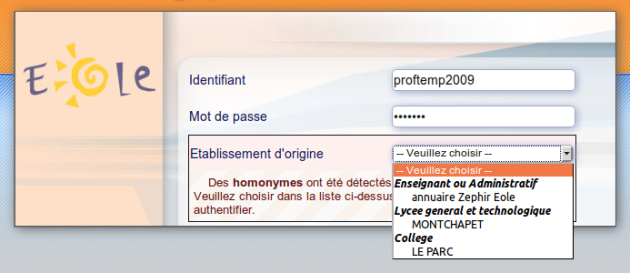

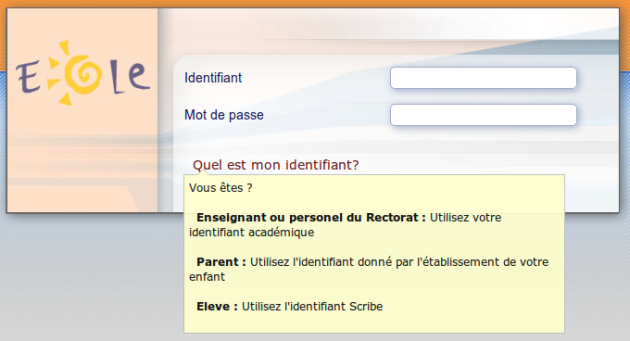

L'authentification SSO

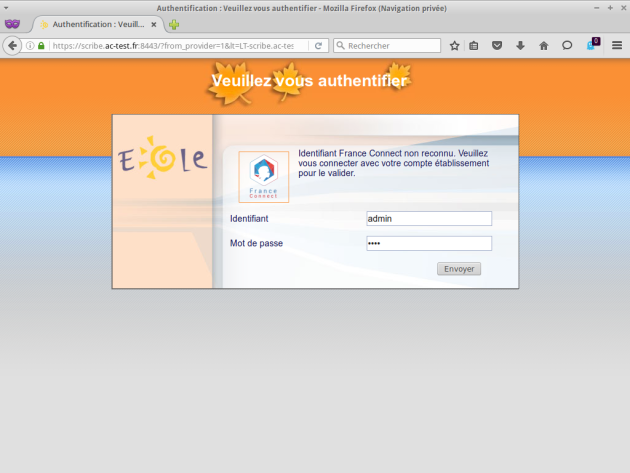

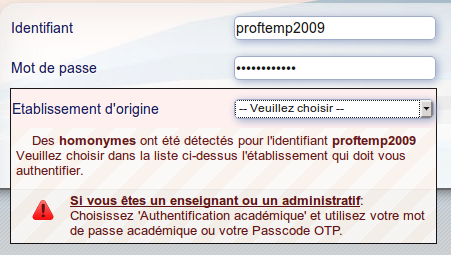

Connexion

Entrer l'adresse https://<adresse_serveur>:4200

dans le navigateur et cliquer sur l'onglet du serveur à administrer.

Une re-direction vers le serveur SSO (https://<adresse_serveur>:8443/) est effectuée et le formulaire d'authentification apparaît :

L'utilisation d'un serveur SSO permet de centraliser l'authentification. En s'authentifiant une seule fois vous pouvez vous connecter aux différents serveurs de commandes enregistrés dans l'interface (naviguer d'un onglet à l'autre).

Les rôles permettent d'utiliser d'autres comptes pour se connecter (ex : sur Scribe, les professeurs ont un rôle prédéfini).

Remarque

Pour utiliser l'authentification SSO, il est indispensable que le serveur SSO utilisé par l'interface et par les serveurs de commandes qui y sont inscrits soit identique.

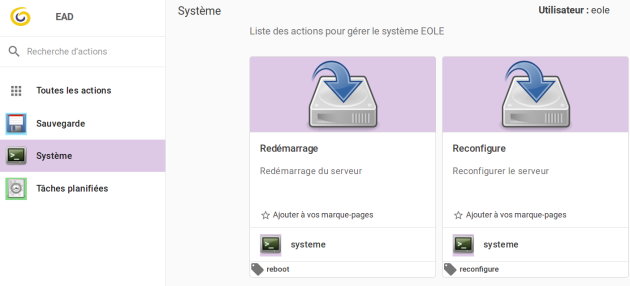

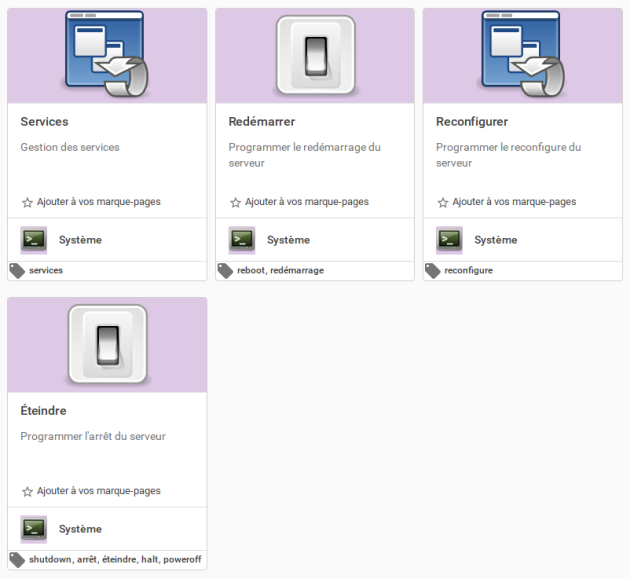

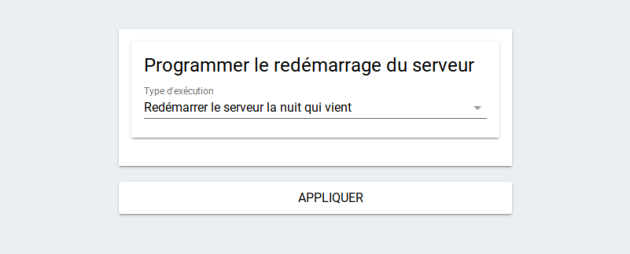

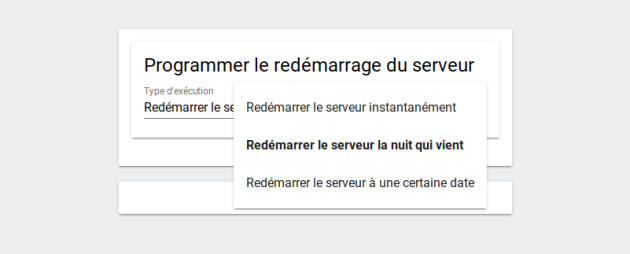

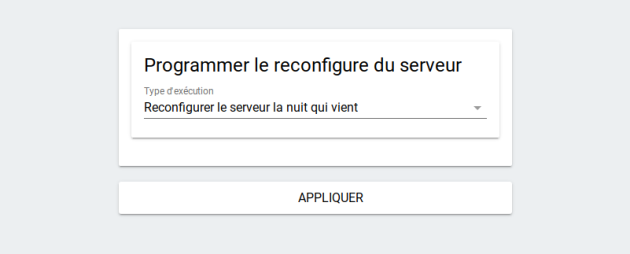

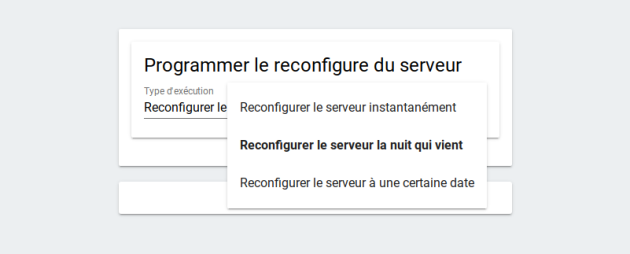

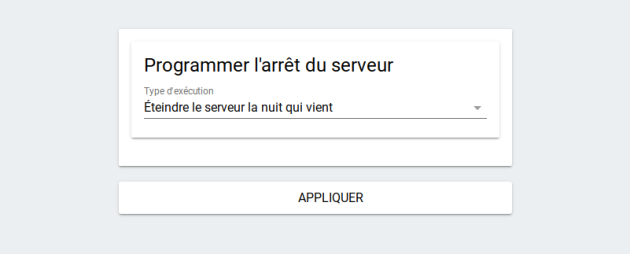

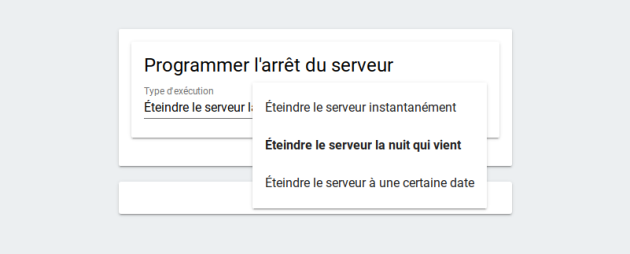

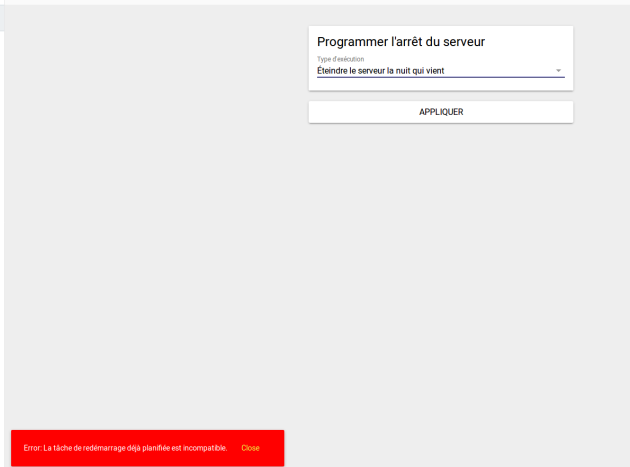

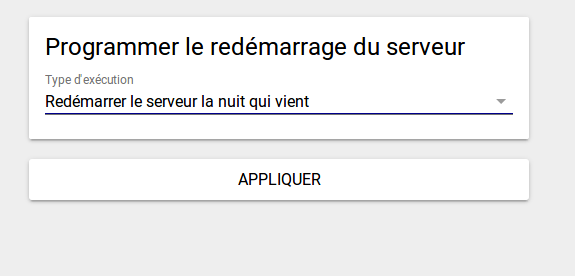

Redémarrer, arrêter et reconfigurer

Il est possible de redémarrer, arrêter ou reconfigurer un module EOLE directement depuis l'interface d'administration EAD.

Ces actions sont accessibles depuis Système/Serveur.

Remarque

Ces trois actions vous déconnectent de l'EAD.

Redémarrer un serveur

Reconfigurer un serveur

Arrêter un serveur

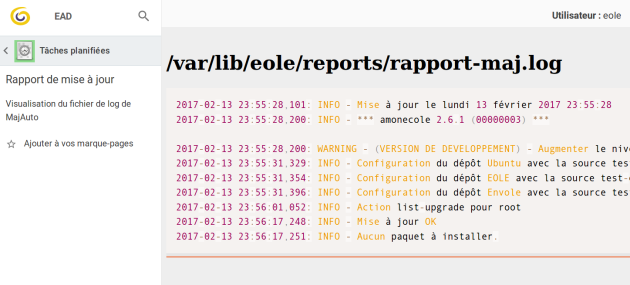

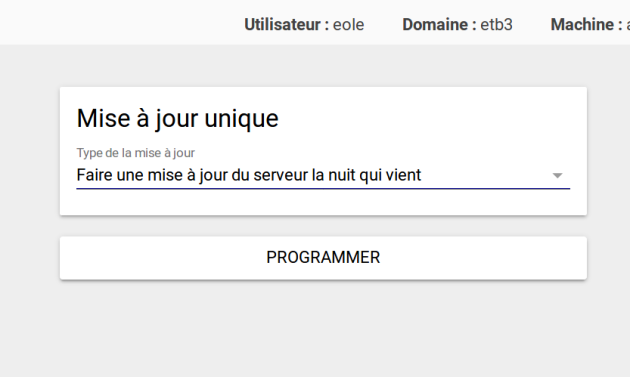

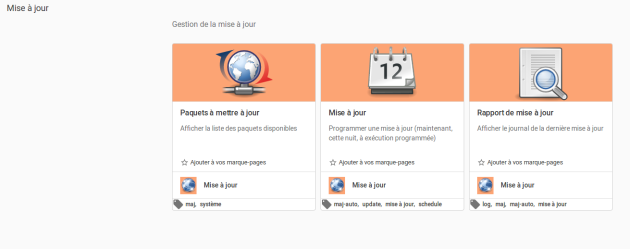

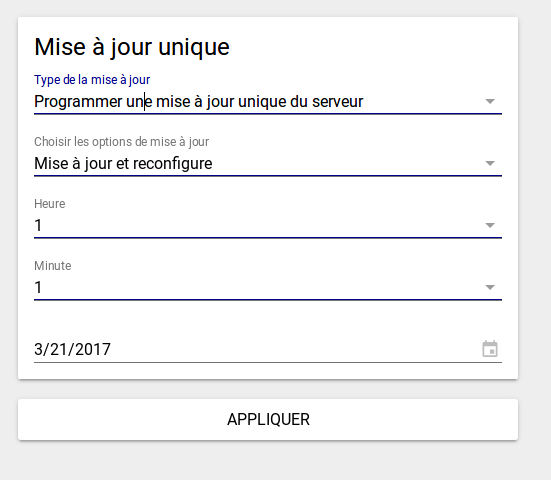

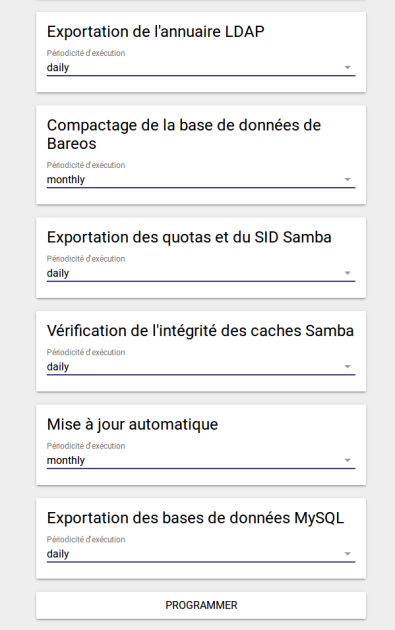

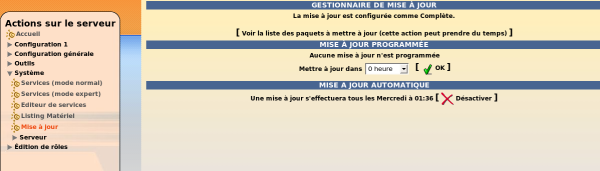

Mise à jour depuis l'EAD

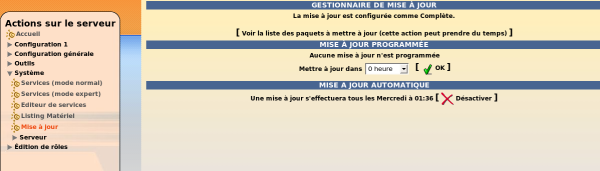

Dans Système / Mise à jour, l'EAD propose une interface de mise à jour du serveur, il est possible de :

de lister les paquets disponibles pour la mise à jour ;

de programmer une mise à jour différée (dans 3 heures par exemple, ou dans 0 heure pour le faire tout de suite) ;

d'activer / désactiver les mises à jour hebdomadaires (le jour et l'heure de la mise à jour automatique sont déterminés aléatoirement).

L'heure est définie aléatoirement entre 01h00 et 05h59 un des sept jours de la semaine.

Attention

Si la fréquence des tâches Schedule est personnalisée dans l'interface de configuration du module, c'est cette dernière qui prévaut et l'activation/désactivation de la mise à jour hebdomadaire via l'EAD ou la commande manage_schedule n'est plus possible.

Truc & astuceRapport de mise à jour

Penser à consulter le rapport de mise à jour et l'état des services sur la page d'accueil.

RemarqueReconfiguration et redémarrage automatique

Une mise à jour lancée depuis l'EAD exécute automatiquement une reconfiguration du serveur avec la commande reconfigure, il n'est donc pas nécessaire d'en lancer un par la suite comme c'est le cas depuis la console.

Si un redémarrage est nécessaire, celui-ci est effectué automatiquement dès la fin de la reconfiguration.

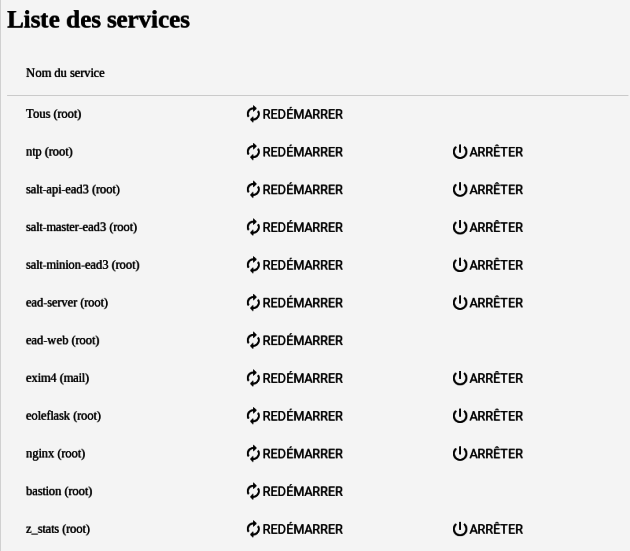

Arrêt et redémarrage de services

Dans l'EAD, il existe deux manières d'arrêt ou de redémarrage des services :

le mode normal ;

le mode expert.

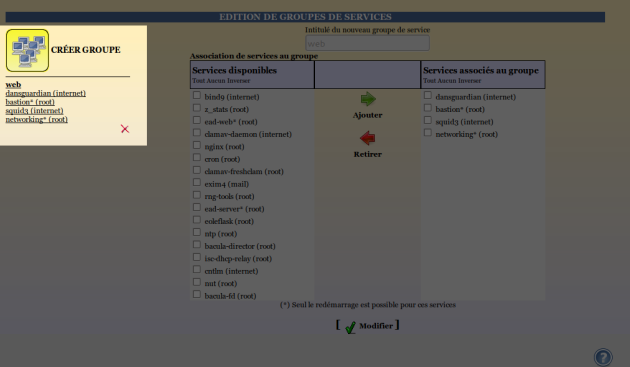

Redémarrer ou arrêter des services (mode normal)

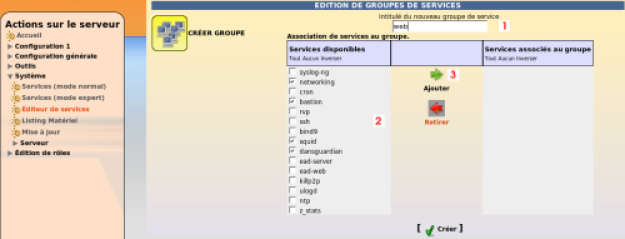

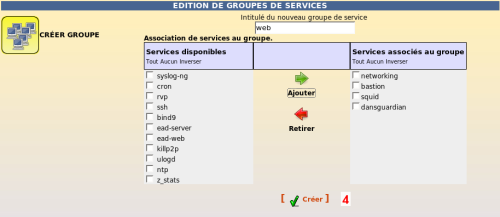

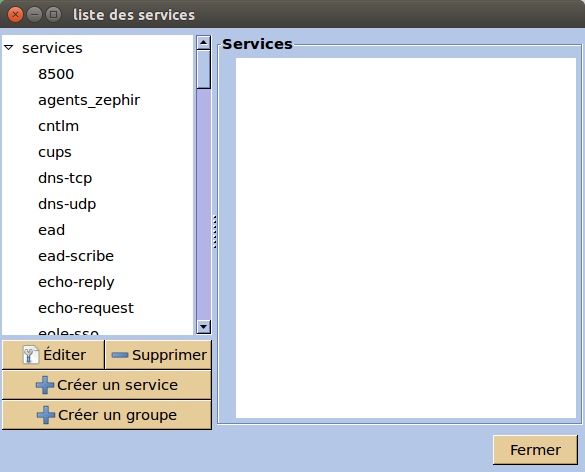

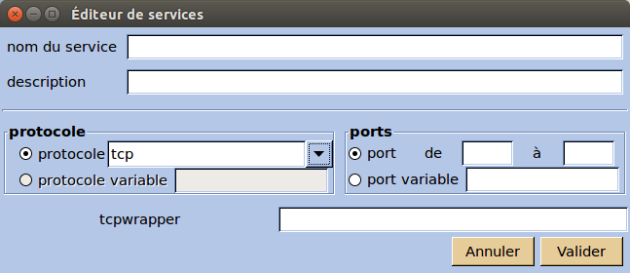

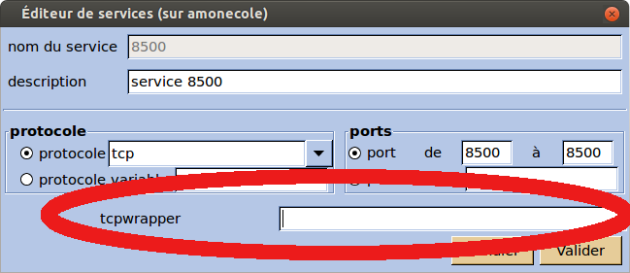

Pour utiliser la fonctionnalité en mode normal il faut dans un premier temps créer des groupes de services.

Création de groupes de services

Le nom des services, au sens système, n'est pas souvent parlant. Par exemple, il faut savoir que le service apache2 est le nom du serveur web.

Les groupes de services permettent de regrouper un ou plusieurs services sous une dénomination plus claire. Cela permet de regrouper et donc de faciliter le redémarrage/arrêt de services.

Exemple

Création un groupe de services nommé web :

Pour créer un groupe, cliquer sur le bouton créer groupe dans Système/Editeur de services :

entrer le nom du groupe ;

choisir les services du groupe (cocher les cases) ;

cliquer sur la flèche verte ;

valider avec le bouton

Créer.

Remarque

Un groupe de services peut être modifié en cliquant sur son nom dans la liste de gauche sous l'icône CRÉER GROUPE.

Un groupe de services peut être supprimé en cliquant sur la croix rouge sous son descriptif dans la liste de gauche sous l'icône CRÉER GROUPE.

Redémarrer ou arrêter un groupe de services

Une fois créé, un groupe apparaît dans l'onglet Système/Services (mode normal), il est alors possible de redémarrer ou d'arrêter le groupe de services.

Remarque

La gestion des rôles permet de déléguer l'accès à des actions, on peut ainsi permettre à la documentaliste de l'établissement de redémarrer le logiciel BCDI.

Tous les groupes de services lui seront néanmoins accessibles.

Complément technique

Les groupes de services déclarés dans l'EAD sont enregistrés dans le fichier /usr/share/ead2/backend/config/simple_services.ini

Exemple

[amon]

web = squid3#internet,networking#root,eole-guardian#internet,bastion#root

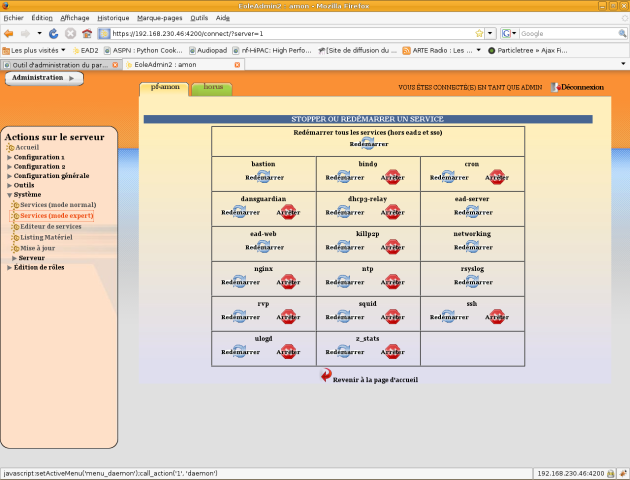

Redémarrer ou arrêter des services (mode expert)

Remarque

Les services liés au fonctionnement de l'EAD ne sont disponibles qu'en redémarrage. Sinon, vous perdrez tout accès à l'interface.

Pour relancer l'ensemble des services (sauf l'EAD et le serveur SSO) choisir le bouton : Redémarrer tous les services (hors EAD et SSO).

Rôles et association de rôles

L'EAD est composé, d'actions. Chaque action ayant un but bien précis.

L'EAD dispose d'un mécanisme de délégation d'actions à des utilisateurs déterminés.

Pour affecter certaines actions à un utilisateur, l'EAD utilise une mécanisme interne : les rôles.

Exemple

Par défaut sur les modules EOLE, l'utilisateur admin est associé au rôle administrateur.

Plusieurs rôles sont prédéfinis sur les différents modules EOLE et certains sont propres à certains d'entre eux :

administrateur ;

professeur (utilisé sur le module Scribe) ;

élève (utilisé sur le module Scribe) ;

administrateur de classe (utilisé sur le module Scribe) ;

administratif dans Scribe (utilisé sur le module Scribe) ;

administrateur du réseau pédagogique (utilisé sur le module Amon) ;

administrateur du Scribe (utilisé sur le module AmonEcole) ;

administrateur de l'Amon (utilisé sur le module AmonEcole).

Déclaration des actions

Les actions de l'EAD sont déclarées dans les fichiers : /usr/share/ead2/backend/config/actions/actions_*.cfg

Ces fichiers au format texte permettent de déclarer les fichiers python déclarant eux-mêmes des actions EAD à charger.

Ces fichiers sont situés dans /usr/share/ead2/backend/actions et ses sous-répertoires.

Fichiers pris en compte

Sur un module EOLE, les fichiers suivants sont pris en compte :

-

/usr/share/ead2/backend/config/actions.cfg: fichiers des actions de base ; - ainsi que tout les fichiers

actions_*.cfgprésents dans le répertoire/usr/share/ead2/backend/config/actions.

Syntaxe des fichiers

Les fichiers d'action sont déclarés avec leur chemin court depuis /usr/share/ead2/backend/actions et sans l'extension ".py".

Exemple

La déclaration des fichiers d'action suivants :

-

/usr/share/ead2/backend/actions/mes_actions.py -

/usr/share/ead2/backend/actions/repertoire/autres_actions.py

prend la forme suivante dans le fichier actions_perso.cfg :

$ cat /usr/share/ead2/backend/actions/actions_perso.cfg

mes_actions

repertoire/autres_actions

Gestion des rôles

Les rôles de l'EAD sont déclarés dans les fichiers : /usr/share/ead2/backend/config/perms/perm_*.ini

Ces fichiers au format ini permettent d'associer des actions (permissions) à un ou plusieurs rôles.

Fichiers pris en compte

Sur un module EOLE, les fichiers suivants sont pris en compte :

-

/usr/share/ead2/backend/config/perm.ini: rôles de base ; -

/usr/share/ead2/backend/config/perm_local.ini: rôles déclarés localement (édition manuelle ou via l'EAD) ; -

/usr/share/ead2/backend/config/perm_acad.ini: rôles déclarés au niveau académique (via Zéphir) ; - ainsi que tout les fichiers

perm_*.iniprésents dans le répertoire/usr/share/ead2/backend/config/perms.

Syntaxe des fichiers

Les permissions associent un rôle à une ou plusieurs actions.

Les fichiers perm*.ini doivent posséder une section [role] et une section [permissions].

Exemple

[role]

nom_du_role = libelle du role

[permissions]

action1 = nom_du_role

action2 = nom_du_role

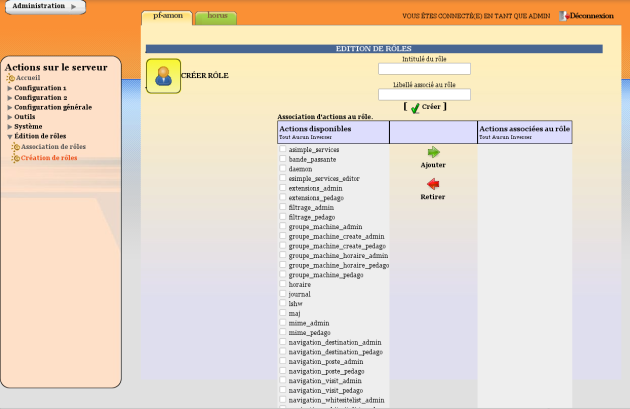

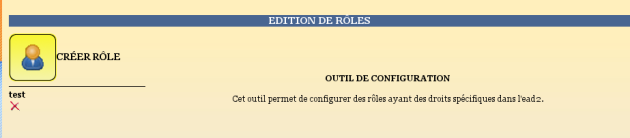

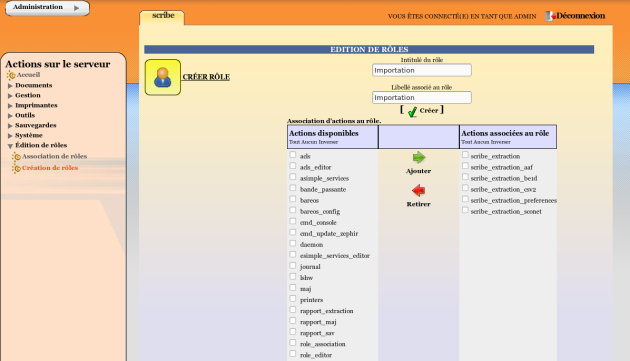

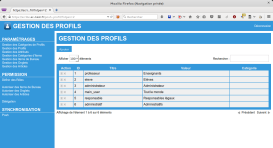

Création de rôle via l'EAD

L'interface EAD permet de créer des rôles personnalisés.

Ces rôles ne sont, en fait, qu'une liste d'actions regroupées sous un intitulé et un libellé unique.

Il est possible, dans un deuxième temps d'associer ces rôles à des utilisateurs.

Pour créer un nouveau rôle cliquer sur :

Édition de rôles/Création de rôles

puis

Créer rôle

entrer l'intitulé (le nom) du rôle (sans caractère spécial, sans accent et sans espace) ;

entrer un libellé (courte description) du rôle ;

cocher les actions à autoriser ;

ajouter ;

créer.

Actions obligatoires

Certaines actions doivent être obligatoirement permises pour tous les utilisateurs :

help : utilisé notamment pour l'affichage d'aide ;

main_status : page d'accueil appelée par défaut, elle gère un rôle prof (n'affiche pas les états de services) et un rôle admin ;

update_ead : outil de téléchargement des javascripts, CSS, images spécifiques au module.

Actions communes aux différents modules

lshw : listing matériel ;

maj : action de mise à jour ;

daemon : relancer des services (mode expert) ;

simple_services_editor : éditer des groupes de services pour le mode simplifié ;

simple_services : redémarrer/arrêter les services (mode simplifié) ;

server-configure/server-reboot/server-stop : redémarrer/arrêter/reconfigurer le serveur ;

role_editor : création de rôles ;

role_manager : association de rôle (appelée par d'autres actions).

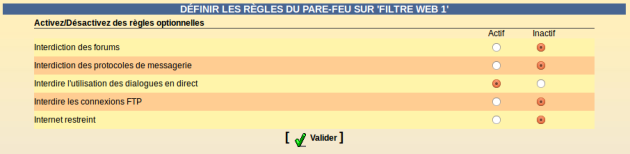

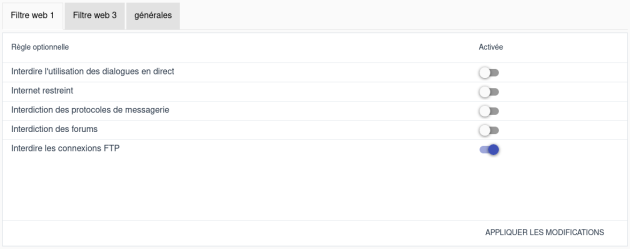

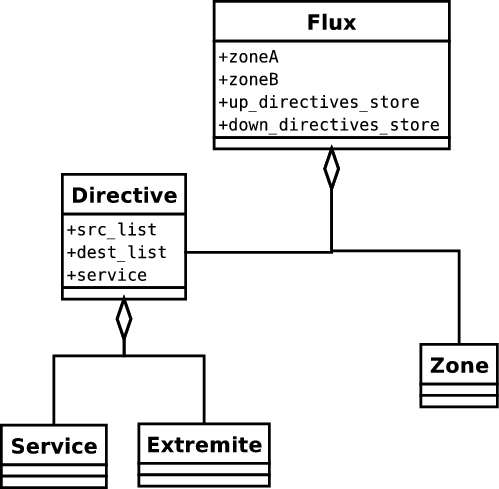

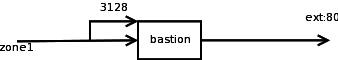

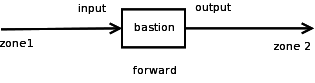

Actions spécifiques au module Amon

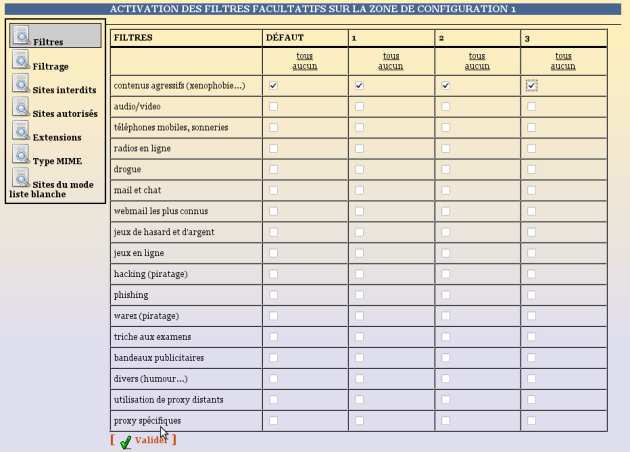

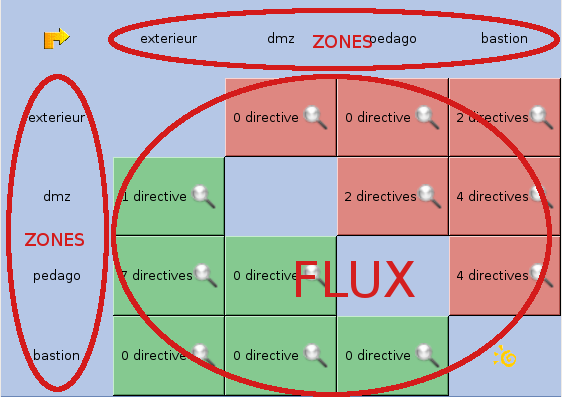

La modification du système de filtrage sur le module Amon apporte de profondes modifications sur ce module.

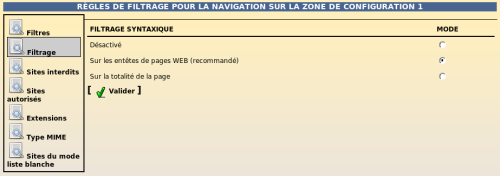

Selon les choix effectués lors de la phase de configuration avec l'interface de configuration du module, vous pouvez choisir d'utiliser une ou deux zones de configuration pour le filtrage et les options du pare-feu.

La zone 1 correspond à la réseau admin et la zone 2 correspond au réseau pedago.

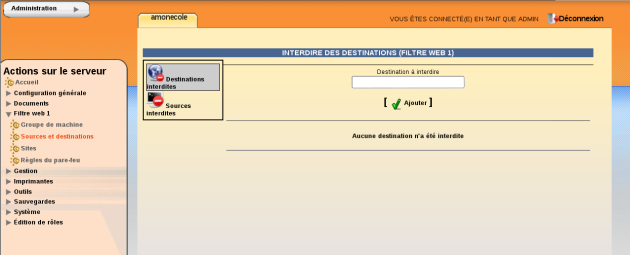

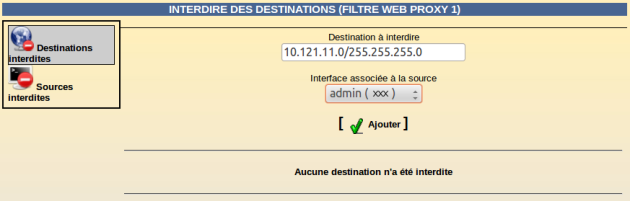

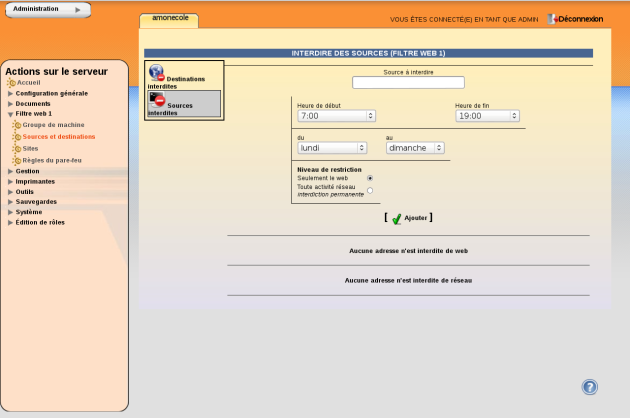

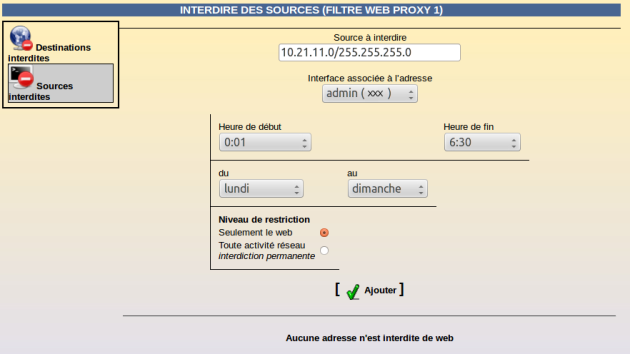

Gestion des postes

- navigation_poste_admin (ou pedago) : action de gestion des postes à interdire ;

- navigation_destination_admin (ou pedago) : interdire des destinations.

Gestion des groupes de machine

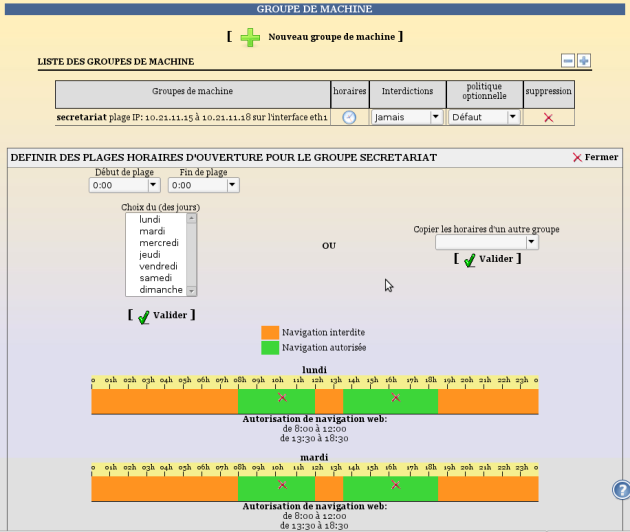

- groupe_machine_admin (ou pedago) : action d'entrée pour la gestion des groupes de machine (gère des restrictions pour le rôle prof) ;

- groupe_machine_create_admin (ou pedago) : action de création de groupe de machine (nécessite groupe_machine) ;

- groupe_machine_horaire_admin (ou pedago) : action de gestion des horaires pour les groupes de machine.

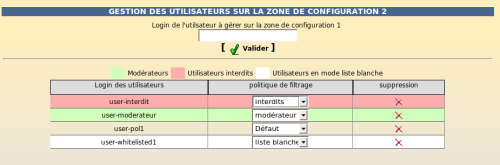

Gestion des utilisateurs

- navigation_banned_user_admin (ou pedago) : action de gestion des utilisateurs à interdire ;

- navigation_moderateur_admin (ou pedago) : action de gestion des modérateurs ;

- navigation_whitelist_admin (ou pedago) : action de gestion des utilisateurs en liste blanche ;

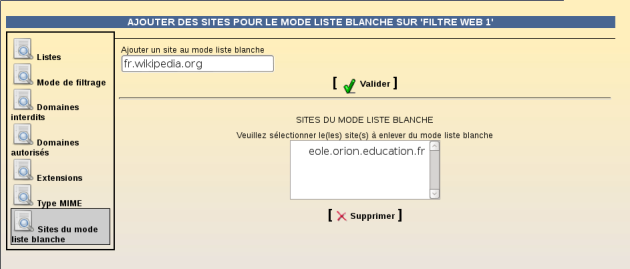

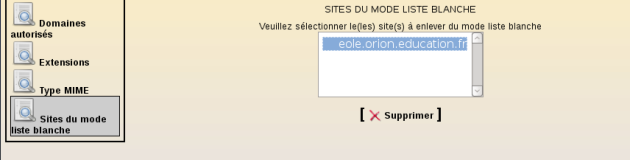

- navigation_whitesitelist_admin (ou pedago) : action de gestion des sites en liste blanche.

Gestion des sites

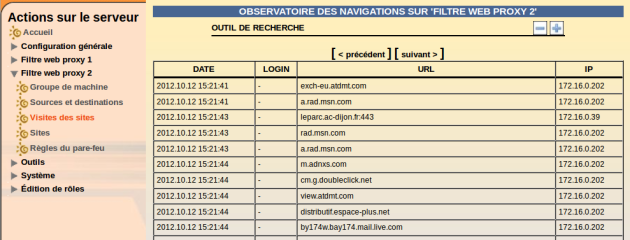

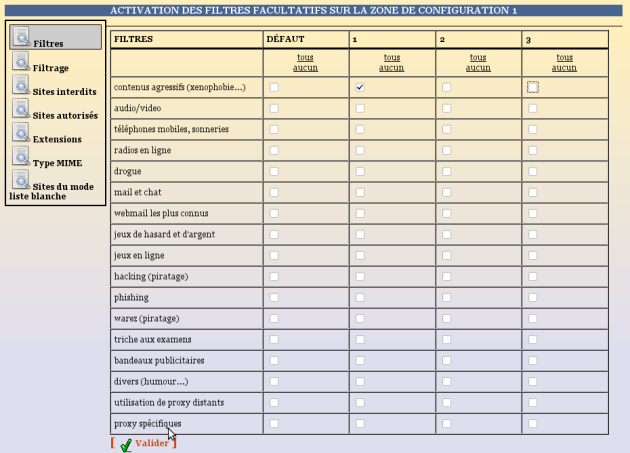

- opt_filters_admin (ou pedago) : gestion des filtres optionnels pour la zone de configuration 1 (ou 2) ;

- filtrage_admin (ou pedago) : gestion du mode de filtrage syntaxique pour la zone de configuration 1 (ou 2) ;

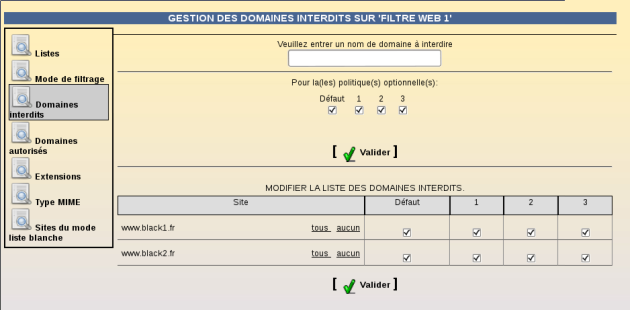

- sites_interdits_admin (ou pedago) : gestion des sites interdits pour la zone de configuration 1 (ou 2) ;

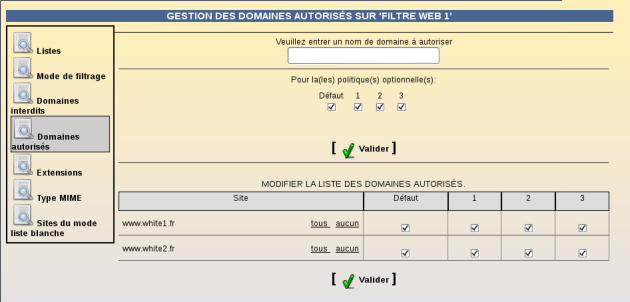

- sites_autorises_admin (ou pedago) : gestion des sites autorisés pour la zone de configuration 1 (ou 2) ;

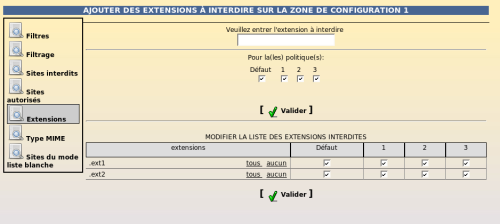

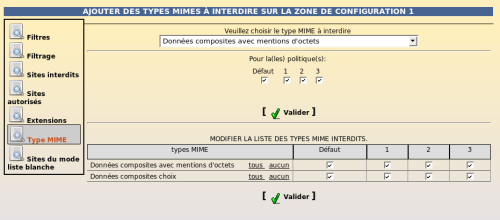

- extensions_admin (ou pedago) : gestion des extensions interdites pour la zone de configuration 1 (ou 2) ;

- mime_admin (ou pedago) : gestion des types mime interdits pour la zone de configuration 1 (ou 2).

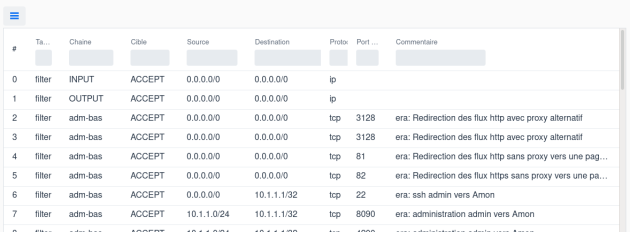

Gestion des règles du pare-feu

- regles : mode de fonctionnement du pare-feu ;

- peertopeer : autorisation/interdiction du peer to peer ;

- horaire : horaire de fonctionnement du pare-feu.

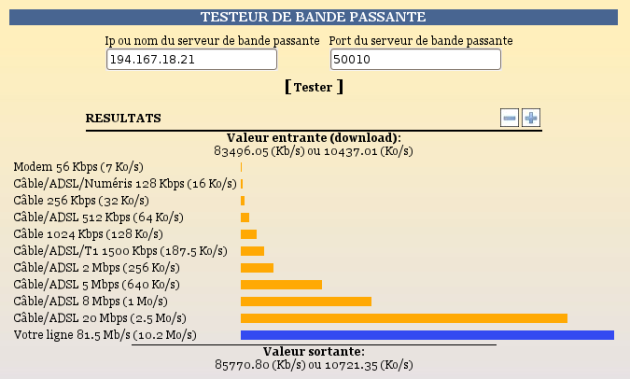

Autres actions

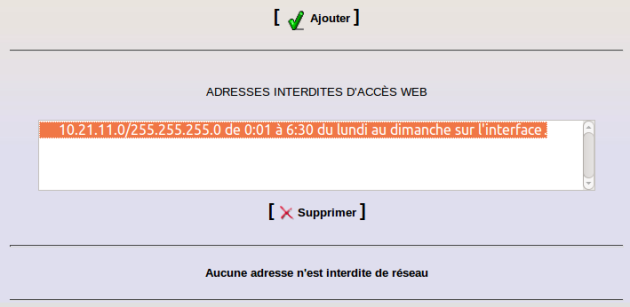

- navigation_visit : action de consultation des logs ;

- filtrage_bayes : action d'évaluation d'URL à l'aide du filtrage bayésien ;

- bande_passante : outil de test de bande passante.

Actions spécifiques au module Scribe

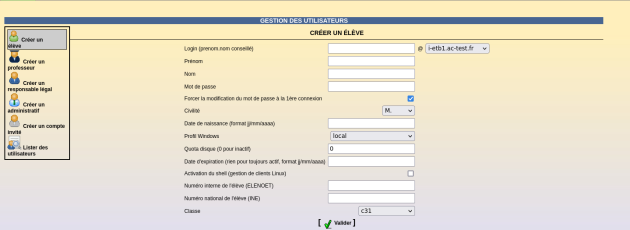

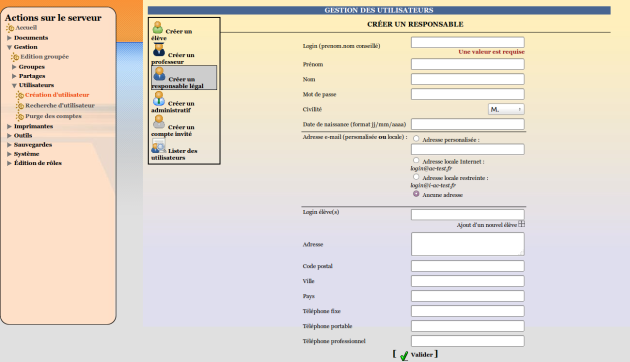

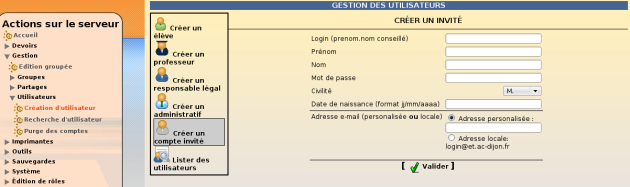

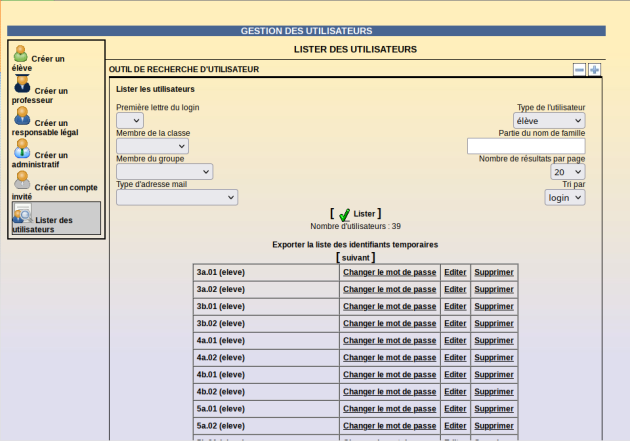

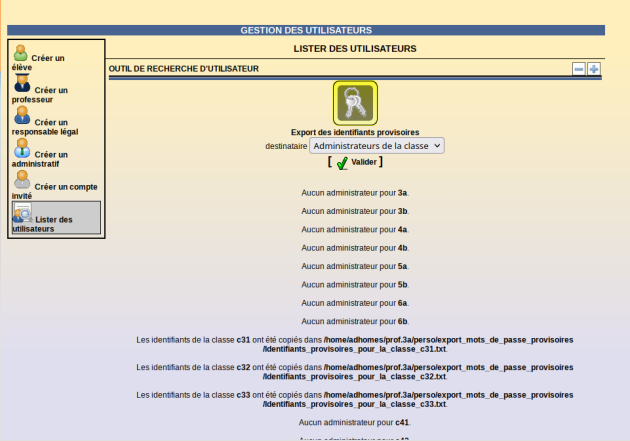

Gestion des utilisateurs

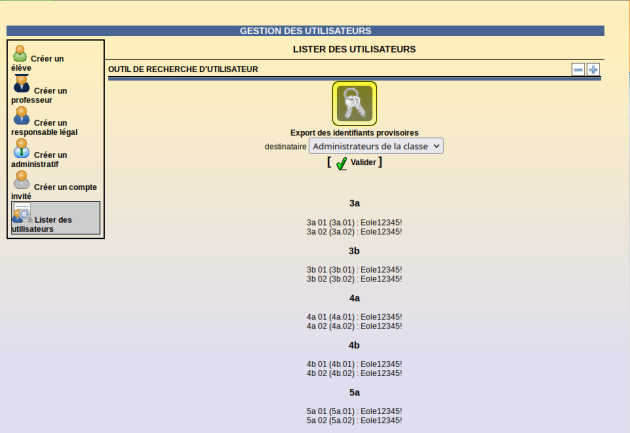

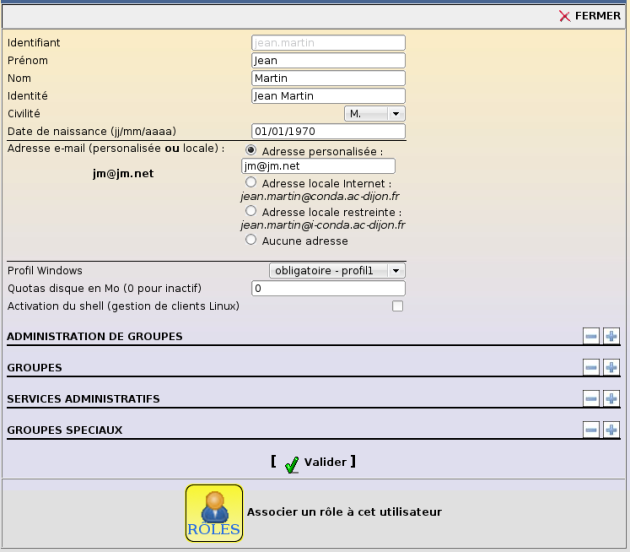

- scribe_user_create : action de création ;

- scribe_user_list : renvoie le formulaire de recherche par critères qui appelle scribe_user_table pour la validation ;

- scribe_user_table : action de listing d'utilisateur (gère les rôles prof_admin et admin) appelle scribe_user_modify, scribe_user_delete, scribe_user_modpassword ;

- scribe_user_modify : action de modification d'utilisateur (utilisée par scribe_user_table gère les rôles prof_admin et admin) ;

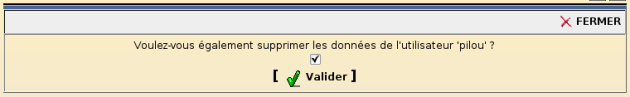

- scribe_user_delete : action de suppression d'utilisateur (gère les rôles prof_admin et admin) ;

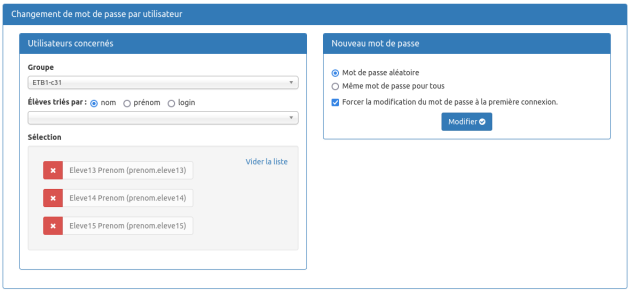

- scribe_user_modpassword : action de modification d'un mot de passe (gère les rôles prof_admin et admin).

Actions restreintes (créées pour les professeurs, les personnels administratifs et les professeurs admins, gère le rôle de prof et prof_admin)

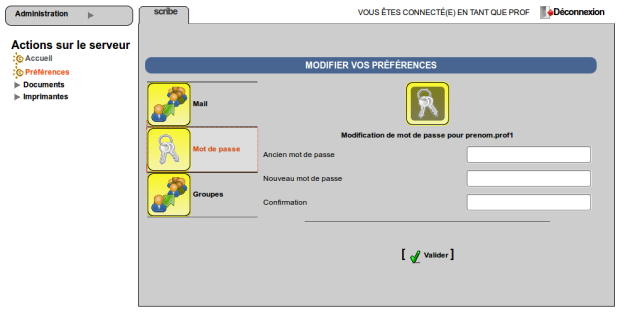

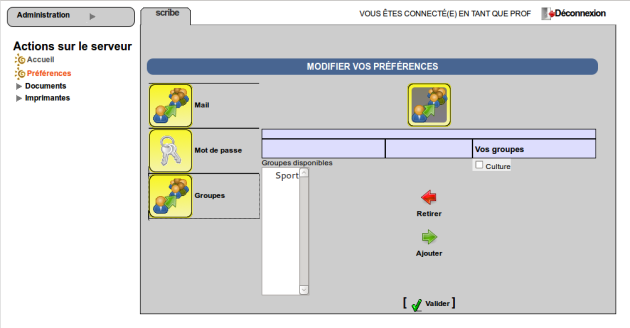

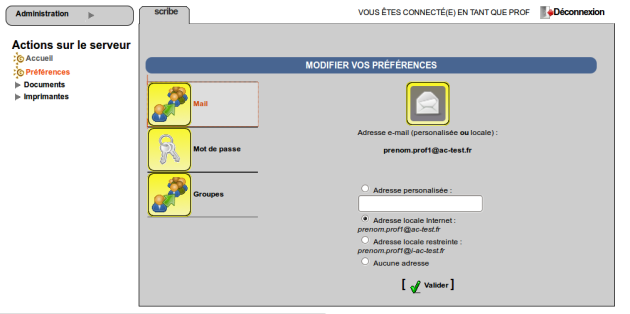

- scribe_prof_preference : préférences du professeur connecté (mot de passe, inscription aux groupes, mail) ;

- scribe_prof_mod_mail : modifie le mail d'un professeur (nécessite scribe_prof_preference) ;

- scribe_user_password : action de modification de son propre mot de passe (nécessite scribe_prof_preference) ;

- scribe_prof_mod_groupe : Inscription du prof connecté aux groupes ;

- scribe_prof_user : action d'entrée pour la gestion des utilisateurs par les profs lien vers scribe_prof_user_create et scribe_prof_user_modify ;

- scribe_prof_user_create : action de création d'utilisateur (nécessite scribe_prof_user) ;

- scribe_prof_user_modify : action d'entrée pour la modification des utilisateurs (nécessite scribe_prof_user) ;

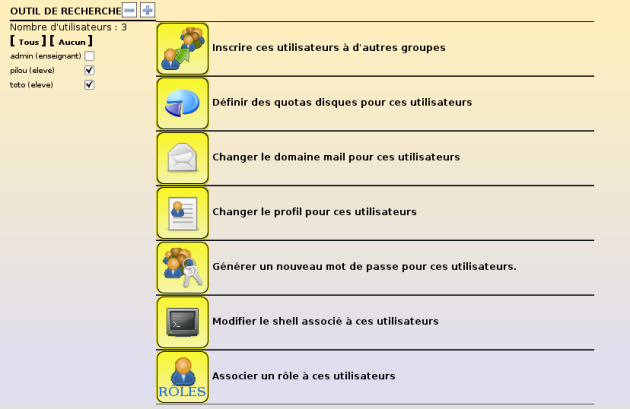

- scribe_grouped_edition : action d'entrée pour l'édition groupée d'utilisateur (appelle scribe_user_table).

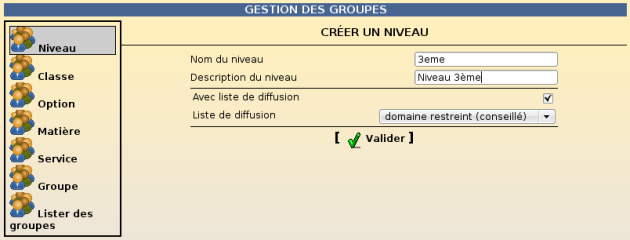

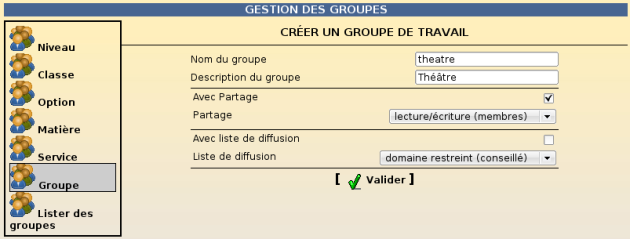

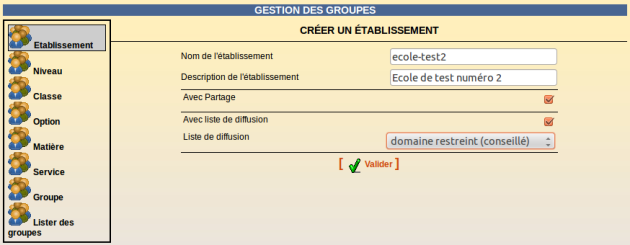

Gestion des groupes

- scribe_group_create : création de groupes, niveau, classe..., appelle scribe_group_list ;

- scribe_group_list : liste les groupes, appelle scribe_group_delete, appelle scribe_group_create ;

- scribe_group_modify : modification de groupe ;

- scribe_group_delete : suppression de groupe ;

- scribe_prof_group : entrée pour la gestion des groupes par un prof_admin ou un prof, appelle scribe_prof_user_modify et scribe_prof_group_create ;

- scribe_prof_group_create : action de création de groupe par un prof_admin.

Gestion des partages

- scribe_share : attribution de lettre de lecteur à un partage.

Gestion des stations et connexions

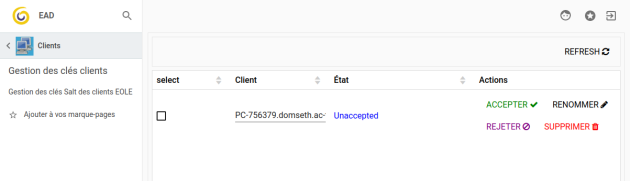

- scribe_station : action de suppression forcée de station du domaine ;

- scribe_extraction : action d'extraction sconet ;

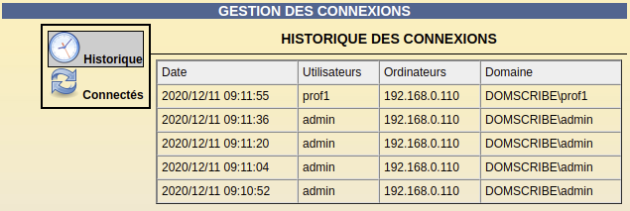

- scribe_connexion_index : page d'accueil des observations des connexions ;

- scribe_connexion_machine : page d'affichage des machines connectées ;

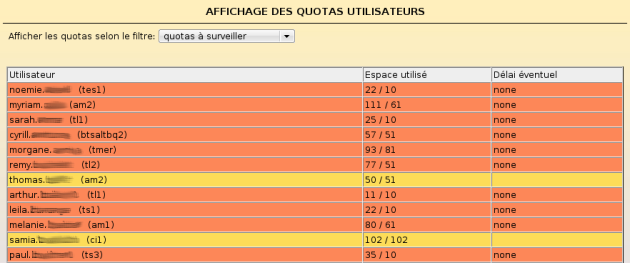

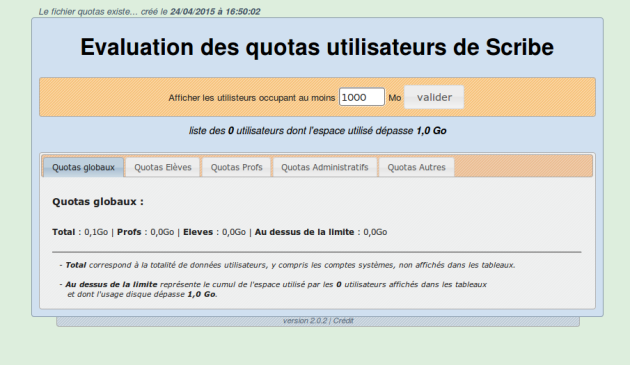

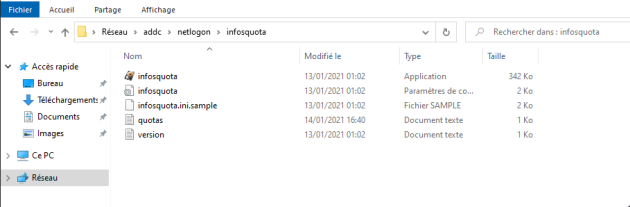

- scribe_connexion_quota : observation des quotas ;

- scribe_connexion_virus : affiche la liste les virus repérés ;

- scribe_connexion_history : affiche l'historique des connexions.

Autres actions

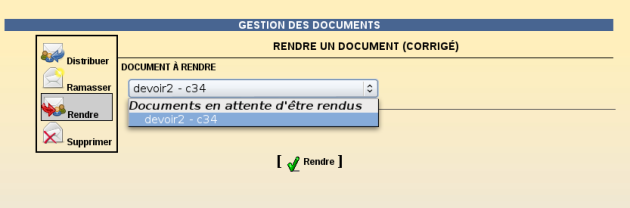

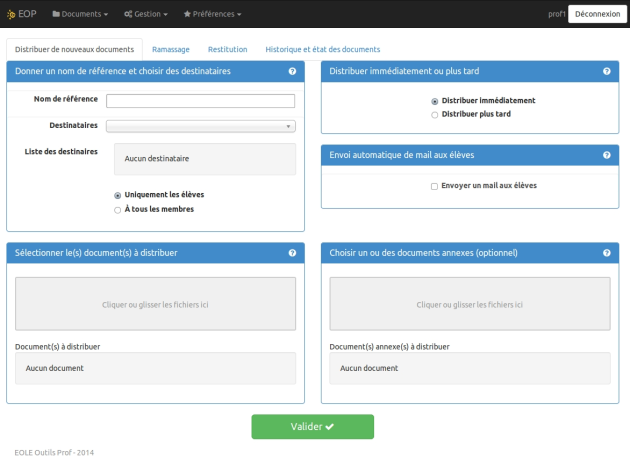

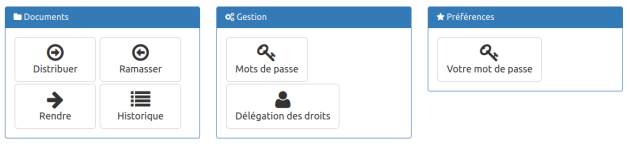

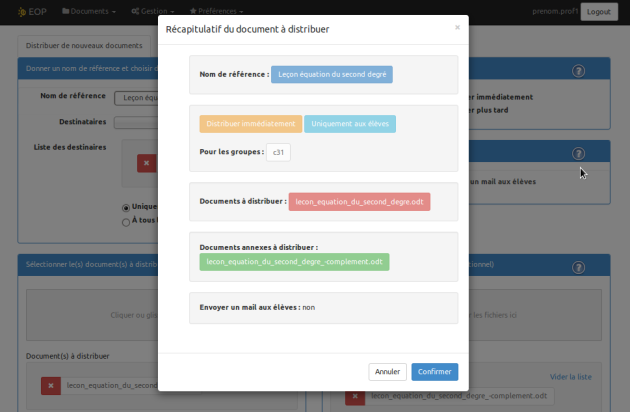

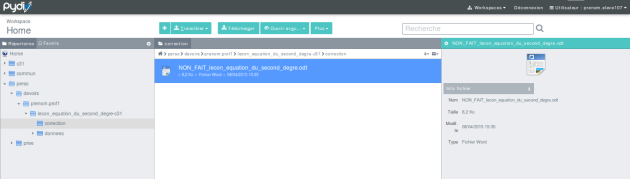

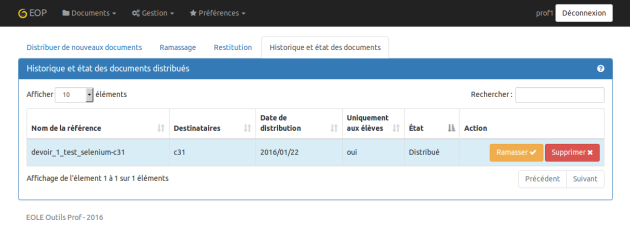

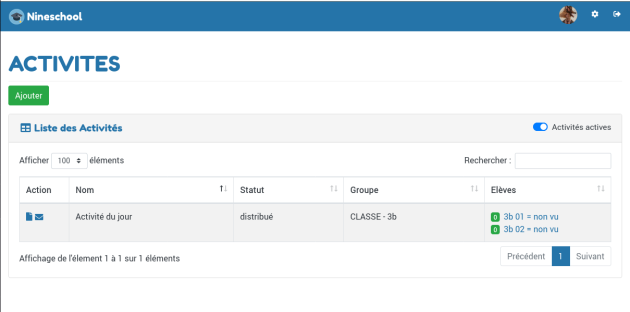

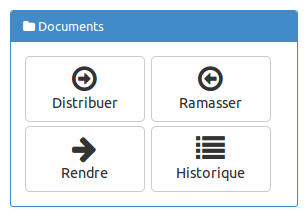

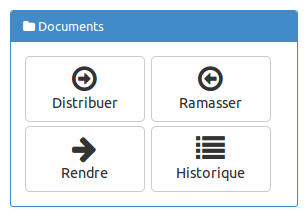

- scribe_devoir_distribuer / scribe_devoir_ramasser / scribe_devoir_rendre / scribe_devoir_supprimer : gestion des devoirs ;

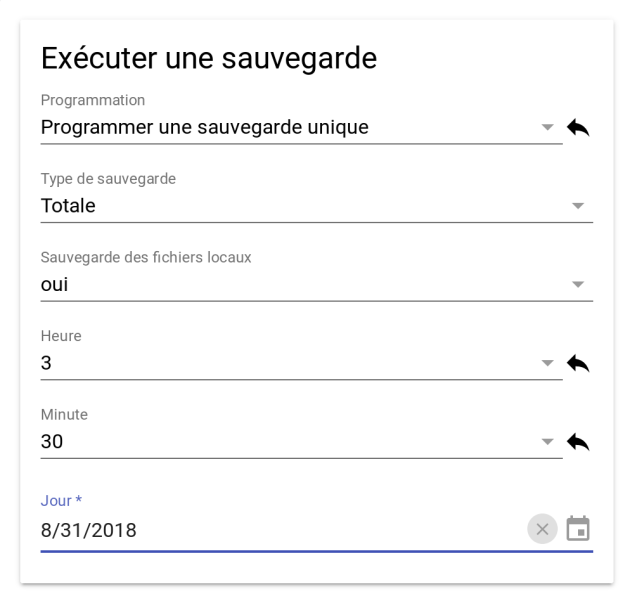

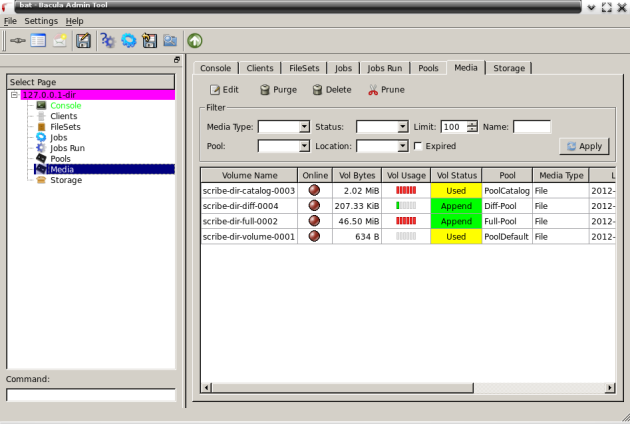

- bareos : action de programmation de sauvegarde ;

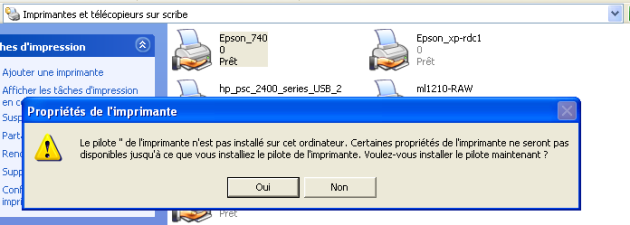

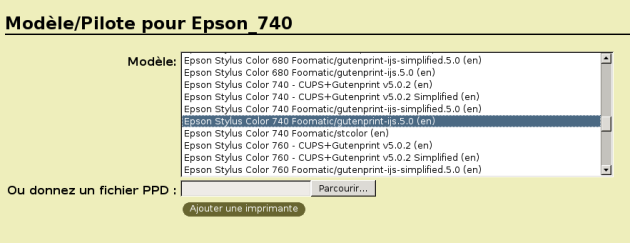

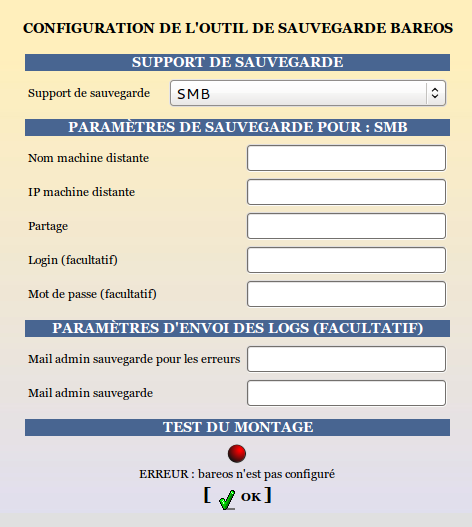

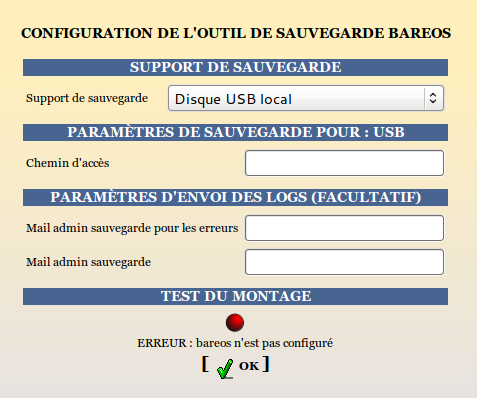

- bareos_config : action de configuration de sauvegarde ;

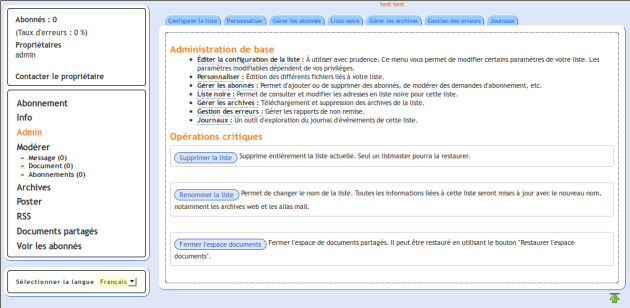

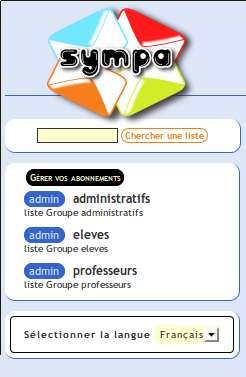

- scribe_sympa : action renvoyant des liens pour l'interface de gestion de listes de diffusion ;

- printers : action de gestion simplifiée des imprimantes.

Actions spécifiques au module Horus

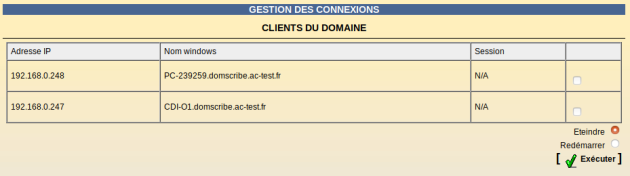

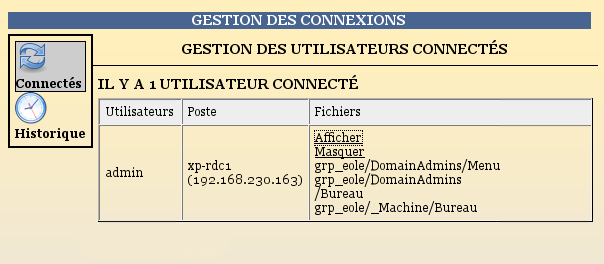

Gestion des connexions

- isis : action d'entrée pour l'interface d'observation des connexions, appelle les actions isis ;

- isis_stop : action d'arrêt de toutes les connexions ;

- isis_disconnect : action de déconnexion d'utilisateur connectés au domaine ;

- isis_sendmsg : action d'envoi de message à des utilisateurs connectés ;

- isis_machine : action de listing des machines connectées au domaine (client, maîtres explorateurs...) ;

- isis_login : action d'autorisation des utilisateurs par login ;

- isis_quota : action d'affichage des quotas ;

- gestion_index : action d'entrée vers les gestions d'utilisateur, groupe, partage, appelle les actions gestion.

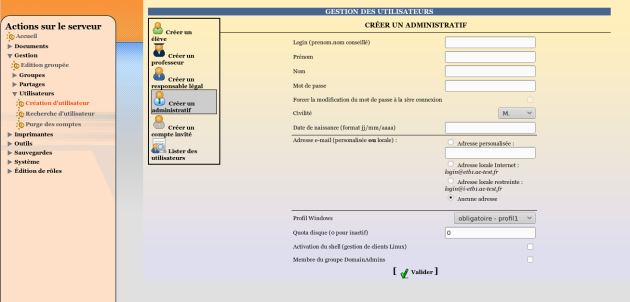

Gestion des utilisateurs

- gestion_user_modify : action de modification d'utilisateur ;

- gestion_user_create : action de création d'utilisateur ;

- gestion_user_suppr : action de suppression d'utilisateur.

Gestion des partages

- gestion_share_create : action de création de partage ;

- gestion_share_modify : action de modification de partage ;

- gestion_share_suppr : action de suppression de partage.

Gestion des groupes

- gestion_group_create : action de création de groupe ;

- gestion_group_modify : action de modification de groupe ;

- gestion_group_suppr : action de suppression de groupe.

Autres actions

- gestion_account_suppr : action de suppression forcée de compte ;

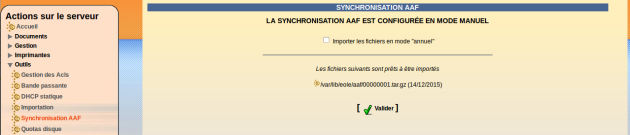

- extraction_aaf : action pour l'extraction AAF ;

- bareos : action programmation de sauvegarde ;

- bareos_config : action de configuration de Bareos pour la sauvegarde ;

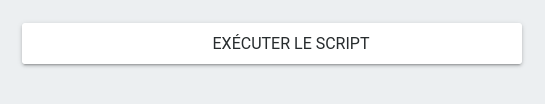

- scripts_admin : action pour l'exécution de scripts d'administration ;

- printers : action de gestion des imprimantes.

Actions spécifiques au module Seshat

Menu Messagerie

- routes : gestion du routage des messages vers les établissements de l'Académie.

Modification et suppression de rôle via l'EAD

Association des rôles

Fichiers pris en compte

Sur un module EOLE, seuls les fichiers suivants sont pris en compte :

-

/usr/share/ead2/backend/config/roles.ini: associations de base (admin, eleve, prof, ...) ; /usr/share/ead2/backend/config/roles_<module>.ini: associations spécifiques au module installé (ex :roles_scribe.ini) ;-

/usr/share/ead2/backend/config/roles_local.ini: associations déclarés localement (édition manuelle ou via l'EAD) ; -

/usr/share/ead2/backend/config/roles_acad.ini: associations déclarés au niveau académique (via Zéphir).

Syntaxe des fichiers

L'association d'un rôle se fait à partir du login d'un utilisateur système (section [pam]) ou de la valeur associée à un attribut ldap (section [nom_attribut]) de l'annuaire utilisé pour l'authentification SSO sur l'EAD du module.

Exemple

[pam]

scribe2=admin

[uid]

jean.dupont=prof_admin

[user_groups]

minedu=admin_horus

Remarque

La clé spéciale [user_groups]

permet d'attribuer un rôle à tous les membres d'un groupe déclaré dans l'annuaire LDAP.

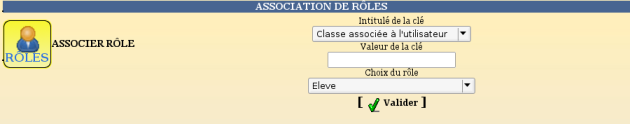

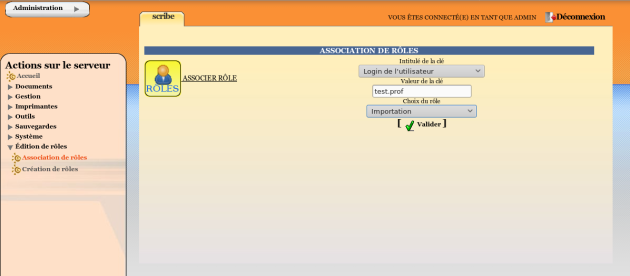

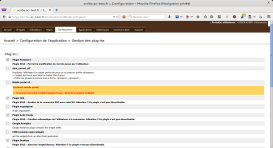

Création d'association via l'EAD

Quand un utilisateur se connecte sur l'EAD, en local ou en SSO, le système d'authentification renvoie des informations le concernant.

Certaines de ces informations sont utilisées pour lui attribuer des rôles et ainsi lui donner accès à certaines actions.

Pour associer un rôle à des utilisateurs:

- dans

Édition des rôles/Association de rôle; - cliquer sur

Associer Rôle.

choisir la clef (attribut de l'utilisateur) ;

renseigner la valeur recherchée pour cet attribut (dans le cas d'une authentification locale on mettra le login de l'utilisateur) ;

choisir le rôle à associer ;

valider.

L'intitulé de la clef dépend du système d'authentification utilisé pour se connecter :

Authentification locale :

le login de l'utilisateur.

Authentification SSO :

l'élève fait partie de la classe ;

la valeur de la clé LDAP typeadmin :

- 0 → enseignant

- 1 → administrateur

- 2 → enseignant responsable de classe

- 3 → personnel administratif

le login de l'utilisateur ;

le ou les groupes de l'utilisateur.

Remarque

Il est indispensable de redémarrer le service ead-server dans Système->Services (mode expert) pour que les modifications soient prises en compte.

Suppression d'une association via l'EAD

Les rôles sur le module Scribe

L'EAD est accessible :

- en authentification locale aux utilisateurs root et eole ;

- en authentification SSO au compte admin ainsi qu'à tous les personnels enseignant et administratif.

En fonction de l'utilisateur un rôle différent peut être appliqué. À chaque rôle est affecté différentes actions.

Dans le cadre du module Scribe, les rôles importants sont les suivants :

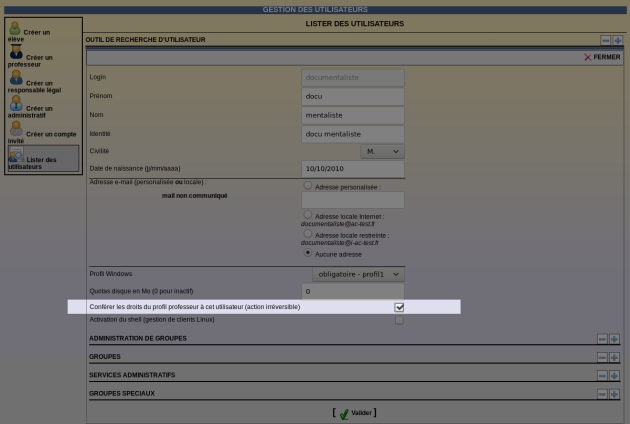

administrateur : accès à toutes les actions comme par exemples : redémarrage des services, mise à jour du serveur, création et affectation des rôle aux autres utilisateurs, etc (valeur de l'attribut LDAP

uid→ admin et comptes locaux root et eole);professeur : modification des préférences personnelles, distribution de devoirs et gestion des files d'impression CUPS (valeur de l'attribut LDAP

typeadmin→ 0) ;responsable de classe : en plus des actions "professeur", il peut ré-initialiser le mot de passe des élèves des classes dont il est responsable (valeur de l'attribut LDAP

typeadmin→ 2). Attention, le responsable de classe n'est pas membre du groupe et n'a pas accès aux partages des classes dont il est responsable (pour cela il doit être ajouté à l'équipe pédagogique) ;personnel administratif : modification des préférences personnelles, gestion des files d'impression CUPS (membres du groupe administratifs).

Truc & astuce

Il est possible de créer davantage de rôles ayant accès à diverses actions afin, par exemple, de donner le droit à un professeur de pouvoir redémarrer un groupe de services en plus de ses autorisations de base.

Accès "Administrateur"

Par défaut, les utilisateurs admin, root et eole ont accès à toutes les fonctions.

L'accès avec les utilisateurs root et eole s'effectue en utilisant l'authentification locale.

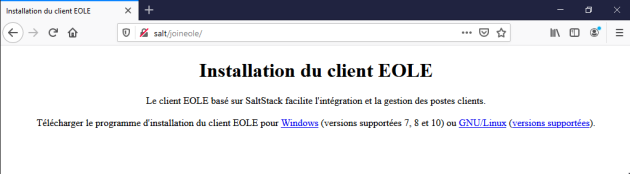

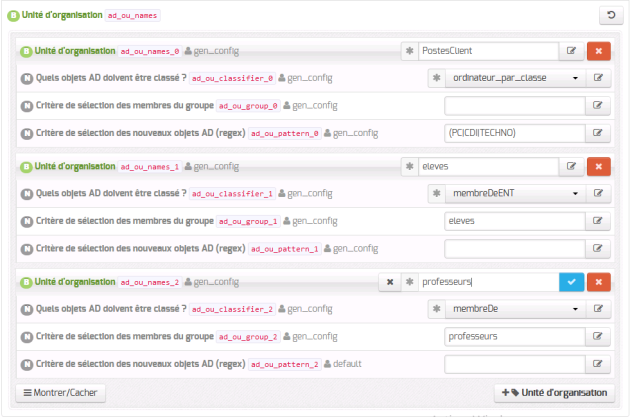

ComplémentFonctionnalités Scribe

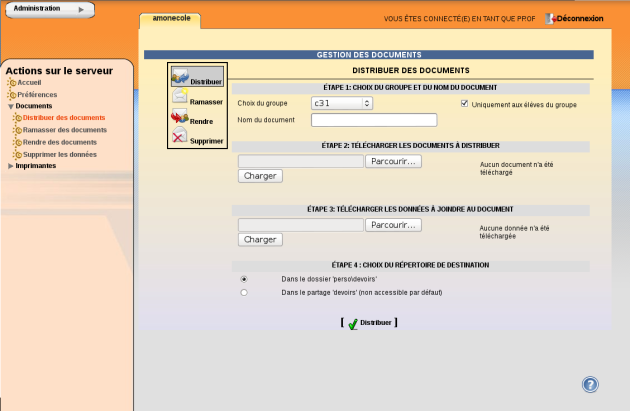

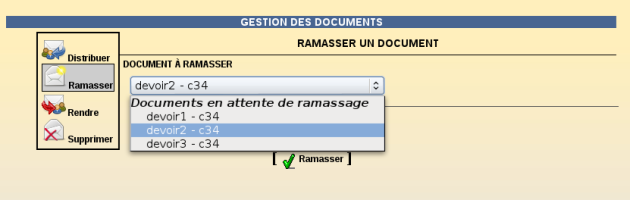

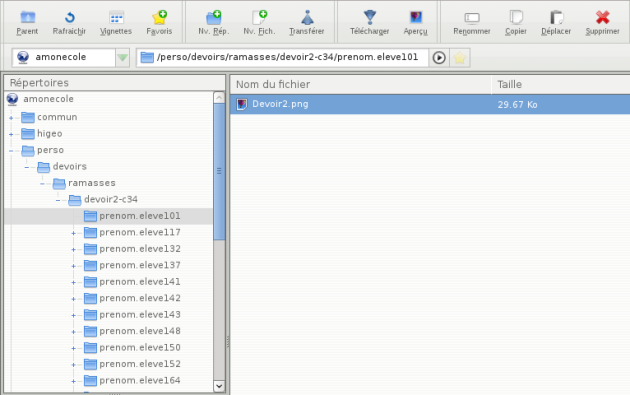

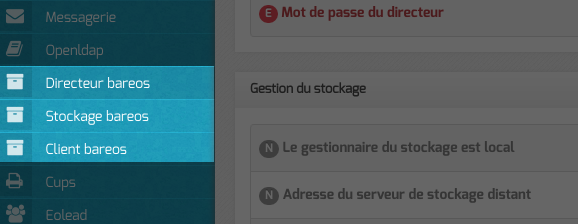

L'EAD du module Scribe, dans son mode le plus complet, présente les fonctionnalités suivantes :

distribution de devoirs et de documents ;

création/gestion des utilisateurs, des groupes et des partages ;

configuration et gestion des imprimantes (CUPS) ;

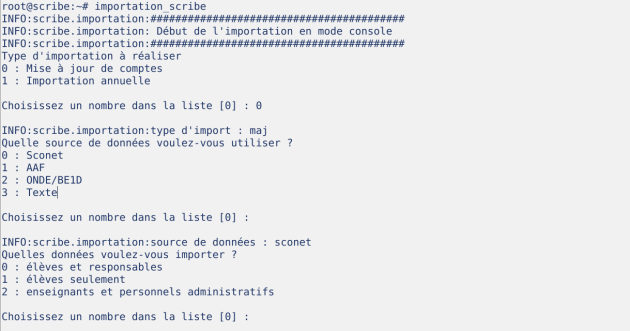

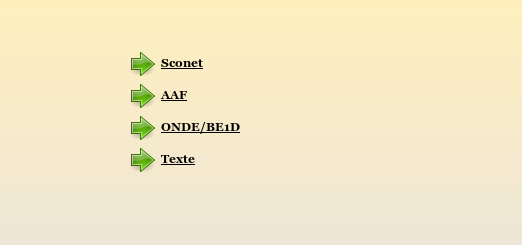

importation CSV/SIECLE/AAF/ONDES ;

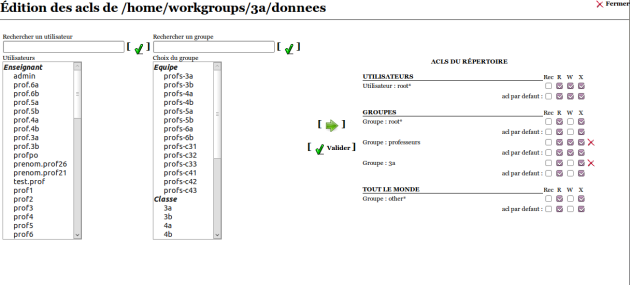

gestion des ACL ;

gestion des quotas disque ;

gestion des listes de diffusion ;

test de la bande passante du serveur ;

modification du mode de visualisation des postes élèves ;

consultation de l'historique des connexions ;

envoi d'un message aux utilisateurs connectés ;

extinction/redémarrage/fermeture de session sur les postes clients ;

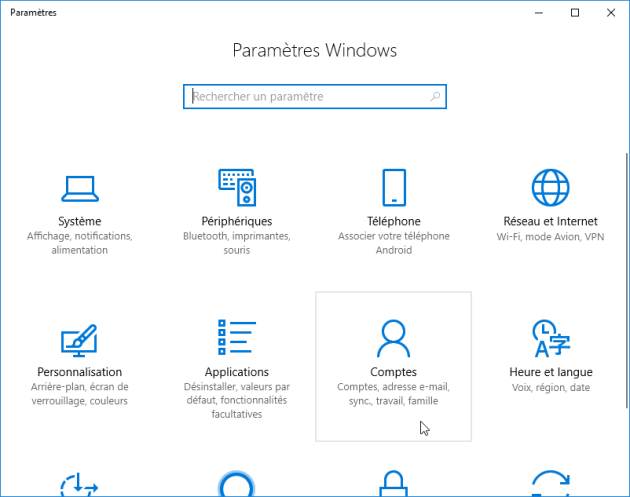

gestion des comptes de machine ;

paramétrage et programmation des sauvegardes du serveur ;

redémarrage des services ;

mise à jour ;

arrêt/redémarrage du serveur ;

gestion des rôles EAD.

Accès "Professeur"

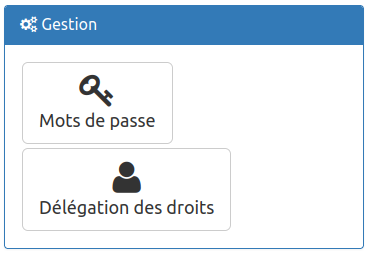

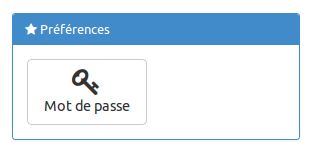

L'item Préférences permet à un utilisateur de :

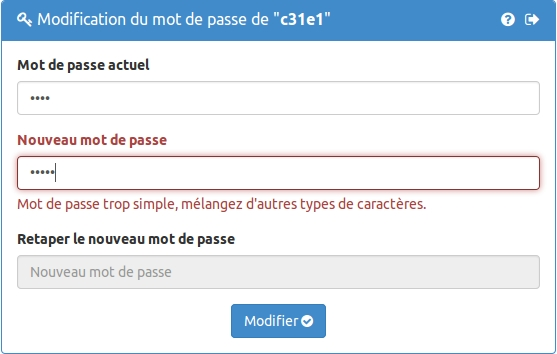

modifier son mot de passe ;

s'inscrire/se désinscrire d'un groupe ;

renseigner/modifier son adresse mail.

L'adresse de courrier électronique est renseignée dans l'annuaire, elle est utilisée, par exemple, par les listes de diffusion.

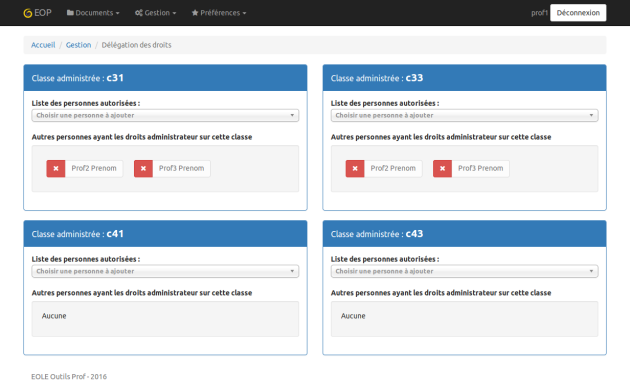

Accès "responsable de classe"

Un professeur peut être défini responsable de classe par l'administrateur. Il obtient alors quelques actions lui permettant d'administrer les classes dont il est responsable. Cela permet à l'administrateur de déléguer certaines actions comme :

la ré-initialisation du mot de passe d'un élève ;

l'appartenance d'un élève à un groupe ;

la création d'un groupe ;

etc.

ComplémentLes fonctions disponibles :

préférences personnelles ;

distribution de devoirs ;

gestion des imprimantes (CUPS) ;

création de groupe ;

ajout/modification/suppression des élèves dans la/les classe(s) dont il est responsable ;

édition groupée sur les membres de la/les classe(s) dont il est responsable.

Remarque

Un professeur peut être responsable de plusieurs classes.

Une classe peut se voir affecter plusieurs responsables.

Attention

Le responsable de classe n'est pas membre du groupe et n'a pas accès aux partages des classes dont il est responsable, pour cela il doit être ajouté à l'équipe pédagogique.

Accès "Administratif du Scribe"

L'item Préférences permet à un utilisateur de :

modifier son mot de passe ;

s'inscrire/se désinscrire d'un groupe ;

renseigner/modifier son adresse mail.

L'adresse de courrier électronique est renseignée dans l'annuaire, elle est utilisée, par exemple, par les listes de diffusion.

Les rôles sur le module Amon

L'EAD est accessible aux utilisateurs locaux root et eole.

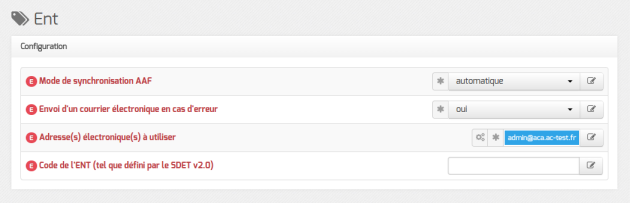

Si l'authentification SSO est configurée, il est également accessible à l'utilisateur admin.

En fonction de l'utilisateur un rôle différent peut être appliqué. À chaque rôle est affecté différentes actions.

Dans le cadre du module Amon, les rôles importants sont les suivants :

administrateur : accès à toutes les actions (ex. redémarrage des services, mise à jour du serveur, création et affectation des rôle aux autres utilisateurs, etc.) ;

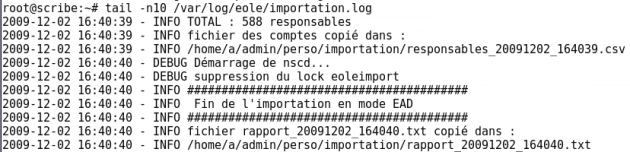

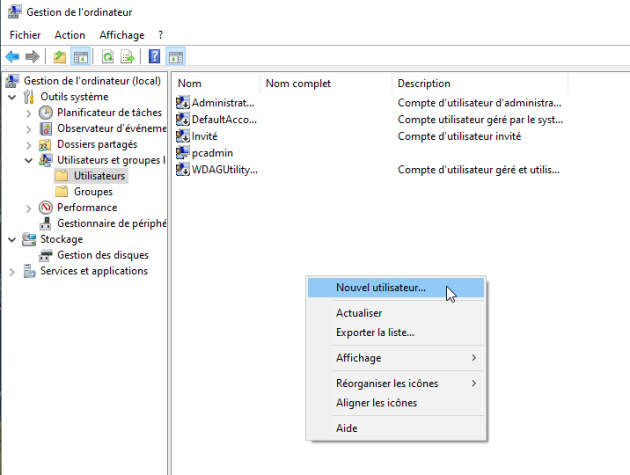

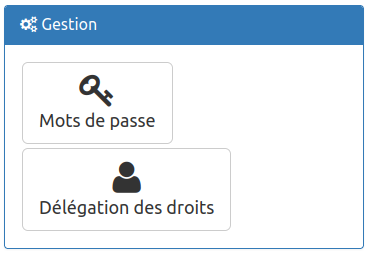

administrateur du réseau pédagogique (utilisé sur le module Amon).