Glossaire

A

- Active Directory

- AD

Active Directory est la mise en œuvre par Microsoft des services d'annuaire LDAP pour les systèmes d'exploitation Windows. L'objectif principal d'Active Directory est de fournir des services centralisés d'identification et d'authentification à un réseau d'ordinateurs utilisant le système Windows.

Source Wikipédia : https://fr.wikipedia.org/wiki/Active_Directory

- Adressage statique

Les adresses IP statiques (ou fixes) sont définies manuellement, elles ne changeront pas sauf si elles sont modifiées manuellement.

- adresse MAC

- Media Access Control

Une adresse MAC, parfois nommée adresse physique, est un identifiant physique stocké dans une carte réseau ou une interface réseau similaire. À moins qu'elle n'ait été modifiée par l'utilisateur, elle est unique au monde. Toutes les cartes réseau ont une adresse MAC, même celles contenues dans les PC et autres appareils connectés (tablette tactile, smartphone,consoles de jeux).

Une adresse MAC est généralement représentée sous la forme hexadécimale en séparant les octets par un double point. Par exemple 5E:FF:56:A2:AF:15.

Source Wikipédia : http://fr.wikipedia.org/wiki/Adresse MAC

- Agent Zéphir

Les agents Zéphir sont des sondes qui génèrent divers statistiques et rapports sur les modules EOLE.

Sur un module, elles sont consultables en HTTP sur le port 8090. Elles sont également accessibles via la page d'accueil de l'interface d'administration EAD.

Si le module est enregistré sur un serveur Zéphir, ces données sont remontées à intervalles réguliers et sont susceptibles de générer des alertes centralisées dans l'interface web Zéphir.

- Agrégation de liens Ethernet

- Bonding

L'agrégation de liens (niveau 2) est une technique utilisée dans les réseaux informatiques, permettant le regroupement de plusieurs ports réseau et de les utiliser comme s'il s'agissait d'un seul. Le but est d’accroître le débit au-delà des limites d'un seul lien, et éventuellement de faire en sorte que les autres ports prennent le relais si un lien tombe en panne (redondance).

Source Wikipedia : https://fr.wikipedia.org/wiki/Agrégation_de_liens

- Agrégation de routes IP

L'agrégation de routes IP (niveau 3) permet la mise en place d'une répartition de charge ou d'une haute disponibilité pour les sorties Internet.

- AGRIATES

- Accès Généralisé aux Réseaux Internet Académiques et Territoriaux pour les Établissements Scolaires

De responsabilité partagée entre les collectivités locales et les académies, ces réseaux de concentration des établissements scolaires couvrent à ce jour l'ensemble de lycées et collèges et devraient s'étendre aux secteurs du primaire. L'interconnexion des réseaux AGRIATES de chaque académie forme une partie du réseau RACINE. Par extension, les applications AGRIATES sont les applications Intranet accessibles aux établissements connectés au réseau AGRIATES, à savoir essentiellement, mais pas uniquement, les applications internet à usage des services administratifs des établissements.

RACINE-AGRIATES a pour objectif la fourniture d'un support sécurisé pour les échanges d'information (VPN) entre le réseau de l'administration des établissement et leur rectorat de rattachement.

L'organisation utilisée pour RACINE-AGRIATES est celle mise en place pour le réseau RACINE.

http://www.igc.education.fr/agriates/agriates.htm

C'est à la fois une zone de confiance sur le réseau des rectorats et un ensemble de contraintes techniques auxquelles doivent répondre les dispositifs d'accès des établissements.

RACINE-AGRIATES fait partie du projet réseau RACINE, dont l'objectif consiste à fournir un support sécurisé pour les échanges d'information (ou Réseau Virtuel Privé (RVP)) entre entités du ministère en s'appuyant sur des infrastructures réseau ouvertes.

RACINE-AGRIATES a ainsi pour objectif la fourniture d'un support sécurisé pour les échanges d'information (RVP) entre le réseau de l'administration des établissements et leur rectorat de rattachement.

RACINE-AGRIATES rassemble dans une même "zone de confiance" académique les établissements scolaires et les services académiques. Ce nouveau réseau privé virtuel sécurisé est l'Intranet académique.

- AMD64

AMD64 est le nom d'une architecture processeur développée par la société AMD.

Cette architecture est compatible avec le standard 32 bits x86 d'Intel.

- ANSSI

- Agence nationale de la sécurité des systèmes d'information

Service à compétence nationale, l'ANSSI est rattachée au secrétaire général de la défense et de la sécurité nationale.

Le SGDSN assiste le Premier ministre dans l'exercice de ses responsabilités en matière de défense et de sécurité nationale.

- Anti-spoofing

- Anti-usurpation d'adresse IP

L'usurpation d'adresse IP est une technique utilisée en informatique qui consiste à envoyer des paquets IP en utilisant une adresse IP source qui n'a pas été attribuée à l'ordinateur qui les émet. Le but peut être de masquer sa propre identité lors d'une attaque d'un serveur, ou d'usurper en quelque sorte l'identité d'un autre équipement du réseau pour bénéficier des services auxquels il a accès.

L'anti-spoofing sont des réglages du noyau et du réseau qui permettent de lutter contre l'usurpation d'adresse IP.

- APT

- Advanced Packaging Tool

APT est un ensemble d'outils fondamentaux au cœur de Debian.

Il permet :

d'installer des applications ;

de supprimer des applications ;

de garder les applications à jour ;

et encore bien d'autres choses...

APT, qui essentiellement résout les problèmes de dépendances et récupère les paquets désirés, fonctionne avec

dpkg, un autre outil qui réalise l'installation réelle ou la suppression des paquets (applications). APT est très puissant, et est essentiellement utilisé en ligne de commande. - ARV

- Administration de Réseaux Virtuels

ARV permet de construire un modèle de configuration RVP. C'est un logiciel qui permet de générer des configurations RVP pour strongSwan.

- Autorité de Certification

- CA : Certification Authority

AC est l'acronyme de Autorité de Certification.

Une autorité de certification est une société ou un service administratif chargé de créer, de délivrer et de gérer des certificats électroniques.

Référents...- Onglet Général

- Onglet Général

- Onglet Général

- Onglet Général

- Onglets Squid et Squid2 : activation du déchiffrement HTTPS

- Onglet Général

- Onglet Général

- Onglet Certificats ssl : gestion des certificats SSL

- Onglet Certificats ssl : gestion des certificats SSL

- Onglets Squid et Squid2 : activation du déchiffrement HTTPS

- Ajout/suppression de serveurs

B

- Balise méta

Information sur la nature et le contenu d'une page web, ajoutée dans l'en-tête de la page HTML.

- Bareos

Bareos est un ensemble de programmes qui permet de gérer les sauvegardes, les restaurations ou la vérifications de données d'un ordinateur sur un réseau hétérogène.

En termes techniques, il s'agit d'un programme de sauvegarde client/serveur. Il est relativement facile d'utilisation et efficace. Il offre de nombreuses fonctions avancées de gestion de stockage qui facilitent la recherche et la restauration de fichiers perdus ou endommagés.

- bastion

bastion est un service qui récupère les règles par défaut des zones réseaux utilisées par le module ainsi que toutes les règles personnalisées :

les règles optionnelles de l'EAD ;

les postes et les groupes de postes interdits ou restreints dans l'EAD ;

les règles sur les horaires de l'EAD ;

les règles ipsets (exceptions sur une directive) ;

les règles de la QOS ;

les règles tcpwrapper (host allow et hosts deny).

Le service bastion gère également les règles iptables dans les conteneurs lorsque le module en est pourvu.

La liste des actions du service se trouve dans le script

/usr/share/era/bastion.sh.Le service bastion met en cache les règles mais ne les régénère pas à chaque fois.

À partir de la version 2.6.1, seules les commandes

reconfigureetbastion regenrégénèrent les règles.- BIND

- Berkeley Internet Name Domain

BIND est un serveur DNS libre. C'est le plus utilisé sur Internet.

- broadcast

le broadcast désigne une méthode de transmission de données à l'ensemble des machines d'un réseau.

Les protocoles de communications réseau prévoient une méthode simple pour diffuser des données à plusieurs machines en même temps (multicast). Au contraire d'une communication « Point à Point » (unicast), il est possible d'adresser des paquets de données à un ensemble de machines d'un même réseau uniquement par des adresses spécifiques qui seront interceptées par toutes les machines du réseau ou sous-réseau.

Source : http://fr.wikipedia.org/wiki/Broadcast_(informatique)

C

- CAS

- Central Authentication Service

CAS est un système d'authentification unique créé par l'université de Yale : on s'authentifie sur un site Web, et on est alors authentifié sur tous les sites Web qui utilisent le même serveur CAS. Il évite de s'authentifier à chaque fois qu'on accède à une application en mettant en place un système de ticket.

- CERT-FR

- Centre gouvernemental de veille, d'alerte et de réponse aux attaques informatiques

Le CERT-FR (anciennement CERTA) est une des composantes curatives complémentaires des actions préventives assurées par l’ANSSI.

En tant que CERT (Computer Emergency Response Team) national, il est le point de contact international privilégié pour tout incident de nature cyber touchant la France.

Il assure une permanence de ses activités 24h/24, 7j/7.S

Ses principales missions peuvent se décliner ainsi :

- détecter les vulnérabilités des systèmes, au travers notamment d'une veille technologique ;

- piloter la résolution des incidents, si besoin avec le réseau mondial des CERT ;

- aider à la mise en place de moyens permettant de se prémunir contre de futurs incidents ;

- organiser la mise en place d'un réseau de confiance.

Source : https://www.cert.ssi.gouv.fr/

- CETIAD

- Centre d'Études et de Traitements Informatiques de l'Académie de Dijon

DSI de l'académie de Dijon en charge l'informatisation des services académiques et des établissements des 1er et 2nd degré nommée ainsi jusqu'au déménagement du service de la rue Berbisey à la rue du Général Delaborde dans les nouveaux locaux du rectorat de l'académie de Dijon en novembre 2012.

- CIDR

- Classless Inter-Domain Routing

La notation CIDR permet de diminuer la taille de la table de routage contenue dans les routeurs.

Elle donne le numéro du réseau suivi par une barre oblique ( / ) et le nombre de bits à 1 dans la notation binaire du masque de sous-réseau. Le masque 255.255.224.0, équivalent en binaire à 11111111.11111111.11100000.00000000, sera donc représenté par /19 (19 bits à la valeur 1, suivis de 13 bits 0).

- CN

- Common Name

Valeur permettant d'identifier le serveur dans le certificat.

- Cntlm

Cntlm proxy d'authentification NTLM rapide écrit en C.

Il s'intercale entre le poste client et le proxy. Il oblige l'utilisateur à renseigner son identifiant/mot de passe dans une fenêtre surgissante (popup).

Il ouvre une socket en écoute et gère la transmission de chaque requête au proxy parent. Si une connexion au proxy parent est créée à nouveau et authentifiée, la connexion précédente est mise en cache et est réutilisée pour une plus grande efficacité. Cntlm intègre également la redirection transparente de port TCP/IP. Il existe de nombreuses fonctions avancées telles que le support de NTLMv2, la protection de mot de passe, le hachage de mot de passe,etc. Il est peu gourmand en terme de ressources.

- Commutateur réseau

- switch

Un commutateur réseau (en anglais switch), est un équipement qui relie plusieurs segments (câbles ou fibres) dans un réseau informatique et de télécommunication et qui permet de créer des circuits virtuels. La commutation est un des deux modes de transport de trame au sein des réseaux informatiques et de communication, l'autre étant le routage. Dans les réseaux locaux (LAN), il s'agit le plus souvent d'un boîtier disposant de plusieurs ports Ethernet (entre 4 et plusieurs centaines), il a donc la même apparence qu'un concentrateur (hub) mais peut être configuré pour un accès direct à Internet, ce qui n'est pas possible pour un hub. Il existe aussi des commutateurs pour tous les types de réseau en mode point à point comme pour les réseaux ATM, relais de trames, etc.

Source : http://fr.wikipedia.org/wiki/Commutateur_r%C3%A9seau

- Consistent Network Device Naming

Le nommage des interfaces réseau en ethX n'était pas assez fiable. Si on insérait une carte réseau supplémentaire dans le système, la nouvelle carte réseau pouvait remplacer eth0 et la déplacer en eth1.

Le nom des interfaces est fonction de leur attachement au système et non plus simplement de l'ordre matériel.

Consistent Network Device Naming est une convention pour le nommage des cartes réseau sous GNU / Linux.

Cette convention a été implémentée au travers du module kernel biosdevname par la société Dell.

Le schéma de nommage de biosdevname respecte les conventions suivantes :

em[1–N] pour les cartes physiques embarquées, le numéro correspond à l'emplacement interne de la carte sur la carte mère (numéro renvoyé par la commande

lspci) ;p<numeroEmplacement>p<numeroEmplacementPhysique> pour les cartes PCI, le numéro de l'emplacement physique commençant à 1 ;

un suffixe _vf est ajouté au matériel NPAR et SR-IOV, le numéro dépend du nombre de partitions ou des fonctions de virtualisation utilisées et sur quel port ;

d'autres conventions comme les suffixes vlan et alias sont inchangées et reste applicables.

Source : http://en.wikipedia.org/wiki/Consistent_Network_Device_Naming

systemd/udev utilisent leur propre schéma de nommage similaire à biosdevname.

Les principales différences sont supportées nativement par udev :

carte embarquée et numéro interne de l'emplacement de la carte (numéro renvoyé par la commande

lspci) (exemple: eno1) ;carte PCI Express et numéro interne de l'emplacement de la carte (exemple: ens1) ;

carte et localisation du connecteur au niveau du matériel (exemple: enp2s0) ;

carte avec l'adresse MAC (exemple: enx78e7d1ea46da) ;

pour les cartes nommées nativement dans le kernel (exemple: eth0).

- Conteneur

Un conteneur est une zone isolée à l'intérieur du système qui a un espace spécifique du système de fichiers, un réseau, des processus, des allocations mémoires et processeurs, comme s'il s'agissait de plusieurs serveurs physiques séparés.

Contrairement à la virtualisation, une seule instance du noyau est présente pour l'ensemble des conteneurs et du maître.

- Corosync Cluster Engine

- Corosync

Corosync Cluster Engine est un moteur libre de cluster. C'est un système de communication avec des fonctionnalités supplémentaires pour la mise en œuvre de la haute disponibilité dans les applications.

Le projet fournit quatre fonctionnalités principales :

un groupe restreint de processus avec une garantie de synchronisation virtuelle afin de créer des machines à états répliquées ;

un simple gestionnaire de disponibilité qui redémarre les processus d'application lorsqu'ils ont échoués ;

une configuration et des statistiques stockées en base de données dans la mémoire vive permet de définir, de récupérer et de recevoir des notifications concernant les changements d'état ;

un système de notification qui se déclenche lorsque un quorum est atteint ou perdu.

Sources : https://fr.wikipedia.org/wiki/Corosync_Cluster_Engine et http://clusterlabs.org/

- CPU

- Central Processing Unit

Le CPU , ou en français UCT pour Unité Centrale de Traitement, désigne le ou les microprocesseurs d'un ordinateur. C'est lui qui exécute les programmes informatiques.

- Creole

- Création EOLE

Creole gère la personnalisation des options de configuration des modules, le redémarrage des services, l'installation de paquets additionnels, la mise à jour du système.

Il a été conçu pour être facilement personnalisable pour l'utilisateur final. Un ensemble d'outils est proposé pour modifier ou étendre les fonctionnalités offerte par EOLE.

- creoled

creoled est un service permettant d'effectuer des requêtes sur la configuration Creole depuis la boucle locale sur le maître et dans les conteneurs.

- CRL

Acronyme : Certificate Revocation List Une CRL ou Liste de Certificats Révoqués (LCR) est une liste, datée et signée par une Autorité de Certification, des numéros de série des certificats révoqués (mis en opposition) et non expirés, mise à jour périodiquement.

- cron

cron est un programme qui permet aux utilisateurs des systèmes Unix d'exécuter automatiquement des scripts, des commandes ou des logiciels à une date et une heure spécifiées à l'avance, ou selon un cycle défini à l'avance.

- CSV

- Comma-separated values

Le CSV est un format informatique ouvert représentant des données tabulaires sous forme de valeurs séparées par des virgules. Il est souvent utilisé pour l'interopérabilité entre applications.

D

- DHCP

- Dynamic Host Configuration Protocol

Dynamic Host Configuration Protocol (DHCP) est un protocole réseau dont le rôle est d’assurer la configuration automatique des paramètres IP d’une station, notamment en lui affectant automatiquement une adresse IP et un masque de sous-réseau. DHCP peut aussi configurer l’adresse de la passerelle par défaut et des serveurs de noms DNS.

- Dictionnaire Creole

Fichier, au format XML, décrivant l'ensemble de variables, de fichiers, de services et de paquets personnalisés en vue de configurer un serveur.

- Directive optionnelle

Directive paramétrée dans ERA et qui peut être activée ou désactivée depuis une autre interface.

Les directives optionnelles le sont depuis l'EAD et les directives optionnelles cachées le sont par l'intermédiaire du template Creole

active_tagsdes modules Amon et AmonEcole.- Distribution

Une distribution GNU/Linux est un ensemble cohérent de logiciels rassemblant un système d'exploitation composé d'un noyau Linux et d'applications, la plupart étant des logiciels libres.

- DMZ

- Demilitarized Zone

En informatique, une zone démilitarisée est un sous-réseau séparé du réseau local et isolé de celui-ci et d'Internet par un pare-feu. Ce sous-réseau contient les machines étant susceptibles d'être accédées depuis Internet. Le pare-feu bloquera donc les accès au réseau local pour garantir sa sécurité. Les services susceptibles d'être accédés depuis Internet seront situés en DMZ. En cas de compromission d'un des services dans la DMZ, le pirate n'aura accès qu'aux machines de la DMZ et non au réseau local.

Source Wikipédia : http://fr.wikipedia.org/wiki/Zone démilitarisée (informatique)

- DN

- Distinguished Name

Identifiant unique dans le cadre des annuaires LDAP.

- DNS

- Domain Name System

Un DNS est un service permettant de traduire un nom de domaine en informations de plusieurs types.

L'usage le plus fréquent étant la traduction d'un nom de domaine en adresses IP.

Source : http://fr.wikipedia.org/wiki/Dns

- Dstat

Dstat est un outil polyvalent de statistiques des ressources.

Il peut remplacer vmstat, iostat et ifstat.

Dstat surmonte certaines des limitations de ces programmes et ajoute quelques fonctionnalités supplémentaires.

- DTD

- Document Type Definition

La Définition de Type de Document, est un document permettant de décrire un modèle de document SGML ou XML. Le modèle est décrit comme une grammaire de classe de documents : grammaire parce qu'il décrit la position des termes les uns par rapport aux autres, classe parce qu'il forme une généralisation d'un domaine particulier, et document parce qu'on peut former avec un texte complet.

Une DTD décrit les documents à deux niveaux :

- la structure logique, que l'on peut assimiler à la syntaxe abstraite ;

- la structure physique, que l'on peut assimiler à la syntaxe concrète.

Source : http://fr.wikipedia.org/wiki/Document_Type_Definition

E

- e2guardian

e2guardian est un fork de DansGuardian. La dernière version stable de DansGuardian est sortie depuis un très long moment (2009) et plus récemment, suite au désengagement du créateur originel Daniel Barron, le projet a été migré sur la plateforme sourceforge et repris en main par un nouveau mainteneur. DansGuardian devait devenir un projet plus communautaire mais après diverses versions alpha le projet n'a pas réellement repris vie.

Depuis 2012 le travail a repris pour incorporer toutes les évolutions et corrections proposées par de nombreux contributeurs et le logiciel est publié sous le nom de e2guardian.

Référents...- Mise en œuvre du module

- Configuration du module Amon

- Onglet Mode Restreint : Configuration des restrictions de navigation

- Onglet Services

- Onglet Mode Restreint : Configuration des restrictions de navigation

- Onglet Filtrage web : Configuration du filtrage web

- Onglet Filtrage web : Configuration du filtrage web

- Exceptions sur la source ou la destination

- Visites des sites : Observatoire des navigations

- eole-proxy

- eole-proxy

- EAD

- EOLE ADmin

L'EAD est l'interface d'administration des modules EOLE. Il s'agit d'une interface web, accessible uniquement en HTTPS avec un navigateur web à l'adresse

https://<adresse_module>:4200.L'authentification peut être locale et/ou au travers d'EoleSSO (authentification unique).

L'EAD est composé de deux parties :

un serveur de commandes (service ead-server), présent et actif sur tous les modules ;

une interface web (service ead-web), présent et actif sur tous les modules.

Chaque module dispose d'une interface utilisateur EAD.

Certains modules (Zéphir, Sphynx, ...) ne disposent que de la version de base qui permet d'effectuer les tâches de maintenance (mise à jour du serveur, diagnostic, arrêt du serveur, ...).

Une version plus complète existe pour les autres modules (Horus, Scribe, Amon, ...) incluant des fonctionnalités supplémentaires.

Référents...- Onglet Reverse proxy : Configuration du proxy inverse

- Onglet Services

- Onglet Interface-0

- Onglet Interface-1

- Onglet Interface-n

- Onglet Certificats ssl : gestion des certificats SSL

- Onglet Reverse proxy : Configuration du proxy inverse

- Reconfiguration

- Les procédures de mise à jour

- Les mises à jour en ligne de commande

- Les directives optionnelles

- EAD3

- EOLE ADmin 3

L'EAD3 est une interface d'administration des modules EOLE.

Il s'agit d'une interface web, accessible uniquement en HTTPS avec un navigateur web à l'adresse https://<serveur>/ead/.

Les briques de l'EAD3 sont préinstallées sur les modules à partir de la version EOLE 2.6.1, mais non activées.

Certaines de ses fonctionnalités ne sont accessibles que sur la version d'EOLE en cours de développement.

- ELF

- Executable and Linkable Format

ELF est un format de fichier binaire utilisé pour l'enregistrement de code compilé

- Envole

Envole est un Espace Numérique Personnel pour l'Éducation.

Il propose une interface de type portail Web 2.0 qui permet l'interaction entre un utilisateur et son environnement numérique résultant de l'utilisation de services hétérogènes.

Il centralise dans une seule interface l'ensemble des applications de l'utilisateur : mail, agenda, dossier personnel, B2I, blog, gestion de notes, gestion des absences, etc ...

Envole est adapté pour mettre en œuvre un Portail Internet Académique (PIA), un Portail Internet Établissement (PIE) ou un Espace Numérique de Travail (ENT).

- eole-schedule

Sur les modules EOLE, les tâches planifiées (comme par exemple les mises à jour, les sauvegardes, la purge de certaines informations, l'exportation de l'annuaire, des bases de données et des quotas disque ou encore les mises à des listes noires pour le filtrage proxy) sont gérées par

eole-schedule.Contrairement à l'utilisation de cron,

eole-schedulepermet de maîtriser les tâches planifiées même si la sauvegarde est activée.Sur un module instancié, la commande suivante permet d'obtenir la liste des tâches planifiées : manage_schedule -l.

- EoleSSO

EoleSSO est un serveur d'authentification développé pour répondre à la problématique du SSO (authentification unique) dans différentes briques de l'architecture EOLE. Il est développé en langage Python à l'aide du framework Twisted.

Ce produit implémente en premier lieu un serveur d'authentification compatible avec le protocole CAS.

Une partie du protocole SAML a été implémentée par la suite pour permettre de répondre à des problématiques de fédération avec d'autres produits (ou entre 2 serveurs EoleSSO).

- ERA

- Éditeur de Règles pour le module Amon

ERA est une application graphique de génération et de gestion de règles de sécurité adaptée au module pare-feu Amon. À partir du fichier XML de description du pare-feu, un script de règles iptables pour Netfilter est généré de manière à implémenter ces règles sur le module pare-feu Amon. La génération directe de règles iptables est également possible, permettant d'utiliser ERA pour d'autres types de serveurs sous GNU/Linux.

- Erlang

Erlang est un langage de programmation, supportant plusieurs paradigmes : concurrent, temps réel, distribué. Son cœur séquentiel est un langage fonctionnel à évaluation stricte, affectation unique, au typage dynamique fort. Sa couche concurrente est fondée sur le modèle d'acteur. Il possède des fonctionnalités de tolérance aux pannes et de mise à jour du code à chaud, permettant le développement d'applications à très haute disponibilité. Erlang est conçu pour s'exécuter sur une machine virtuelle spécifique appelée BEAM.

Source Wikipédia : http://fr.wikipedia.org/wiki/Erlang_%28langage%29

- ESU

- Environnements Sécurisés des Utilisateurs

Environnement Sécurisé des Utilisateurs (ESU) est un projet initialement développé par Olivier Adams du CRDP de Bretagne qui est maintenant publié par EOLE et distribué sous licence CeCILL. Cet outil permet aux administrateurs de réseaux en établissement scolaire de définir (très simplement) les fonctions laissées disponibles aux utilisateurs des postes informatiques.

ESU propose de nombreuses fonctions :

limitation des accès aux paramètres de Windows (panneau de configuration...) ;

définition par salle ou par poste des lecteurs réseaux, icônes du bureau, menu démarrer et limitation des fonctions ;

configuration des imprimantes partagées sur les postes ;

configuration des navigateurs (Internet Explorer et Mozilla Firefox) ;

éditeur de règles permettant de rajouter autant de règles que vous le souhaitez.

- Exim

Exim est un serveur de messagerie électronique (ou Mail Transfer Agent en anglais) utilisé sur de nombreux systèmes de type UNIX. Il est l'un des serveurs de messagerie électronique (MTA) les plus flexibles et robustes.

Exim est hautement configurable : il possède des fonctionnalités manquantes dans les autres serveurs de courriel.

- Extrémité

Une extrémité est un sous ensemble d'une zone. Elle est définie par une ou plusieurs adresses IP ou bien un sous-réseau. Elle hérite du niveau de sécurité de la zone à laquelle elle appartient.

F

- Fichier DEB

Un fichier DEB est un package permettant d'installer une application sous les systèmes Linux Debian. La distribution Debian propose un outil de gestion de package permettant d'automatiser l'installation, la configuration et la mise à jour des logiciels installés par ce biais.

- Filtrage syntaxique

Système de pondération détectant des mots interdits dans une page et lui assignant un score en fonction de la gravité et du nombre de mots détectés. Le proxy bloquera les pages dont le score dépasse un certain seuil.

- Flux

Lien entre deux zones.

- Flux descendant

Interactions d'un niveau de sécurité plus fort vers un niveau de sécurité plus faible avec une politique par défaut "autorisé".

- Flux montant

Interactions d'un niveau de sécurité plus faible vers un niveau de sécurité plus fort avec une politique par défaut "interdit".

- FOG

- Free OpenSource Ghost

FOG est un logiciel libre de déploiement d'OS. FOG est installable facilement sur le module EoleBase versions 2.8 et supérieures.

https://pcll.ac-dijon.fr/eole/installation-de-fog-sur-eolebase-2-8/

- FTP

- File Transfert Protocol

File Transfer Protocol (protocole de transfert de fichiers), ou FTP, est un protocole de communication destiné à l'échange informatique de fichiers sur un réseau TCP/IP. Il permet, depuis un ordinateur, de copier des fichiers vers un autre ordinateur du réseau, ou encore de supprimer ou de modifier des fichiers sur cet ordinateur. Ce mécanisme de copie est souvent utilisé pour alimenter un site web hébergé chez un tiers.

La variante de FTP protégée par les protocoles SSL ou TLS (SSL étant le prédécesseur de TLS) s'appelle FTPS.

FTP obéit à un modèle client-serveur, c'est-à-dire qu'une des deux parties, le client, envoie des requêtes auxquelles réagit l'autre, appelé serveur. En pratique, le serveur est un ordinateur sur lequel fonctionne un logiciel lui-même appelé serveur FTP, qui rend publique une arborescence de fichiers similaire à un système de fichiers UNIX. Pour accéder à un serveur FTP, on utilise un logiciel client FTP (possédant une interface graphique ou en ligne de commande).

FTP, qui appartient à la couche application du modèle OSI et du modèle ARPA, utilise une connexion TCP.

Par convention, deux ports sont attribués (well known ports) pour les connexions FTP : le port 21 pour les commandes et le port 20 pour les données. Pour le FTPS dit implicite, le port conventionnel est le 990.

Ce protocole peut fonctionner avec IPv4 et IPv6.

(Source : http://fr.wikipedia.org/wiki/File_Transfer_Protocol)

G

- Gaspacho

Gaspacho est une application qui permet de configurer automatiquement le poste de travail de l'utilisateur selon son profil. Pour le moment il n'existe que la version GNU/Linux du client Gaspacho.

- GNU

- GNU is Not Unix

GNU est l'acronyme récursif de GNU is Not Unix. Projet fondé en 1984, il vise à produire un OS complet de type Unix.

Le noyau propre au projet n'étant pas fini, GNU est le plus souvent utilisé avec Linux. On parle alors de système GNU/Linux.

- GNU GRUB

- GRand Unified Bootloader

GNU GRUB est un programme d'amorçage de micro-ordinateur. Il s'exécute à la mise sous tension de l'ordinateur, après les séquences de contrôle interne et avant le système d'exploitation proprement dit, puisque son rôle est justement d'en organiser le chargement. Lorsque le micro-ordinateur héberge plusieurs systèmes (on parle alors de multi-amorçage), il permet à l'utilisateur de choisir quel système démarrer.

Source : http://fr.wikipedia.org/wiki/GRand_Unified_Bootloader

- GPG

- GnuPG

GPG est l'implémentation GNU du standard OpenPGP.

OpenPGP est un format pour l'échange sécurisé de données.

- GPO

- Group Policy Objects stratégies de groupe

Les stratégies de groupe (ou GP pour Group Policy) sont des fonctions de gestion centralisée de la famille Microsoft Windows. Elles permettent la gestion des ordinateurs et des utilisateurs dans un environnement Active Directory. Les stratégies de groupe font partie de la famille des technologies IntelliMirror, qui incluent la gestion des ordinateurs déconnectés, la gestion des utilisateurs itinérants ou la gestion de la redirection de dossiers ainsi que la gestion des fichiers en mode déconnecté. Les stratégies de groupe sont gérées à travers des objets de stratégie de groupe communément appelés GPO (Group Policy Objects).

- Gunicorn

- Green Unicorn (Licorne Verte)

Gunicorn est un serveur Web HTTP WSGI écrit en Python et disponible pour Unix. Son modèle d'exécution est basé sur des sous-processus créés à l'avance, adapté du projet Ruby Unicorn. Le serveur Gunicorn est compatible avec un large nombre de frameworks Web, repose sur une implémentation simple, légère en ressources et relativement rapide.

Source Wikipédia : http://fr.wikipedia.org/wiki/Gunicorn_(HTTP_server)

H

- Haute Disponibilité

- High Availability ou HA

La haute disponibilité c'est garantir la disponibilité et le bon fonctionnement d'un service ou d'une architecture informatique.

Deux moyens complémentaires sont utilisés pour améliorer la haute disponibilité :

- la mise en place d'une infrastructure matérielle spécialisée, généralement en se basant sur de la redondance matérielle. Est alors créé un cluster de haute-disponibilité (par opposition à un cluster de calcul) : une grappe d'ordinateurs dont le but est d'assurer un service en évitant au maximum les indisponibilités ;

- la mise en place de processus adaptés permettant de réduire les erreurs, et d'accélérer la reprise en cas d'erreur. ITIL contient de nombreux processus de ce type.

Source Wikipédia : http://fr.wikipedia.org/wiki/Haute disponibilité

- HTTP

- HyperText Transfer Protocol - protocole de transfert hypertexte

HTTP est un protocole de communication client-serveur développé pour le World Wide Web. HTTPS (le S signifiant sécurisé) est la variante du HTTP sécurisée par l'usage des protocoles SSL ou TLS.

HTTP est un protocole de la couche application. Dans les faits on utilise le protocole TCP comme couche de transport. Un serveur HTTP utilise alors par défaut le port 80 (443 pour HTTPS).

Référents...- Médias d'installation

- Onglet Général

- Onglet Général

- Onglets Squid et Squid2 : activation du déchiffrement HTTPS

- Onglet Reverse proxy : Configuration du proxy inverse

- Onglet Reverse proxy : Configuration du proxy inverse

- Onglet Général

- Onglets Squid et Squid2 : activation du déchiffrement HTTPS

- Onglet Reverse proxy : Configuration du proxy inverse

- Onglet Reverse proxy : Configuration du proxy inverse

- Principe général

- Ajout/suppression de serveurs

- https://cloud-init.io/

Cloud-init fournit un environnement et un outil pour configurer et personnaliser les instances de machines virtuelles pour les plateformes de nuages de type infrastructure en tant que service (IaaS).

Il peut par exemple régler une locale et un nom d'hôte par défaut, créer des clés d'hôtes SSH privées, installer des clés publiques SSH pour se connecter à un compte par défaut, mettre en place des points de montage éphémères et lancer des scripts fournis par l'utilisateur.

Diverses méthodes sont prises en charge pour envoyer des données vers l'instance au démarrage, dont les interfaces standard de plateformes multiples.

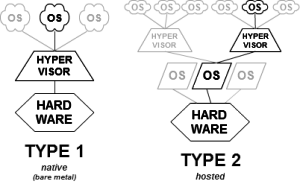

- Hyperviseur

Un hyperviseur est une plate-forme de virtualisation qui permet à plusieurs systèmes d'exploitation de travailler sur une même machine physique en même temps.

Les hyperviseurs sont classés actuellement en deux catégories :

Type I, natif : un hyperviseur de Type 1 est un logiciel qui s'exécute directement sur une plateforme matérielle ; cette plateforme est alors considérée comme outil de contrôle de système d'exploitation. Un système d'exploitation secondaire peut, de ce fait, être exécuté au-dessus du matériel ;

Type II : un hyperviseur de Type 2 est un logiciel qui s'exécute à l'intérieur d'un autre système d'exploitation. Un système d'exploitation invité s'exécutera donc en troisième niveau au-dessus du matériel. Les systèmes d'exploitation invités n'ayant pas conscience d'être virtualisés, ils n'ont pas besoin d'être adaptés.

Source Wikipédia : http://fr.wikipedia.org/wiki/Hyperviseur

I

- ICAP

- Internet Content Adaptation Protocol

ICAP est un protocole mis au point en 2000 par un consortium comprenant entre autres les sociétés Network Appliance, Akamai Technologies et Novell.

L'objectif du protocole est de fournir une interface générique pour la communication avec les solutions de filtrage de contenu sur Internet.

Source : https://fr.wikipedia.org/wiki/Internet_Content_Adaptation_Protocol

- ICMP

- Internet Control Message Protocol

Internet Control Message Protocol est l'un des protocoles fondamentaux constituant la suite de protocoles Internet. Il est utilisé pour véhiculer des messages de contrôle et d'erreur pour cette suite de protocoles, par exemple lorsqu'un service ou un hôte est inaccessible.

- IGC/A

- Infrastructure de Gestion de la Confiance de l'Administration

L’infrastructure de gestion de la confiance de l’administration, dite « IGC/A », est une infrastructure de gestion de clés cryptographiques (IGC) opérée par l’Agence nationale de la sécurité des systèmes d’information, l’autorité de certification racine de l’État français.

Les certificats émis par l'IGC/A permettent d'identifier officiellement les autorités de certification des administrations de l'État français. Ils attestent également de la qualité des pratiques de gestion des clés publiques mises en œuvre par ces autorités. Ils sont délivrés au terme d'un audit et peuvent être révoqués en cas de défaillance.

Source : https://www.ssi.gouv.fr/administration/services-securises/igca/

- Image ISO

- Image disque

Une image ISO est une archive proposant la copie conforme d'un disque optique ou magnétique. L'opération de gravure de l'image ISO consiste à recopier cette structure sur un disque optique.

- IMAP

- Internet Message Access Protocol

IMAP est un protocole qui permet de récupérer les courriers électroniques présents sur un serveur de messagerie. Mais contrairement au protocole POP, il permet de laisser les messages sur le serveur, ce qui présente un gros avantage pour consulter sa messagerie depuis plusieurs postes équipés de clients lourds.

- INI

Un fichier INI est un fichier de configuration dans un format de données introduit par les systèmes d'exploitation Windows en 1985. Par convention les noms de ces fichiers portent l'extension «

.ini».Les fichiers INI sont des fichiers texte qui peuvent être manipulés avec un logiciel courant de type éditeur de texte.

La valeur de chaque paramètre de configuration est indiquée par une formule : paramètre = valeur.

Source Wikipédia : http://fr.wikipedia.org/wiki/Fichier_INI

- instance

- instanciation, instancier

Instancier un serveur correspond à la troisième étape de mise ne œuvre d'un module EOLE. Cette phase permet d'écrire les fichiers de configuration et de lancer ou de redémarrer les services d'après les valeurs renseignées lors de l'étape de configuration. L'instanciation prépare le système en vue de sa mise en production et s'exécute à l'aide de la commande

instance. - InterBase

InterBase est un moteur de base de données. Il a été choisi par le ministère de l'Éducation nationale pour supporter les bases de données utilisées par les logiciels nationaux (comme GFC et SELENE, par exemple).

Source Wikipédia : http://fr.wikipedia.org/wiki/InterBase

- iptables

iptables est un logiciel libre grâce auquel l'administrateur système peut configurer les chaînes et règles dans le pare-feu dans l'espace noyau composé par des modules Netfilter.

Netfilter est un framework implémentant un pare-feu au sein du noyau Linux à partir de la version 2.4 de ce dernier. Il prévoit des accroches (hooks) dans le noyau pour l'interception et la manipulation des paquets réseau lors des appels des routines de réception ou d'émission des paquets des interfaces réseau.

J

- Jinja2

Jinja2 est un moteur de templates pour le langage de programmation Python.

- journald

- systemd-journald

journald est un service système chargé de collecter et de stocker les journaux des applications.

Source : https://www.freedesktop.org/software/systemd/man/systemd-journald.service.html#

- JSON

- JavaScript Object Notation

JSON est un format de données textuelles dérivé de la notation des objets du langage JavaScript. Il permet de représenter de l'information structurée comme le permet XML par exemple.

Un document JSON a pour fonction de représenter de l'information accompagnée d'étiquettes permettant d'en interpréter les divers éléments, sans aucune restriction sur le nombre de celles-ci.

Un document JSON ne comprend que deux types d'éléments structurels :

des ensembles de paires nom / valeur ;

des listes ordonnées de valeurs.

Ces mêmes éléments représentent trois types de données :

des objets ;

des tableaux ;

des valeurs génériques de type tableau, objet, booléen, nombre, chaîne ou null.

Source Wikipédia : http://fr.wikipedia.org/wiki/JavaScript_Object_Notation

K

- Kerberos

Kerberos est un protocole d'authentification réseau qui repose sur un mécanisme de clés secrètes (chiffrement symétrique) et l'utilisation de tickets, et non de mots de passe en clair, évitant ainsi le risque d'interception frauduleuse des mots de passe des utilisateurs.

Source Wikipédia : http://fr.wikipedia.org/wiki/Kerberos_(protocole)

- Keycloak

Keycloak est un outil libre et moderne de gestion d’identité et des accès (IAM).

- KVM

- Kernel-based Virtual Machine

KVM est un hyperviseur libre natif (Type I) pour Linux. KVM est une instance modifiée de QEMU pour être prise en charge en tant que module kernel kvm. KVM est intégré dans le noyau Linux depuis la version 2.6.20.

Lorsqu'on parle de KVM, on parle généralement de l'ensemble : version modifiée de QEMU et module kvm.

Source : http://fr.wikipedia.org/wiki/Kernel-based_Virtual_Machine

L

- L'expérience à tâtons

Ne pouvant établir avec certitude qui de l'équipe a introduit ce type d'expérience dans la documentation du module Amon en version 2.2, l'équipe dans son intégralité revendique la paternité du concept.

- LDAP

- Lightweight Directory Access Protocol

À l'origine un protocole permettant l'interrogation et la modification des services d'annuaire, LDAP a évolué pour représenter une norme pour les systèmes d'annuaires.

- LDM

- LTSP Display Manager

LDM est le gestionnaire d'affichage spécialement écrit pour LTSP.

- LemonLDAP

- LemonLDAP::NG

LemonLDAP::NG est une infrastructure d’authentification unique distribuée (SSO – Single Sign On) avec gestion centralisée des droits. Il se présente sous la forme d’une suite logicielle libre reposant sur le serveur web Apache.

Source : http://www.starxpert.fr/lemon-ldap/

- Let's Encrypt

- LE

Let's Encrypt est une autorité de certification qui fournit des certificats gratuits X.509 pour le protocole cryptographique TLS au moyen d'un processus automatisé destiné à se passer du processus complexe actuel impliquant la création manuelle, la validation, la signature, l'installation et le renouvellement des certificats pour la sécurisation des sites internet.

Source Wikipédia : https://fr.wikipedia.org/wiki/Let's_Encrypt

- libvirt

libvirt est une bibliothèque, une API, un daemon et des outils en logiciel libre de gestion de la virtualisation. Elle est notamment utilisée par KVM, Xen, VMware ESX, QEMU et d'autres solutions de virtualisation. Elle est notamment utilisée par la couche d'orchestration des hyperviseurs.

Source : http://fr.wikipedia.org/wiki/Libvirt

- Licence CeCILL

Acronyme pour CEa Cnrs Inria Logiciel Libre.

C'est une licence libre de droit français compatible avec la licence GNU GPL.

- Linux

- Kernel Linux

Le noyau Linux est un noyau de système d'exploitation de type Unix. Le noyau Linux est un logiciel libre développé initialement par Linus Torvalds. Il a officiellement vu le jour en 1991.

Formellement, « Linux » est le nom du seul noyau, mais dans les faits, on appelle souvent « Linux » l'ensemble du système d'exploitation, aussi appelé « GNU/Linux », voire l'ensemble d'une distribution Linux.

- Liste blanche

Une liste blanche est une liste d'adresse web autorisées par le proxy.

- Liste noire

Une liste noire est un document rassemblant les noms d'entités concrètes ou virtuelles jugés indésirables.

Dans le contexte informatique une liste noire est une liste d'adresses web indésirables qui seront bloquées par le proxy.

- LTS

- Long Term Support

Certaines versions d'Ubuntu sont estampillées LTS. Ces versions, publiées tous les deux ans au mois d'avril, sont soutenues pour une durée prolongée de 60 mois (5 ans).

Le label LTS :

la récupération des paquets de Debian se fait de manière plus conservatrice, synchronisée depuis Debian testing plutôt que Debian unstable ;

la stabilisation de la distribution commence tôt dans le cycle de développement en limitant le nombre de nouveautés. L'équipe d'Ubuntu fait une sélection entre les paquets qui doivent être inclus dans une distribution maintenue sur une durée d'au plus 5 ans et ceux qui pourront être optionnellement installés par les utilisateurs ;

les changements structurels majeurs sont le plus possible évités, comme le changement des applications incluses par défaut dans la distribution, la transition vers d'autres bibliothèques ou les changements des couches basses du système.

Une version LTS est :

tournée vers les entreprises : ces versions sont pensées pour le déploiement dans des parcs de serveurs et de postes de travail dont la durée de vie est longue et où les changements sont peu fréquents ;

compatible avec les nouveaux matériels : des révisions sont publiées à intervalles réguliers (une point release) pour ajouter la prise en charge de nouveaux matériels pour serveurs et postes de travail ;

davantage testée : la phase de développement alpha est réduite, afin d'étendre davantage la période de stabilisation bêta pour récolter le plus de retours d'expérience et de rapports de bogues et pour stabiliser l'ensemble de la distribution.

Clairement, une version LTS n'est pas :

une version incluant de nombreuses nouveautés : l'effort est surtout tourné vers la stabilisation et le renforcement des fonctionnalités existantes. Si des exceptions sont accordées à certains projets, elles sont documentées et leur intégration dans une version LTS doit être complétée pour la version bêta 1 du cycle de développement ;

une version d'avant-garde : plutôt que d'importer les paquets de Debian depuis sa version unstable, ceux-ci sont tirés depuis la version testing de Debian. Même si certaines nouveautés ne sont pas incluses dans ces paquets, il y a plus de bénéfices à importer des paquets testés qui introduisent moins de bogues et moins de régressions.

- LVM

- Logical Volume Management

La gestion par volumes logiques est à la fois une méthode et un logiciel. Elle permet le découpage, la concaténation, le redimensionnement et l'utilisation des espaces de stockage. Le logiciel permet de gérer, de sécuriser et d'optimiser de manière souple les espaces de stockage sur les systèmes d'exploitation de type UNIX.

- LXC

- Linux Containers

LXC, contraction de l'anglais Linux Containers, est un système de virtualisation au niveau système d'exploitation utilisé pour faire fonctionner de multiples environnements Linux isolés les uns des autres sur un seul et même système hôte. Le conteneur LXC n'est pas une machine virtuelle mais uniquement un environnement virtualisé qui dispose de ses propres processus et de son propre réseau (isolés du système physique hôte).

M

- man in the middle

- homme du milieu

L'attaque de l'homme du milieu (HDM) ou man in the middle attack (MITM) est une attaque qui a pour but d'intercepter les communications entre deux parties, sans que ni l'une ni l'autre ne puisse se douter que le canal de communication entre elles a été compromis. Le canal le plus courant est une connexion à Internet de l'internaute lambda. L'attaquant doit d'abord être capable d'observer et d'intercepter les messages d'une victime à l'autre.

Source Wikipédia : http://fr.wikipedia.org/wiki/Attaque_de_l'homme_du_milieu

- MD5

- Message Digest 5

L'algorithme MD5 est une fonction de hachage cryptographique qui permet d'obtenir l'empreinte numérique d'un fichier. Il a été inventé par Ronald Rivest en 1991.

Source : https://fr.wikipedia.org/wiki/MD5

- MEEM

- Ministère de l'Environnement, de l'Énergie et de la Mer

Le ministère de l'Environnement, de l'Énergie et de la Mer est l'administration française chargée de préparer et mettre en œuvre la politique du Gouvernement dans les domaines du développement durable, de l'environnement et des technologies vertes, de la transition énergétique et de l'énergie, du climat, de la prévention des risques naturels et technologiques, de la sécurité industrielle, des transports et de leurs infrastructures, de l'équipement et de la mer. Il est dirigé par le ministre de l'Environnement, de l'Énergie et de la Mer, membre du gouvernement français.

Né de la fusion, en 2007, du Ministère de l'Environnement et du Ministère des Transports, de l'Équipement, du Tourisme et de la Mer il a depuis changé plusieurs fois de nom et de compétences :

Ministère de l'Écologie, du Développement et de l'Aménagement durables (2007-2010)

Le ministère de l'Écologie, du Développement et de l'Aménagement durables (MEDAD) naît ainsi de la fusion du Ministère de l'Écologie et du Développement durable et du Ministère des Transports, de l'Équipement, du Tourisme et de la Mer. Il intègre également l'énergie, qui relevait alors du ministère de l'économie.

Ministère de l'Écologie, du Développement durable, des Transports et du Logement (2010-2012)

Le ministère devient le Ministère de l'Écologie, du Développement durable, des Transports et du Logement (MEDDTL) et perd au passage ses compétences sur l'énergie, exception faite des énergies renouvelables.

Ministère de l'Écologie, du Développement durable et de l'énergie (2012-2016)

Le Ministère de l'Écologie, du Développement durable et de l'énergie (MEDDE) assemble des fonctions historiquement séparées dans différents ministères : l'écologie (ministère de l'écologie et du Développement durable) et l'énergie (auparavant rattachée au ministère de l'industrie).

Ministère de l'Environnement, de l'Énergie et de la Mer (depuis 2016)

Le ministère devient Ministère de l'Environnement, de l'Énergie et de la Mer (MEEM) et est chargée des relations internationales sur le climat.

Source Wikipédia :

http://fr.wikipedia.org/wiki/Minist%C3%A8re_de_l'Environnement,_de_l'%C3%89nergie_et_de_la_Mer

http://fr.wikipedia.org/wiki/Liste_des_ministres_fran%C3%A7ais_des_Transports

- Mode promiscuité

- Promiscuous mode

Le mode promiscuité se réfère à une configuration de la carte réseau qui lui permet d'accepter tous les paquets qu'elle reçoit, même si ceux-ci ne lui sont pas adressés.

- Modèle

ERA enregistre la description d'un pare-feu dans un fichier XML situé par défaut dans un répertoire nommé

/usr/share/era/modeles/.Ce fichier est souvent dérivé d'un modèle livré de base, fichiers de référence présent dans le dossier

/usr/share/era/modelessur lequel se base l'utilisateur. Par extension, un modèle est n'importe quel fichier de description de pare-feu dans ERA.- MSS

- Maximum Segment Size

Le MSS désigne la quantité de données en octets qu'un ordinateur ou tout équipement de communication peut contenir dans un paquet seul et non fragmenté.

Pour obtenir le meilleur rendement possible, la taille du segment de données et de l'en-tête doivent être inférieures au MTU.

Pour plus d'information : https://fr.wikipedia.org/wiki/Maximum_Segment_Size

- MTU

- Maximum Transmission Unit

Le MTU définit la taille maximum d'un paquet (en octets) pouvant être transmis sur le réseau sans fragmentation.

Source Wikipédia : http://fr.wikipedia.org/wiki/Maximum_Transmission_Unit

- MySQL

MySQL est un système de gestion de base de données (SGBD). Il fait partie des logiciels de gestion de base de données les plus utilisés au monde.

C'est un serveur de bases de données relationnelles SQL développé dans un souci de performances élevées en lecture, il est davantage orienté vers le service de données déjà en place plutôt que vers celui de mises à jour fréquentes et fortement sécurisées. Il est multi-thread et multi-utilisateur.

N

- NAS

- Network Attached Storage

Un NAS est un serveur relié à un réseau dont la principale fonction est le stockage de données en un volume centralisé pour des clients réseau hétérogènes.

- NAS

- Network Access Server

Un Network Access Server (NAS), ici un switch, fonctionne comme un client RADIUS.

Au sein d'un réseau, le premier équipement qui prend en charge un client (machine ou utilisateur) est un équipement d'accès (switch, point d'accès Wifi). Ces équipements jouent un rôle crucial car ce sont eux qui détectent la présence d'un équipement qui essaye de rejoindre le réseau. Ils interviennent donc dans le processus d'authentification. Dans la terminologie RADIUS, ces équipements d'accès sont appelés NAS (Network Access Server), ou clients Radius : ce sont ces équipements qui interagissent avec le serveur RADIUS en utilisant le protocole du même nom. Ils devront d'ailleurs être configurés pour cela (ils doivent connaître l'adresse IP du serveur Radius).

Source : http://juboite.hd.free.fr/doku.php?id=tuto:radius:freeradius

- NAT

- Network Address Translation

Le NAT est un mécanisme informatique permettant de faire communiquer un réseau local avec l'Internet.

En réseau informatique, on dit qu'un routeur fait de la traduction d'adresse réseau lorsqu'il fait correspondre les adresses IP internes non-uniques et souvent non routables d'un intranet à un ensemble d'adresses externes uniques et routables.

Ce mécanisme permet notamment de faire correspondre une seule adresse externe publique visible sur Internet à toutes les adresses d'un réseau privé, et pallie ainsi l'épuisement des adresses IPv4.

Source Wikipédia : http://fr.wikipedia.org/wiki/Network_address_translation

- NBD

- Network Block Devices

Network Block Devices (NBD) est un composant du kernel permettant de monter un fichier distant via ethernet, en TCP, comme s’il s’agissait d’un périphérique de bloc local.

- Netfilter

Netfilter est un outil de filtrage de paquets sous linux. Le logiciel qui lui est associé est iptables.

- NFS

- Network File System

NFS est est un protocole développé par Sun Microsystems qui permet à un ordinateur d'accéder à des fichiers via un réseau.

Ce système de fichiers en réseau permet de partager des données principalement entre systèmes UNIX. Des implémentations existent pour Macintosh et Microsoft Windows.

NFS est compatible avec IPv6 sur la plupart des systèmes.

- Nginx

- Engine-x

Nginx est un logiciel de serveur Web ainsi qu'un proxy inverse.

Le serveur est de type asynchrone par opposition aux serveurs synchrones où chaque requête est traitée par un processus dédié. Donc au lieu d'exploiter une architecture parallèle et un multiplexage temporel des tâches par le système d'exploitation, Nginx utilise les changements d'état pour gérer plusieurs connexions en même temps. Le traitement de chaque requête est découpé en de nombreuses tâches plus petites ce qui permet de réaliser un multiplexage efficace entre les connexions.

Pour tirer parti des ordinateurs multiprocesseurs, le serveur permet de démarrer plusieurs processus. Ce choix d'architecture se traduit par des performances très élevées, une charge et une consommation de mémoire particulièrement faibles comparativement aux serveurs Web classiques, tels qu'Apache.

- Niveau de sécurité

Nombre entier (entre 0 et 100) permettant d'ordonner les zones par ordre croissant.

- Nom de domaine

Dans le système de noms de domaine, un nom de domaine (NDD en notation abrégée française ou DN pour Domain Name en anglais) est un identifiant de domaine internet.

Un domaine est un ensemble d'ordinateurs reliés à Internet et possédant une caractéristique commune.

Voici des exemples de domaine :

le domaine .fr est l'ensemble des ordinateurs hébergeant des activités pour des personnes ou des organisations qui se sont enregistrées auprès de l'AFNIC qui est le registre responsable du domaine de premier niveau .fr ; en général, ces personnes ou ces entreprises ont une certaine relation (qui peut être ténue dans certains cas) avec la France ;

le domaine paris.fr est l'ensemble des ordinateurs hébergeant des activités pour la ville de Paris.

Un nom de domaine est un « masque » sur une adresse IP. Le but d'un nom de domaine est de retenir et communiquer facilement l'adresse d'un ensemble de serveurs (site web, courrier électronique, FTP...). Par exemple, wikipedia.org est plus simple à mémoriser que 91.198.174.2.

Source Wikipédia : http://fr.wikipedia.org/wiki/Nom_de_domaine

- NTLM

- NT Lan Manager

NTLM est un protocole d'identification utilisé dans diverses implémentations des protocoles réseau Microsoft. Il est aussi utilisé partout dans les systèmes de Microsoft comme un mécanisme d'authentification unique SSO.

- NTP

- Network Time Protocol

NTP est un protocole permettant de synchroniser les horloges des systèmes informatiques.

- NUT

- Network UPS Tools

NUT est un ensemble d'outils permettant de monitorer un système relié à un ou des onduleurs. Il se compose de plusieurs éléments :

le démon

nutlancé au démarrage du système ;

le démon

upsdqui permet d'interroger l'onduleur, il est lancé sur le PC relié à l'onduleur ;

le démon

upsmonqui permet de monitorer et lancer les commandes nécessaires sur le réseau ondulé (arrêt de machines ...) ;

différents programmes pour envoyer des commandes manuellement à l'onduleur.

upsdpeut communiquer avec plusieurs onduleurs si nécessaire.upsmoninterroge à intervalle régulier la machine du réseau sur laquelle est lancéeupsd.

O

- OpenNebula

OpenNebula est un projet libre et européen qui fournit un ensemble de fonctionnalités permettant de gérer un nuage informatique. OpenNebula organise le fonctionnement d'un ensemble de serveurs physiques, fournissant des ressources à des machines virtuelles. Il orchestre et gère le cycle de vie de toutes ces machines virtuelles.

- OpenSSL

OpenSSL est une boîte à outils de chiffrement comportant deux bibliothèques, libcrypto et libssl, fournissant respectivement une implémentation des algorithmes cryptographiques et du protocole de communication SSL/TLS, ainsi qu'une interface en ligne de commande, openssl.

- OpenVZ

OpenVZ est une technique de virtualisation de niveau système d'exploitation basée sur le noyau Linux. Cette technique de virtualisation de niveau système d'exploitation est souvent appelée conteneurisation et les instances sont appelées conteneur. OpenVZ permet à un serveur physique d'exécuter de multiples instances de systèmes d'exploitation isolés, qualifiées de serveurs privés virtuels (VPS) ou environnements virtuels (VE).

Source Wikipédia : https://fr.wikipedia.org/wiki/OpenVZ

- OSPF

- Open Shortest Path First

Open Shortest Path First (OSPF) est un protocole de routage interne IP de type « à état de liens ».

Dans OSPF, chaque routeur établit des relations d'adjacence avec ses voisins immédiats en envoyant des messages hello à intervalle régulier. Chaque routeur communique ensuite la liste des réseaux auxquels il est connecté par des messages Link-state advertisements (LSA) propagés de proche en proche à tous les routeurs du réseau. L'ensemble des LSA forme une base de données de l'état des liens Link-State Database (LSDB) pour chaque aire, qui est identique pour tous les routeurs participants dans cette aire. Chaque routeur utilise ensuite l'algorithme de Dijkstra, Shortest Path First (SPF) pour déterminer la route la plus courte vers chacun des réseaux connus dans la LSDB.

Le bon fonctionnement d'OSPF requiert donc une complète cohérence dans le calcul SPF, il n'est donc par exemple pas possible de filtrer des routes ou de les résumer à l'intérieur d'une aire.

En cas de changement de topologie, de nouveaux LSA sont propagés de proche en proche, et l'algorithme SPF est exécuté à nouveau sur chaque routeur.

Source Wikipédia : http://fr.wikipedia.org/wiki/Open_Shortest_Path_First

- OTP

- One-time password

Un Mot de passe unique (OTP) est un mot de passe qui n'est valable que pour une session ou une transaction. Les OTP permettent de combler certaines lacunes associées aux traditionnels mots de passe statiques, comme la vulnérabilité aux attaques par rejeu. Cela signifie que, si un intrus potentiel parvient à enregistrer un OTP qui était déjà utilisé pour se connecter à un service ou pour effectuer une opération, il ne sera pas en mesure de l'utiliser car il ne sera plus valide. En revanche, les OTP ne peuvent pas être mémorisé par les êtres humains, par conséquent, ils nécessitent des technologies complémentaires afin de s'en servir.

P

- PAM

- Pluggable Authentication Modules

PAM est un mécanisme permettant d'intégrer différents schémas d'authentification de bas niveau dans une API de haut niveau, permettant de ce fait de rendre indépendants du schéma les logiciels réclamant une authentification.

PAM est une création de Sun Microsystems et est supporté en 2006 sur les architectures Solaris, Linux, FreeBSD, NetBSD, AIX et HP-UX.

L'administrateur système peut alors définir une stratégie d'authentification sans devoir recompiler des programmes d'authentification. PAM permet de contrôler la manière dont les modules sont enfichés dans les programmes en modifiant un fichier de configuration.

Les programmes qui donnent aux utilisateurs un accès à des privilèges doivent être capables de les authentifier. Lorsque vous vous connectez sur le système, vous indiquez votre nom et votre mot de passe. Le processus de connexion vérifie que vous êtes bien la personne que vous prétendez être. Il existe d'autres formes d'authentification que l'utilisation des mots de passe, qui peuvent d'ailleurs êtres stockés sous différentes formes.

- Pare-feu

- firewall

Un pare-feu est un logiciel et/ou un matériel, permettant de faire respecter la politique de sécurité du réseau, celle-ci définissant quels sont les types de communication autorisés sur ce réseau informatique.

Il a pour principale tâche de contrôler le trafic entre différentes zones de confiance, en filtrant les flux de données qui y transitent.

Généralement, les zones de confiance incluent Internet (une zone dont la confiance est nulle) et au moins un réseau interne (une zone dont la confiance est plus importante).

Le but est de fournir une connectivité contrôlée et maîtrisée entre des zones de différents niveaux de confiance, grâce à l'application de la politique de sécurité et d'un modèle de connexion basé sur le principe du moindre privilège.

Le filtrage se fait selon divers critères.

Les plus courants sont :

l'origine ou la destination des paquets (adresse IP, ports TCP ou UDP, interface réseau, etc.) ;

les options contenues dans les données (fragmentation, validité, etc.) ;

les données elles-mêmes (taille, correspondance à un motif, etc.) ;

les utilisateurs pour les plus récents.

Source Wikipédia : http://fr.wikipedia.org/wiki/Pare-feu_(informatique)

- Patch

Les modules EOLE sont livrés avec un ensemble de templates de fichiers de configuration qui seront copiés vers leur emplacement de destination à l'instance ou à chaque reconfigure.

Il est possible de personnaliser ces fichiers de configuration à l'aide d'un patch.

La procédure pour réaliser des patchs est expliquée dans la rubrique Personnalisation du serveur à l'aide de Creole dans les documentations complètes ou dans la documentation partielle dédiée nommée PersonnalisationEOLEAvecCreole.

- PDC

- Primary Domain Controller

Un contrôleur principal de domaine appartient à une technologie d'annuaire et de réseau pour Windows NT. C'est un serveur qui dans un domaine (un groupe d'ordinateur appelé aussi «forêt») Windows gère et contrôle l'accès à une variété de ressources. Le contrôleur principal de domaine a un compte d'administration générale qui a le contrôle total des ressources du domaine. Un domaine a au moins un contrôleur de domaine principal et a souvent un ou plusieurs contrôleurs de domaine de sauvegarde (BDC). Si un contrôleur de domaine principal tombe en panne, l'un des contrôleurs secondaires peuvent ensuite être promu pour prendre sa place.

- PID

- Process IDentifier

L'identifiant de processus ou PID est un code unique attribué sur les systèmes Unix ou Windows à tout processus lors de son démarrage. Il permet ainsi d'identifier le processus dans la plupart des commandes s'appliquant sur un processus donné (comme kill).

Wikipédia : https://fr.wikipedia.org/wiki/Identifiant_de_processus

- Podman

Podman est un logiciel libre permettant de lancer des applications dans des conteneurs logiciels.

Il s'agit d'une alternative à Docker, qui permet de lancer les commandes sans les permissions root.

- Politique de filtrage

Une politique de filtrage permet de définir une suite d'autorisation et d'interdiction dans les accès web.

- POP

- Post Office Protocol

POP est un protocole qui permet de récupérer les courriers électroniques présents sur un serveur de messagerie. Ce protocole a été réalisé en plusieurs versions respectivement POP1, POP2 et POP3. C'est cette dernière qui a cours actuellement.

- PostgreSQL

PostgreSQL est un système de gestion de base de données relationnelle et objet (SGBDRO).

Il est fondé sur une communauté mondiale de développeurs et d'entreprises.

- PPPoE

- Point-to-Point Protocol over Ethernet

PPPoE est un protocole d'encapsulation de PPP sur Ethernet. Il permet de bénéficier des avantages de PPP et du contrôle de la connexion (débit, etc.), sur un réseau 802.3.

Il est beaucoup employé par les connexions haut débit à Internet par ADSL et câble destinées aux particuliers, bien qu'une connexion utilisant un pont Ethernet-Ethernet soit souvent plus stable et plus performante. Il pose également des problèmes de MTU.

- Préfixe binaire

Les préfixes binaires (kibi-, mébi-, gibi-, tébi-, pébi- et exbi-) sont souvent utilisés lorsqu'on a affaire à de grandes quantités d'octets. Ils sont dérivés, tout en étant différents, des préfixes du système international (kilo-, méga-, giga- et ainsi de suite). La raison d'être de ces préfixes binaires est d'éviter la confusion de valeur avec les préfixes du système international.

- Projet LTSP

- Linux Terminal Server Project

Linux Terminal Server Project (LTSP) est un ensemble de programmes permettant à plusieurs personnes d'utiliser le même ordinateur. Cela est réalisé par la mise en place d'un réseau informatique composé d'un serveur sous GNU/Linux et de clients légers.

- Pronote

Pronote est un logiciel privateur de gestion de vie scolaire créé en 1999. C'est au départ un client lourd, mais il existe, depuis 2003, une extension permettant d'utiliser une version Web.

- Proxy sibling

- proxy frère

Hiérarchiquement, un cache interrogé peut être un de niveau supérieur (parent) ou de niveau égal (frère ou sibling).

Les serveurs parents sont d'ordinaire plus proches du serveur hébergeant l'objet recherché que les serveurs fils. Si un serveur fils ne peut trouver l'objet, la requête est en général relayée vers un serveur de cache parent qui va rapporter, mémoriser (mettre en cache) et finalement transmettre la requête au demandeur.

Les serveurs frères (siblings) sont des serveurs de cache d'un niveau hiérarchique égal, dont le but est de répartir la charge.

- PUA

- Potentially Unwanted Applications

Applications potentiellement indésirables.

- PXE

- Pre-boot eXecution Environment

L'amorçage PXE permet à une station de travail de démarrer depuis le réseau en récupérant une image de système d'exploitation qui se trouve sur un serveur.

L'amorce par PXE s'effectue en plusieurs étapes :

recherche d'une adresse IP sur un serveur DHCP/BOOTP et recherche du fichier à amorcer ;

téléchargement du fichier à amorcer depuis un serveur Trivial FTP ;

exécution du fichier à amorcer.

Q-R

- Qualité de service

- QOS

Régulation des flux du trafic sur un réseau, définition de Wikpedia

- RADIUS

- Remote Authentication Dial-In User Service

RADIUS est un protocole client-serveur permettant de centraliser des données d'authentification.

Source : http://fr.wikipedia.org/wiki/Remote_Authentication_Dial-In_User_Service

Référents...- Onglet Authentification : Configuration du proxy authentifié et de FreeRADIUS

- Onglet Freeradius : Configuration de l'authentification Radius

- Onglet Authentification : Configuration du proxy authentifié et de FreeRADIUS

- Onglet Freeradius : Configuration de l'authentification Radius

- eole-radius

- eole-radius

- Ramsese

- Répertoire académique et ministériel sur les établissements du système éducatif

Une base Ramsese est le fichier de gestion des établissements secondaires d'une académie : EPLE (établissements publics locaux d'enseignements) et EREA (établissements régionaux d'enseignements adaptés) publics et privés.

Il contient toutes les informations concernant chaque établissement, notamment sa localisation, son code.

Caractéristiques techniques :

Nomenclature utilisée : code RNE

Niveau géographique : commune

Type de source : fichier de gestion

- RELP

- Reliable Event Logging Protocol

Reliable Event Logging Protocol ou RELP est un protocole définissant un service de journaux d'événements d'un système informatique.

Il est supporté entre autres par Rsyslog.

- Réseau virtuel Privé

- RVP ou VPN (Virtual Private Network) en anglais

Le réseau virtuel privé permet de relier au travers d'Internet des sous réseaux entre eux, de façon sécurisée et chiffrée.

- RIP

- Routing Information Protocol

RIP, protocole d'information de routage, est un protocole de routage IP de type Vector Distance (à vecteur de distances) s'appuyant sur l'algorithme de détermination des routes décentralisé. Il permet à chaque routeur de communiquer aux routeurs voisins la métrique, c’est-à-dire la distance qui les sépare d'un réseau IP déterminé quant au nombre de sauts ou « hops » en anglais.Pour chaque réseau IP connu, chaque routeur conserve l'adresse du routeur voisin dont la métrique est la plus petite. Ces meilleures routes sont diffusées toutes les 30 secondes.

Source Wikipédia : http://fr.wikipedia.org/wiki/Routing_Information_Protocol

- Round-robin

- tourniquet

Round-robin (RR) est un algorithme d'ordonnancement courant dans les systèmes d'exploitation. Ce dernier attribue des tranches de temps à chaque processus en proportion égale, sans accorder de priorité aux processus.

Source Wikipédia : http://fr.wikipedia.org/wiki/Round-robin_(informatique)

- Rsyslog

Rsyslog est un logiciel libre utilisé sur des systèmes d'exploitation de type Unix transférant les messages des journaux d'événements sur un réseau IP.

Rsyslog implémente le protocole basique syslog qui centralise les journaux d'événements, permettant de repérer plus rapidement et efficacement les défaillances d'ordinateurs présents sur un réseau.

Il présente la particularité d'en étendre les fonctionnalités en permettant, notamment, de filtrer sur des champs, de filtrer à l'aide d'expressions régulières et l'utilisation du protocole TCP de la couche transport.

S

- safe search

- recherche sécurisée

Safe search est un terme utilisé pour évoquer un filtrage sur les contenus potentiellement offensant sur des plateformes de contenu ou des moteurs de recherche.

Ce terme vient de la fonctionnalité SafeSearch implémentée sur le moteur de recherche Google.

- SaltStack

- Salt

Salt ou SaltStack est un logiciel de gestion de configuration écrit en Python, fonctionnant sur le principe client-serveur. SaltStack a pour but de rendre la gestion de configuration simple mais flexible. Il s'agit d'une alternative à Puppet, Ansible et Chef. On utilise les langages informatiques YAML, Jinja2 et Python pour configurer SaltStack.

Source Wikipédia : https://fr.wikipedia.org/wiki/Salt_(logiciel)

Le vocabulaire SaltStack :

Pillar : Dictionnaire des variables ;

States : Ordres à exécuter ;

Formula : Ensemble de States ;

Grains : Informations que retournent les minions au master-salt.

La machine cliente SaltStack est appelé « minion », le serveur est appelé « master ».

- Samba

- SaMBa : Server Message Block

Samba est une re-implémentation libre des protocoles SMB/CIFS sous GNU/Linux et d'autres variantes d'Unix. Son nom provient du protocole SMB, protocole standard de Microsoft.

À partir de la version 3, Samba fournit des fichiers et services d'impression pour divers clients Windows et peut s'intégrer à un domaine Windows Server, soit en tant que contrôleur de domaine principal (PDC) ou en tant que membre d'un domaine. Il peut également faire partie d'un domaine Active Directory.

- SAML

- Security assertion markup language

SAML est un standard informatique définissant un protocole pour échanger des informations liées à la sécurité. Il est basé sur le langage XML.

SAML suppose un fournisseur d'identité et répond à la problématique de l'authentification au-delà d'un intranet.

- SAN

- Storage Area Network

Un SAN, un réseau de stockage est un réseau spécialisé permettant de mutualiser des ressources de stockage.

Un réseau de stockage se différencie des autres systèmes de stockage tels que le NAS (Network attached storage) par un accès bas niveau aux disques. Pour simplifier, le trafic sur un SAN est très similaire aux principes utilisés pour l'utilisation des disques internes (ATA, SCSI). C'est une mutualisation des ressources de stockage.

Source Wikipédia : https://fr.wikipedia.org/wiki/R%C3%A9seau_de_stockage_SAN

- SecurID

SecurID est un système de token, ou authentifieur, produit par la société RSA Security et destiné à proposer une authentification forte à son utilisateur dans le cadre de l'accès à un système d'information.

Source : http://fr.wikipedia.org/wiki/SecurID

- Service

Couple protocole et/ou port (ou plage de ports).

- SID

- Security Identifier

Le SID est un identifiant de sécurité utilisé pour identifier les ressources et les personnes sur un réseau Microsoft.

Le SID d'un domaine se présente sous la forme

S-1-5-21-nnnnnnnnnn-nnnnnnnnnn-nnnnnnnnnn.Chaque serveur de fichiers possède son propre SID et celui-ci est utilisé lors de la création des comptes (utilisateurs, groupes, machines rattachées au domaine).

Lors de l'installation de module Scribe, Samba génère aléatoirement son propre SID.

- SMTP

- Simple Mail Transfer Protocol

SMTP est un protocole de communication utilisé pour transférer le courrier électronique vers les serveurs de messagerie électronique.

- SNMP

- Simple Network Management Protocol

SNMP est un protocole de communication qui permet aux administrateurs réseau de gérer les équipements du réseau, de superviser et de diagnostiquer des problèmes réseaux et matériels à distance.

https://fr.wikipedia.org/wiki/Simple_Network_Management_Protocol

- Socle Interministériel de Logiciel Libre

- SILL

Le secrétariat général pour la modernisation de l'action publique (SGMAP) relève du Premier ministre.

L'un des services du SGMAP, la Direction Interministérielle des Systèmes d'Information et de Communication (DISIC), coordonne les administrations d'État en matière de systèmes d'information.

L'instance DISIC en charge des logiciels libres préconise une sélection de logiciels, sous la forme d'un socle interministériel de logiciels libres (SILL).

Le SILL propose des logiciels libres répondant aux besoins des administrations françaises. Il est mis à disposition sans garantie de l'État. Il peut être utilisé librement et gratuitement par tous, à titre public, professionnel ou privé. Il peut être copié et diffusé sans restriction.

http://references.modernisation.gouv.fr/socle-logiciels-libres

- Squid

Squid est un proxy (serveur mandataire en français) cache sous GNU/Linux. De ce fait il permet de partager un accès Internet entre plusieurs utilisateurs n'ayant qu'une seule connexion. Un serveur proxy propose également un mécanisme de cache des requêtes, qui permet d'accéder aux données en utilisant les ressources locales au lieu des ressources web, réduisant les temps d'accès et la bande passante consommée. Il est également possible aussi d'effectuer des contrôles de sites.

- SSH

- Secure Shell

Secure Shell est à la fois un programme informatique et un protocole de communication sécurisé. Le protocole de connexion impose un échange de clés de chiffrement en début de connexion. Par la suite toutes les trames sont chiffrées. Il devient donc impossible d'utiliser un sniffer pour voir ce que fait l'utilisateur.

- SSO

- Single Sign On, Authentification unique

SSO est une méthode permettant de centraliser l'authentification afin de permettre à l'utilisateur de ne procéder qu'à une seule authentification pour accéder à plusieurs applications informatiques.

Les objectifs sont :